Java反序列化回显学习(一)

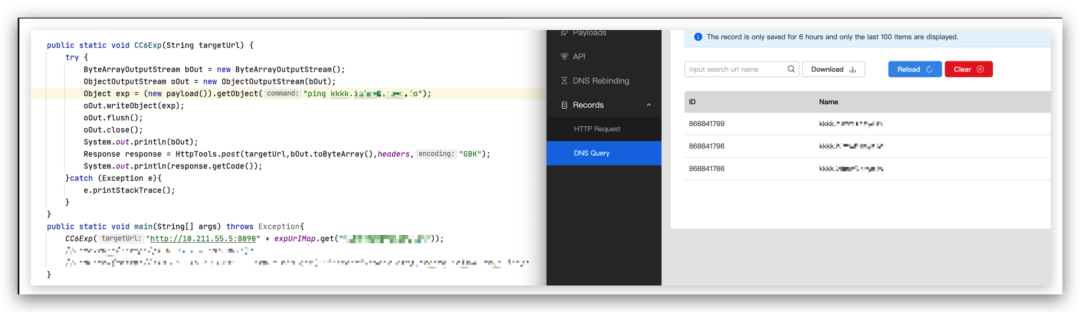

在测试某反序列化漏洞,可以通过URLDNS链确定漏洞是否存在但在利用时遇到了困难,相关利用链可以执行系统命令却无法得到回显。因此需要在此基础修改利用链达到命令回显得目的,下边记录的即是此次修改的过程。 2023-3-6 17:5:46 Author: Tide安全团队(查看原文) 阅读量:55 收藏

在测试某反序列化漏洞,可以通过URLDNS链确定漏洞是否存在但在利用时遇到了困难,相关利用链可以执行系统命令却无法得到回显。因此需要在此基础修改利用链达到命令回显得目的,下边记录的即是此次修改的过程。 2023-3-6 17:5:46 Author: Tide安全团队(查看原文) 阅读量:55 收藏

报错回显

写文件回显

DNSLOG

中间件回显

往期推荐

E

N

D

团队内部平台:潮汐在线指纹识别平台 | 潮听漏洞情报平台 | 潮巡资产管理与威胁监测平台 | 潮汐网络空间资产测绘 | 潮声漏洞检测平台 | 在线免杀平台 | CTF练习平台 | 物联网固件检测平台 | SRC资产监控平台 | ......

星球分享方向:Web安全 | 红蓝对抗 | 移动安全 | 应急响应 | 工控安全 | 物联网安全 | 密码学 | 人工智能 | ctf 等方面的沟通及分享

星球知识wiki:红蓝对抗 | 漏洞武器库 | 远控免杀 | 移动安全 | 物联网安全 | 代码审计 | CTF | 工控安全 | 应急响应 | 人工智能 | 密码学 | CobaltStrike | 安全测试用例 | ......

星球网盘资料:安全法律法规 | 安全认证资料 | 代码审计 | 渗透安全工具 | 工控安全工具 | 移动安全工具 | 物联网安全 | 其它安全文库合辑 | ......

扫码加入一起学习吧~

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NTA4OTI5NA==&mid=2247508240&idx=1&sn=806d0081f3ab6bf5f898861c06f7d7f2&chksm=ce5d8371f92a0a678d3c2d7cfaf6aa55140bb629741bbd0364d0dca5d22eeea090a15942003c#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh