该app采用常见的第三方开源模块,即数字联盟以及开源tv.cjump.jni(弹幕),uk.co.senab.photoview(图片缩放技术),Timeber.log(日志),retrofit2+okhttp3(网络请求框架),fastjson框架,qalsdk,master.flame.danmaku,com.meituan.robust(美团热修复插件)等第三方开源代码所搭建起来的基本框架。

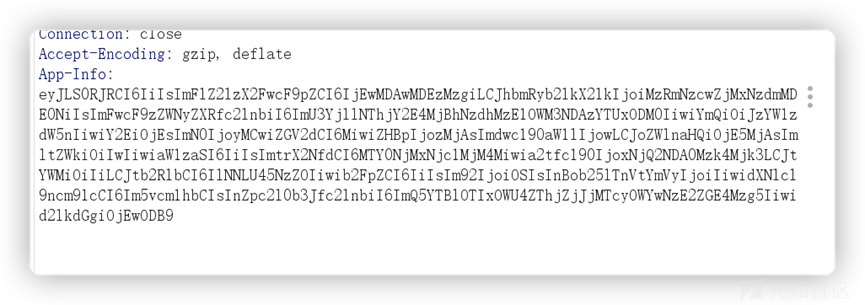

在放到夜神模拟器进行抓包,看到的数据包中均存在App-Info参数的字眼。在观察数据包的发现其可能存在对用户校验判断的数据在里面。

同时该app存在的SSL校验,在之后的测试中已经绕过。

以该参数为搜索点,通过全局搜索,在AppInfoModel的class中。

最终定位到了该class下进行了重写

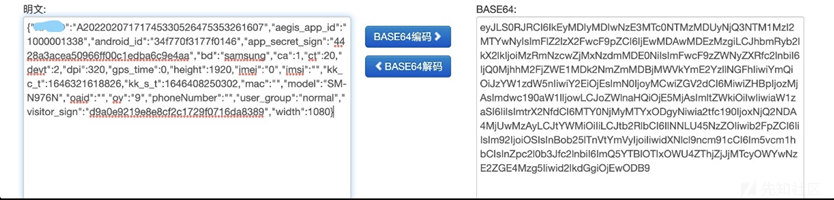

是通过base64进行加密

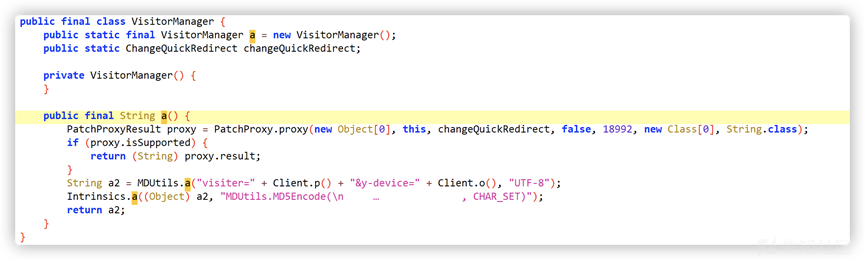

而其中的visitor_sign参数

跟踪跳转到

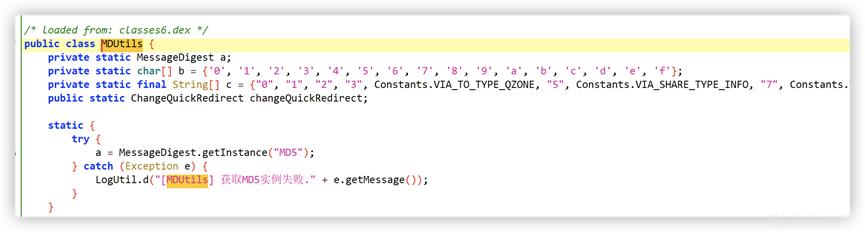

其中MDUtils方法,为md5加密

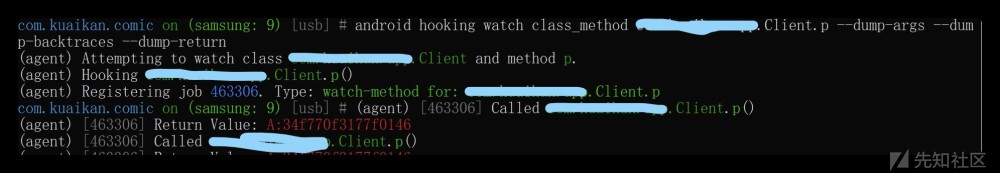

通过objection得到方法a的值

直接将参数进行解密会因为复杂性而无法解密得出来,对加密前的原参数进行跟踪

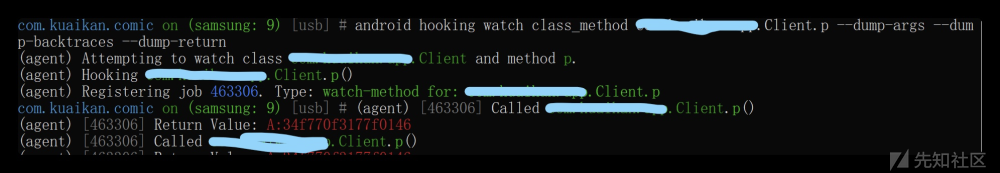

Client.p()

通过运行是参数的获取

得到其方法的值为A:34f770f3177f0146

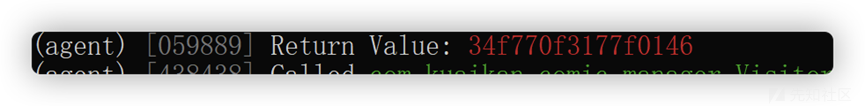

Client.o()

通过运行是参数的获取

得到其方法的值为34f770f3177f0146

由a2可以得到在加密前的值为visiter=A:34f770f3177f0146&y-device=34f770f3177f0146经过在线的md5进行加密之后

文章来源: https://xz.aliyun.com/t/12248

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh