截止到2022年,俄罗斯支持的针对乌克兰的网络攻击与2020年相比增加了250%,而针对北约国家的网络攻击增加了300%。这种惊人的激增是谷歌威胁分析小组 (TAG) 在2月 16日的一份报告《战争迷雾:乌克兰冲突如何改变网络威胁格局》中的发现之一,该报告与谷歌信任与安全和威胁情报公司 Mandiant 合作发布,现在是谷歌云的一部分。

谷歌在报告中发现,俄罗斯“在网络空间获得决定性的战时优势”的侵略性、多方面战略实际上可以追溯到 2019 年。

从2021年4月开始,即俄罗斯军队开始在乌克兰边境集结一个月后,俄罗斯高级持续威胁 (APT) 组织 UNC2589(又名 Frozenvista),“一个新的、可能的 GRU 演员”,开始对乌克兰组织部署网络钓鱼攻击,报告索赔。GRU 是俄罗斯武装部队总参谋部总参谋部的通用首字母缩写词,它是一个军事情报机构。

其他几家俄罗斯赞助商在整个2021年也纷纷效仿,包括 Fancy Bear(APT28,又名 Frozenlake)。

2022年1月中旬,一波破坏性的网络攻击开始了,包括 WhisperGate(又名 PayWipe)及其附属公司 WhisperKill(又名 ShadyLook)等擦除器攻击。

这些是俄罗斯军队开始对乌克兰发动猛烈入侵时第二阶段将要发生的事情。2月份的陆地推进伴随着许多更具破坏性和破坏性的雨刮器攻击。这一阶段一直持续到4月,随着几个新的恶意软件家族的出现,包括 PartyTicket 勒索软件、擦除器 CaddyWiper 和 Industroyer 2,Industroyer 的更新版本,一种针对工业控制系统 (ICS) 的破坏性恶意软件,被认为已被用于 2016 年 12 月对乌克兰电网的网络攻击。

5 月,俄罗斯支持的威胁行为者进入第三阶段,他们开始重复使用相同的恶意软件(主要是 CaddyWiper)来攻击乌克兰和北约国家的实体。

据报道,这一阶段一直持续到 7 月,随后在 8 月和 9 月期间活动停滞。网络攻击于 10 月恢复,在第五阶段,俄罗斯威胁行为者使用 CaddyWiper 以及其他新恶意软件。

①对乌克兰政府、军事和民用基础设施的破坏性攻击急剧增加

②针对北约国家的鱼叉式网络钓鱼活动激增

③旨在进一步实现俄罗斯多个目标的网络行动有所增加,例如针对敏感信息的黑客攻击和泄密攻击

报告显示,一些攻击者专注于特定类型的攻击,例如 Frozenlake/Fancy Bear、Frozenvista 和白俄罗斯攻击者 Puschcha (UNC1151) 对乌克兰和北约国家进行网络钓鱼活动,以及 Coldriver(又名 Gossamer Bear)进行黑客攻击和泄密针对乌克兰和英国的运动。

然而,有一个组织 Frozenbarents(又名 Sandworm、Voodoo Bear),被谷歌称为“GRU 最全能的运营商”对乌克兰和北约国家发动了各种网络攻击。

“虽然我们看到这些攻击者主要针对乌克兰政府和军事实体,但我们破坏的活动也显示出对关键基础设施、公用事业和公共服务以及媒体和信息空间的强烈关注。”报告中写道。

该报告还指出,其中许多行动导致了“混合结果”。

一个很好的例子是Industroyer 2 试图攻击乌克兰的能源部门,但似乎已经失败了。

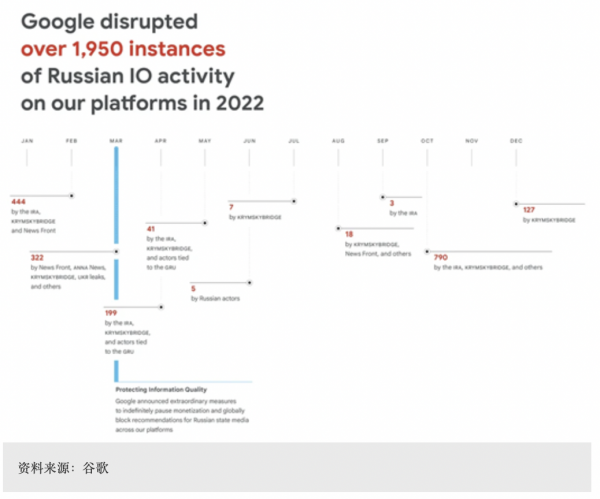

谷歌声称它“在 2022 年中断了超过 1950 次俄罗斯 IO 活动”,针对的是俄罗斯和外国观众。

研究人员还认为,“有一定的信心,俄罗斯将继续加快 IO 的步伐和范围,尤其是在我们接近国际资助、军事援助、国内公投等关键时刻。”

转自 E安全,原文链接:https://mp.weixin.qq.com/s/si76vt7Rqang4jqOYQdggw

封面来源于网络,如有侵权请联系删除