目录

前言

一、2022年邮件安全概述

二、钓鱼邮件威胁

三、病毒邮件威胁

四、BEC邮件威胁

五、2023年邮件安全预测

六、MailSec Lab介绍

前言

在一年前,我们发布的《2021年网际思安全球邮件威胁报告》获得了广大技术专家、企业管理者和政府监管机构的广泛认可与支持。时隔一年后,我们全新整理了2022年网际思安麦赛安全实验室(MailSec Lab)在邮件安全威胁领域的数据分析成果,及观察到的全球前沿信息和数据。衷心希望我们的客户通过此份报告,详致的了解过去一年的全球邮件威胁状况,以及思安为保护您的组织单位所做出的努力,并对2023年的邮件威胁趋势有所了解,并计划好相应的防范措施。

一、2022年邮件安全概述

2022年注定是不平凡的一年,这一年发生了如此多的事件,上到国际社会和国家,下到组织和个人,影响了每一个人的生活。

- 俄乌战争爆发,世界陷入冷战结束以来前所未有的危机;

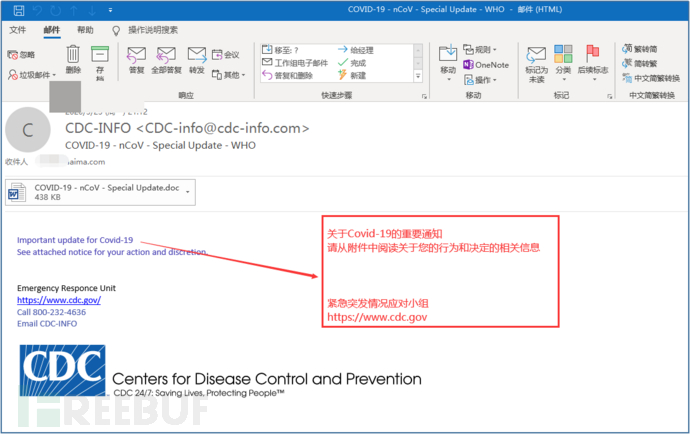

- 新冠病毒继续肆虐全球,挑战着全球公共卫生治理能力;

- 通货膨胀进一步加速,达到自1970年以来的最高水平;

- 大国地缘战略竞争全面展开,全球化面临前所未有的挑战;

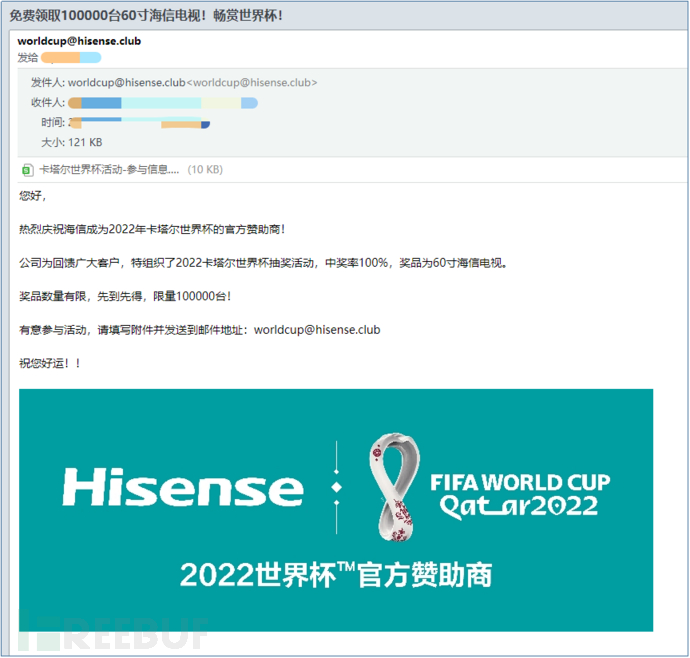

- 世界杯与冬奥会为身处疫情和动荡的各国人民带来了温暖与希望;

不法分子利用这些热点事件,精心构造恶意邮件攻击邮箱,盗窃个人或组织数据,造成个人与企业,甚至是国家的损失。

图1. MailSec Lab捕获的2022年世界杯钓鱼邮件

图2. MailSec Lab捕获的新冠疫情钓鱼邮件

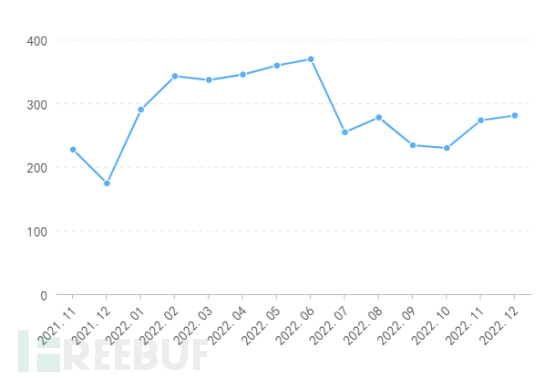

根据北京网际思安科技有限公司麦赛邮件安全实验室(MailSec Lab)在2022年搜集到的数据显示,在过去的一年中每1000个邮箱,平均每月遭受的邮件攻击数量为299.27次(包含钓鱼、BEC、恶意附件等攻击方式,不含垃圾邮件),相比2021年全年增加12.36%。

图3. 2022年每1000个邮箱每月遭受的高级攻击数量

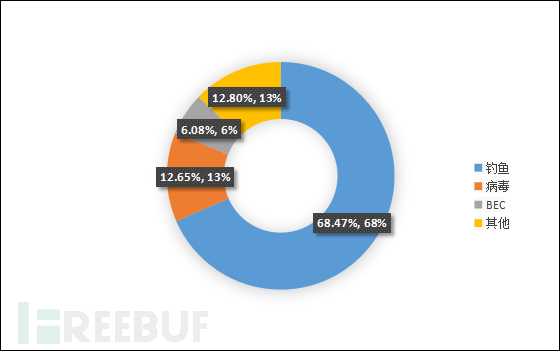

2022年各类型邮件攻击的占比如下图所示。其中,钓鱼邮件仍然是黑客最喜欢采用的攻击方式,占据了近70%的百分比。黑客通过钓鱼邮件发起攻击,盗取个人密码和重要数据,从而为后续更多攻击手段提供了基础。

图4. 2022年全球邮件威胁攻击类型

图4. 2022年全球邮件威胁攻击类型

根据数据统计与分析,2022年各类别的邮件威胁概况如下:

- 钓鱼邮件占邮件攻击的绝大部分,高达47%。紧随其后的是病毒和BEC攻击;

- 中国在2022年遭受的钓鱼邮件攻击数量仍居世界第二位,相比2021年的增长达到了78%。俄罗斯相比去年,遭受的钓鱼邮件攻击数量激增427%,且增长主要集中在俄乌战争爆发之后;

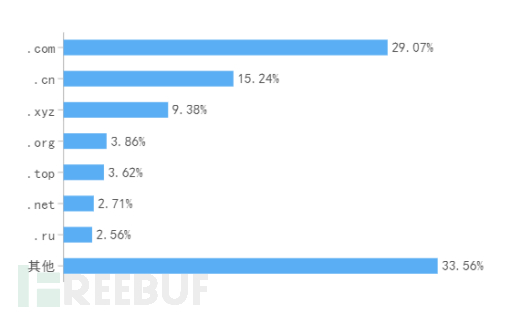

- 来自中国域名“.cn”所关联的钓鱼网站数量上升到第二位,占比15.24%;

- 全球遭受钓鱼邮件攻击数量最多的行业是“批发与零售业”,相比去年攻击数量激增359%;

- Office文件类型的病毒附件与2021年相比大幅下降,占病毒邮件总数的19%。Windows可执行文件类型仍然是排第一的病毒附件类型,占据了近50%的百分比;

- BEC攻击持续高速增长,相比2021年增长了近60%。在过去的一年中每1000个邮箱,平均每月遭受的BEC邮件攻击数量为3.32次。

二、钓鱼邮件威胁

钓鱼邮件指利用伪装的电子邮件,欺骗收件人将账号、口令等信息回复给指定的接收者;或引导收件人连接到特制的网页,这些网页通常会伪装成和真实网站一样,如银行或理财的网页,令登录者信以为真,输入信用卡或银行卡号码、账户名称及密码等而被盗取。

根据麦赛邮件安全实验室(MailSec Lab)监测数据,2022年被钓鱼邮件攻击最多的国家排名如下:

图5. 2022年遭受钓鱼邮件攻击的国家数量排名

美国已多年长期位居榜首,2022年遭受了钓鱼邮件攻击数量的41%,相比2021年占比增长了5%。排名增长最快的国家中,俄罗斯相比去年,遭受的钓鱼邮件攻击数量激增427%,且增长主要集中在俄乌战争爆发之后。与此同时,随着新加坡经济持续繁荣发展,该国遭受的钓鱼邮件攻击数量也保持持续增长,2022年比2021年增加了245%。

中国在2022年遭受的钓鱼邮件攻击数量仍居世界第二位,相比2021年的增长达到了78%。据麦赛邮件安全实验室(MailSec Lab)对钓鱼邮件内容的分析,地缘政治导致的国家级攻击,和严格清零政策推动的远程办公是钓鱼邮件数量增长的主要推动力。2022年的国内重大钓鱼邮件事件包括:

- 西北工业大学邮件系统遭受境外网络攻击

6月22日,西北工业大学发布声明称,近期学校电子邮件系统遭受网络攻击,有来自境外的黑客组织和不法分子向学校师生发送包含木马程序的钓鱼邮件,企图窃取相关师生邮件数据和公民个人信息,给学校正常工作和生活秩序造成重大风险隐患。初步判定,此次事件为境外黑客组织和不法分子发起的网络攻击行为。

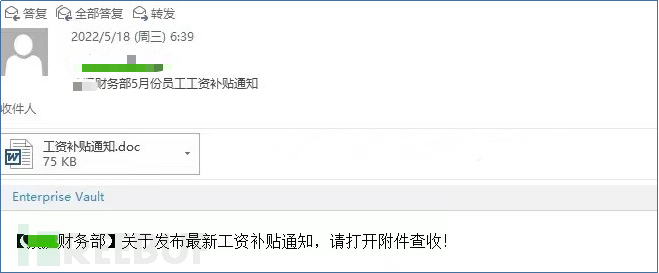

- 搜狐内部邮箱被盗,24名员工被骗钱

搜狐全体员工在5月18日收到一封来自“搜狐财务部”名为《5月份员工工资补助通 知》的邮件,大量员工按照附件要求扫码,并填写了银行账号等信息,最终不但没有等 到所谓的补助,工资卡内的余额也被划走。经调查,实为某员工使用邮件时被意外钓鱼 导致密码泄露,进而被冒充财务部盗发邮件。据统计共有24名员工被骗。

图6. MailSec Lab捕获的工资补贴钓鱼邮件

- StrivePhish组织发起大规模邮件钓鱼

5月13日开始,StrivePhish组织发起针对国内公司企业、高校和事业单位的大规模钓鱼邮件攻击,涉及范围极广,群发内嵌钓鱼链接的邮件进行邮箱账号密码窃取。通过其后台数据推断,至少已获取1500多条对应的账户密码,受害者主要集中在公司集团、大学学院以及事业单位。

- 澳门17家豪华酒店遭遇邮件攻击

4月,研究人员发现针对中国澳门17家豪华酒店(包括Grand Coloane Resort-澳门鹭环海天度假酒店、Wynn Palace-澳门永利皇宮酒店)在内的钓鱼邮件攻击行动。主要目的是为了破坏它们的网络设施并窃取那些住在度假村的有高知名度的客人的敏感数据。

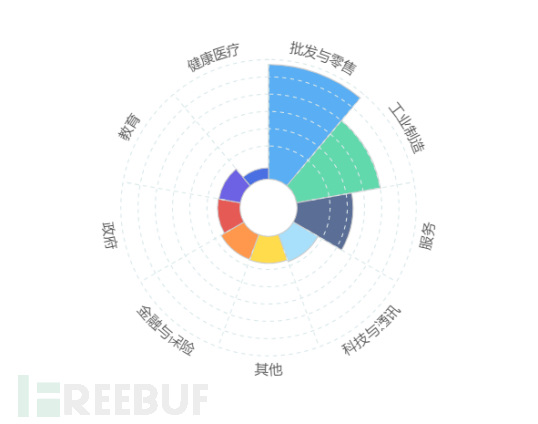

换个角度从行业来看,2022年全球遭受钓鱼邮件攻击数量最多的行业是“批发与零售业”,相比去年攻击数量激增359%。在其之后,“工业制造”与“服务”两个行业分列第二和第三位。

图7 2022年遭受钓鱼邮件攻击的行业占比

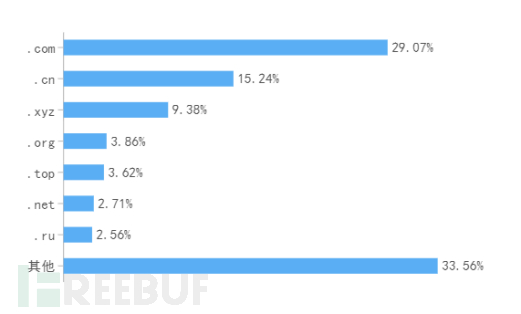

在2022年,钓鱼邮件包含的风险URL地址中,“.com”仍然排名第一位,占据了29.07%的比例。来自中国的域名“.cn”所关联的钓鱼网站数量上升到了第二位,占比15.24%。而“.xyz”域名从去年的第二位,下降到第三位。

图8. 全球钓鱼网站域名排行

为了增加伪造邮件的可信度,攻击者精心构建了不同场景来获取收件人的信任,一步一步将收信人引入精心设计的圈套之中。2022年常见的钓鱼邮件伪造场景如下:

- 伪造IT通知

- 伪造财务通知

- 伪造公司通知

- 伪造物流邮件

- 伪造银行通知

- 伪造新冠疫情通知

- 伪造外贸订单通知

- 伪造技术服务邮件

- 伪造政府通知

- 伪造学校通知

三、病毒邮件威胁

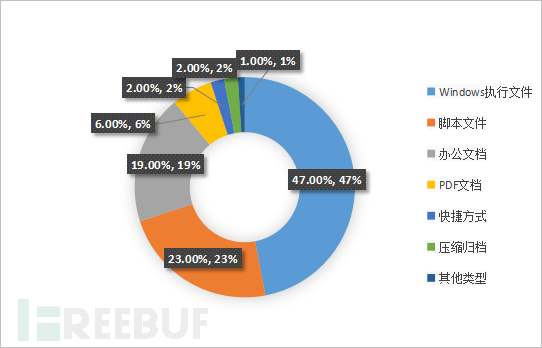

病毒邮件是指电子邮件内包含病毒,在浏览邮件中的链接或下载附件的过程中触发病毒文件,导致计算机被病毒感染。在2022年,Windows可执行文件类型仍然是排第一的病毒附件类型,占据了近50%的百分比。而脚本类型紧随其后,占据了23%。Office文件类型的病毒附件与2021年相比大幅下降,占比19%。

图9. 2022年通过邮件传播的病毒文件类型占比

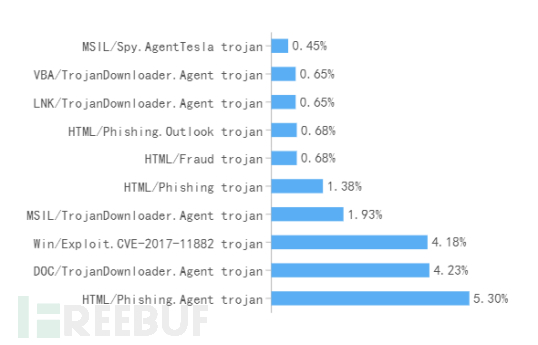

根据麦赛邮件安全实验室(MailSec Lab)在2022年搜集到的数据显示,2022年邮件中携带的前十大病毒家族是:

图10. 排名前十的邮件病毒类型和名称

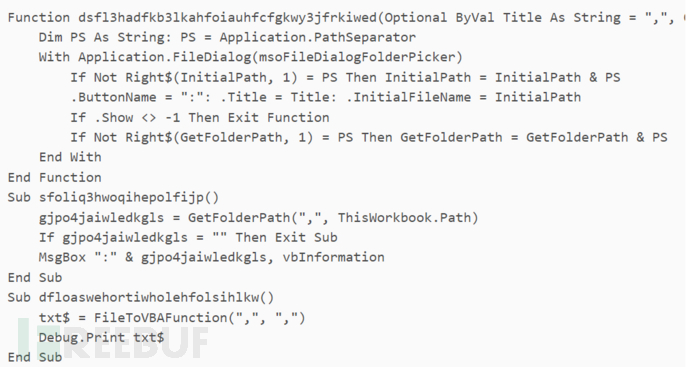

值得关注的是在2022年,Emotet已取代VBA macros成为Office文档携带病毒的主要方式。Emotet病毒常以宏附件的形式包含在Office文档之中,通过诱使收件人打开Office文档来触发病毒,从而对计算机进行远程控制和盗取数据。

图11. 隐藏在Office宏中的脚本

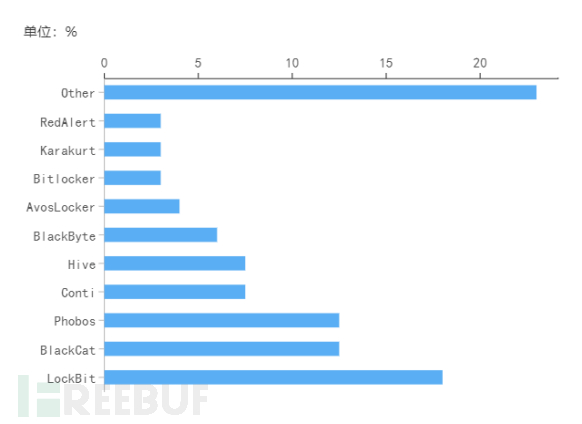

勒索病毒作为危害最大的病毒家族,尽管在2022年攻击数量减少了24%,但是新的攻击手段和工具开始被应用。有的黑客组织已经开始采用新的编程语言来创建勒索病毒,从而能更好的躲避检测,或者是可更好的适配各种操作系统。例如,Rust语言被用于创建BlackCat和Hive勒索病毒,而Go语言被用于创建BlackByte勒索病毒。不仅如此,黑客的攻击目标也从传统的Windows,扩展到ESX和手机系统。根据麦赛邮件安全实验室(MailSec Lab)的统计,2022年最流行的勒索病毒为 LockBit然后分别BlackCat和Phobos。

图12. 2022年勒索病毒家族占比

LockBit勒索病毒的第一版于2019年9月创建,并于2021年6月推出了破坏性更大的2.0版本。全球IT咨询巨头埃森哲曾遭受LockBit勒索病毒的攻击,并被要求支付5000万美元赎金。攻击者声称窃取了6TB的数据。LockBit 3.0(LockBit Black)是该软件的最新变种。其使用了一种代码保护机制,即二进制文件中存在加密代码部分,从而阻碍恶意软件检测,尤其是在通过自动分析执行时。

图13. LockBit 3.0勒索客户界面

四、BEC邮件威胁

商业电子邮件攻击(Business Email Compromise,简称BEC)是针对高层管理人员的攻击,攻击者通常冒充(盗用)决策者的邮件,来下达与资金、利益相关的指令;或者攻击者依赖社会工程学制作电子邮件,说服/诱导高管短时间进行经济交易。

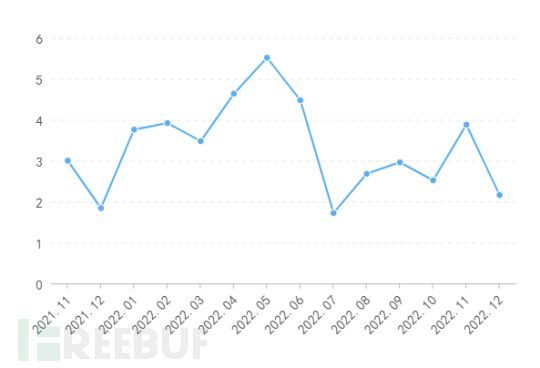

在2022年,BEC攻击持续高速增长,相比2021年增长了近60%。在过去的一年中每1000个邮箱,平均每月遭受的BEC邮件攻击数量为3.32次。

图14. 2022年每1000个邮箱每月遭受的BEC攻击数量

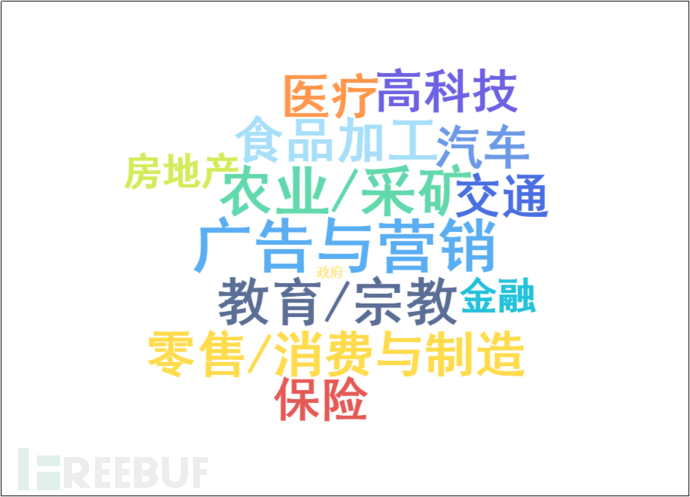

在遭受BEC邮件攻击的行业中,政府成为攻击者最少攻击的行业,而广告与营销行业成为遭受BEC邮件攻击最多的行业。

图15. 2022年遭受BEC邮件攻击最多的行业

五、2023年邮件安全预测

送别虎年,我们迎来了2023兔年。北京网际思安科技有限公司麦赛邮件安全实验室(MailSec Lab)基于过去十多年的邮件安全行业实践经验和大数据分析,以及与行业友商的信息分享,我们总结出了如下一些2023年的邮件安全威胁趋势:

1.全球经济衰退中,邮件安全将面临更大挑战

因为疫情和地缘政治等的影响,2022年全球和中国经济的发展明显减缓,中国GDP的增长率达到近年来的新低。低迷的经济状况下,企业将把更多的预算投入影响营收的业务中,而降低对邮件安全的财务预算。与之相反的是,黑客将加速对恶意软件的技术更新。两者叠加的话,全球邮件安全防护将面临更大的挑战,2023年我们将面对更多的网络安全事件。

2.高级威胁检测技术被广泛应用

如今90%的黑客攻击从邮件发起,通过引诱客户点击恶意软件或者骗取机密信息,从而为进一步攻击做准备。其中,勒索病毒主要通过邮件传播便是一个很好的例子。随着恶意软件躲避安全检测技术的提高,邮件安全产品将越来越多的采用高级威胁检测技术,例如:沙箱安全检测、威胁情报、人工智能与自然语言处理等技术。在2023年,一个邮件安全产品是否采用了高级威胁检测技术将成为评判安全防护能力的重要标准。

3.以人为中心的行为分析将助力防护钓鱼邮件

在2022年,钓鱼邮件被更精心的构造,通过传统的“以邮件为中心”的检测方式已经很难进行检测。我们预测在2023年,“以人为中心”的检测方式将逐步被采用。邮件安全产品将通过大数据分析和人工智能技术,以人为单位,对员工的长期邮件收发行为进行分析并绘制个人肖像。从而能更好的发现与员工日常行为不一致的伪造钓鱼邮件。

4.国家之间的邮件攻击将持续增长

伴随近年来全球地缘政治的改变,无论是俄乌战争,还是中美竞争,都打破了多年来的全球平衡。国家之间的邮件安全攻击将在未来持续增长。2022年4月,中国西北工业大学遭受病毒邮件攻击,初步判明相关攻击活动源自美国国家安全局“特定入侵行动办公室”,涉及盗窃中国军事机密信息。这次事件,将国与国之间的网络安全竞赛推到了大众的面前。

5.订阅式云邮件安全服务仍将持续增长

因为低迷的全球经济以及有限的信息安全财务预算,2023年全球中小企业在邮件威胁防护方向的资金投入仍然会十分有限,而日益精密和频繁的邮件威胁攻击将导致很多中小企业难以应对。因此我们预测2023年订阅式云邮件安全服务仍将持续增长,在全球经济不景气的情况下,为中小企业提供最具性价比的选择。

六、MailSec Lab介绍

北京网际思安科技有限公司麦赛邮件安全实验室(MailSec Lab)依托于网际思安过去12年积累的邮件威胁数据,汇集了一批10+工作经验的行业专家,专注于新型邮件威胁的调研,和下一代邮件安全技术的创新性研究。实验室积极与国际和国内知名信息安全厂商合作,广泛开展威胁情报互换、共同研究等合作,构建共防御的威胁防护体系。

如有侵权请联系:admin#unsafe.sh