本文转自FORTINET公司威胁研究。原文链接:https://www.fortinet.com/blog/threat-research/qr-code-phishing-attempts-to-s 2023-1-25 10:49:11 Author: 网安杂谈(查看原文) 阅读量:41 收藏

本文转自FORTINET公司威胁研究。原文链接:https://www.fortinet.com/blog/threat-research/qr-code-phishing-attempts-to-steal-credentials-from-chinese-language-users

影响:窃取凭据的可能性

严重性级别:中等

网络犯罪分子使用各种旨在窃取凭据的技术。FortiGuard Labs 最近发现了一个有趣的网络钓鱼活动,使用各种二维码来针对中文用户。它旨在通过引诱用户将其数据输入威胁参与者拥有的网络钓鱼网站来窃取凭据。

网络钓鱼电子邮件

该电子邮件相当简单和精简,并包含一个Microsoft Word附件。

图1.网络钓鱼电子邮件

这封电子邮件试图欺骗中国财政部。翻译成英文,图1中的电子邮件主题是:“关于2022年申请个人劳务补贴的通知”。正文称,“请点击附件查看财政部2022年第四季度申请个人劳务补贴的通知!Microsoft Word附件“转发:关于财四季度个人劳动补贴申领通知.docx”翻译为:“转发:关于申请本财年第四季度个人劳动补贴的通知.docx。

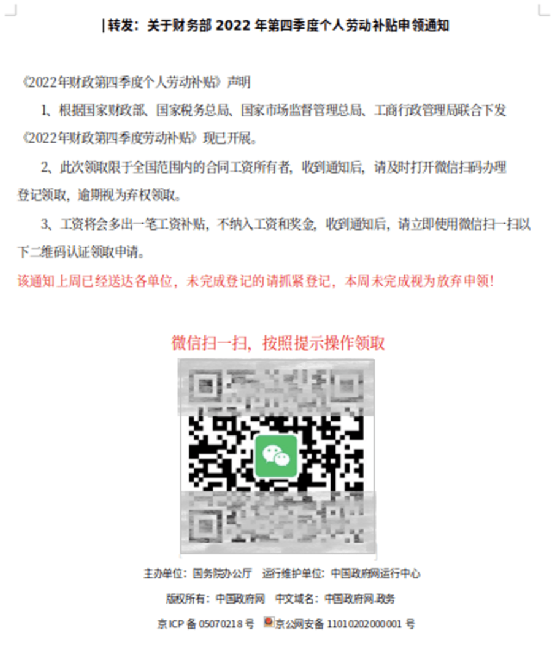

打开附件后,用户会在文档中心看到一些文本和一个大二维码。

图2.带有二维码的 Word 文档

图3.微软Word文档的英文翻译

二维码

二维码需要应用程序阅读并将其翻译成可操作的内容。大多数手机通过相机都具有此功能,并且所有主要平台上都有软件包可以通过计算机执行此操作。

图4.伪造官方二维码

图5.二维码假冒微信标志

在FortiGuard Labs找到的每个示例中,Microsoft Word附件中包含的QR码都为用户提供了一个URL。当用户使用其桌面平台或移动设备执行此操作时,他们会到达由威胁参与者控制的网站。

网站

FortiGuard Labs审查了链接的网站。它是钉钉实例的欺骗性传真(需要注意的是,截至发布日期,本站现已下线)。钉钉是阿里巴巴集团开发的一个广泛使用的企业通信平台。鉴于该平台的覆盖范围及其大量用户,它的凭据将是有价值的。

图6.威胁行为者控制的网站欺骗钉钉

图7.弹出窗口的英文翻译

用户被定向到一个弹出的消息框,表明他们的钉钉帐户犯了一些未指明的业务违规行为,并将在24小时内未经验证而被冻结。

确认消息框后,将邀请用户输入其凭据以解决问题。

图8.凭据输入

图9.凭据条目已翻译成英文

结论

凭据通过提供进入受害者应用程序或环境的直接途径,为犯罪分子和威胁参与者提供了宝贵的资源。这些可以直接使用或出售给另一个集团用于其运营。这个例子表明,攻击者正在付出巨大的努力来确保他们的目标网页看起来尽可能逼真,并且他们的诱饵可以说服受害者放松警惕。

无论攻击者的动机如何,这些攻击无疑都会在一段时间内普遍存在。警告用户验证电子邮件,不要打开附件或链接,并且切勿在以前从未见过的网站中输入凭据。鼓励用户访问供应商的已知主站点进行任何业务,而不是使用收到的链接。用户还可以将鼠标悬停在链接上以查找异常 URL。还鼓励组织向用户提供培训,以帮助他们识别和避免恶意电子邮件附件和链接。

IOCs

File-based IOCs:

Filename | SHA256 |

重要通知.docx (Important Notice.docx) | 939656a000b7ca2f54bc42d635537261ce5194e2041f1c3ac37e3c72f8ec5333 |

转发:关于财四季度个人劳动补贴申领通知.docx (Forward: Notice on Application for Personal Labor Subsidy in the Fourth Quarter of Fiscal Year.docx) | f941b76a33b5a1d425569a0ed689023597fd7fc3acb301ec11a37feb71dcb597 |

财务重要通知.docx (Financial Important Notice.docx) | ac5f4ba15e883813b3018614887b8f65b2f90d252ab7cdffe6f05f8482e1672a |

Network-based IOCs:

IOC | IOC type |

hXXp://w.mryrej.cn | Credential theft site |

hXXps://l99etsen5677cryptorgacme.h7g33.cn | Credential theft site |

hXXp://www.sgiabuq189qhijl.cn | Credential theft site |

如有侵权请联系:admin#unsafe.sh