微信公众号:[小白渗透成长之路]

弱小和无知不是生存的障碍,傲慢才是!

[如果你觉得文章对你有帮助,欢迎点赞]

内容目录

简介信息收集信息收集扩展nacos中的短信平台nocos中的数据库总控制主机信息收集 后记

简介

这个项目是疫情期间接的一个ga的案源,之前打完后就交给ga取证了,现在应该是差不多了,这里也算简单总结分享吧(打码比较严重,请谅解),为2022年划个句号吧。

信息收集

当时接到三个链接,一个是引流,一个是app下载链接,一个是跳转链接,常规信息收集后并无发现,所以将app下载下来了。

这个app我相信大家也见过,和QQ一样,里面可以添加好友创建群,发动态等等,看着挺正规的,其实里面内嵌了一个bc网站。

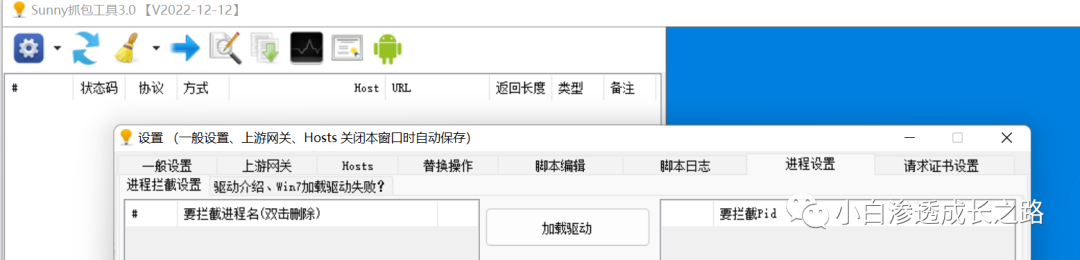

这个app是禁止burp抓包的,所以这边我推荐一个我自己用的抓包工具,直接选模拟器进程即可,很方便。

下载地址:https://www.52pojie.cn/forum.php?mod=viewthread&tid=1719157&highlight=sunny

通过抓该链接的包后发现是一个第三方网页,域名为192.2.1.1(假设),通过简单的扫描发现存在一个admin目录,该目录报错为403,然后我继续对admin目录继续进行测试,发现存在/actuator/heapdump。

HeapDump文件是一个二进制文件,它保存了某一时刻JVM堆中对象使用情况,这里里面经常会保存一些key,username,password等重要敏感信息,遇到千万不要错过。这边推荐一个HeapDump的自动化工具,可以直接通过关键词搜索我们需要的信息。

项目地址:https://github.com/wyzxxz/heapdump_tool拿到key之后我们就可以直接拿到主机了,使用阿里云key查询工具,发现有十几台云主机。

这里我们可以使用下面的反弹shell的小工具反弹到cs或者是viper上,方便后期操作。

不过这里我没有急于反弹,我观察了一下公网IP地址,发现基本都在一个段中,我选择了一个42的段进行了c段扫描,发现其中部分主机均开启了8848端口,相信大家对这个端口也是比较熟悉了,这个是nacos平台的端口,而这个平台10个中5个都有任意用户添加这个漏洞。

对这个漏洞不熟悉的可以看看这个文章。

nacos漏洞:https://blog.csdn.net/qq_44159028/article/details/114022477

又获取到十二台主机。

信息收集扩展

nacos中的短信平台

其实到这里主机权限已经是有了,接下来只需要收集网站信息及其用户信息了。

在nacos中通过翻找,搞到一个短信发送平台。

可以正常登录,这里就不截图了,因为是国内的一个短信平台,放出来不太好,通过短信平台的个人信息页找到了他的邮箱、手机,QQ等认证信息,虽然应该不为真,但是还是需要收集。

nocos中的数据库

还是在nacos的配置文件中发现,每个ip基本都配置了nacos平台,且都存在任意用户添加漏洞,通过添加用户后找到各自的数据库配置信息。

均在云上,虽然我们这边有用户名和密码,但是这种云数据库,直接连接肯定是连接不上的,我们需要利用SHH来进行登录。

首先利用阿里云key利用工具反弹一个shell过来。

创建一个新用户,然后设置新用户使用shh服务即可,然后来到navicat。

1、添加用户adduser m92、设置xxxx用户密码passwd m93、设置xxxx用户登录ssh/etc/ssh/sshd_config添加如下代码到sshd_config中AllowUsers m9Port 22PermitRootLogin yesPasswordAuthentication yesClientAliveInterval 120ClientAliveCountMax 7204、重启ssh服务即可生效service sshd restart注:在生效后可以将添加在sshd_config里面的代码进行删除或者使用#注释,达到掩人耳目的作用

在ssh处写入刚刚添加的用户信息,再在常规处添加nacos中找到的云数据库连接信息,这里设置完成后,才可以成功连接。

redis数据库也是如此:这里我用的是RedisAssistant工具,可以免费体验一星期,后面就要收费了。

这样我们就收获了十几个云mysql和redis数据库。

总控制主机信息收集

接着我进行利用阿里云key工具对accesskey获取的主机进行查看,发现其中一个key的主机列表中存在一个名字为zongkongzhi的主机,感觉应该是总后台,反弹shell进行信息收集。

刚开始只是翻来覆去,没找到啥好东西,后来仔细一想,这么多后台地址,账户密码,你总要存在一个地方吧,然后查看了一下进程信息,发现3306端口是开的,但是我不知道数据库root账户的密码。

这里有一种办法可以绕过,直接将root密码滞空,但是需要主机权限为root。

操作:

1、首先,使用vim命令打开/etc/my.cnf文件,在my.cnf文件中找到[mysqld]部分。

2、在如下图所示区域加入命令行:

skip-grant-tables3、重新启动mysql服务即可

systemctl restart mysqld其他操作就和刚刚一样了,创建一个新用户,然后利用ssh登录即可。

连接地址直接写127.0.0.1即可。

果然在其中一个库中发现了所有平台的后台地址,宝塔管理及其账户密码。

然后宝塔我就登录了一个平台,因为毕竟会留下登录信息,简单翻找了一下,发现登录IP基本都在柬埔寨,缅甸等地方,最近的也在香港,也没有什么其他的信息,就不再看了。

此外,我又将重点放在了后台管理地址上。顺便说一下现在的大BC,前台域名和后台管理地址基本上是一点关系没有,常规信息收集很难找到后台地址。

不过我们有数据库权限了,所以我们只需要找对应台子的数据库,就可以找到这三样东西。

可以看到密码是类似于加盐的,但是常搞nacos的老哥可以发现,这个和nacos的密码加密出来的格式基本一模一样。

通过搜索我们可以知道nacos的加密方式是Bcrypt,而这种加密方式可以通过枚举来找到他的原始密码,当然你的字典要足够大,这里我们使用一个工具来进行一波爆破。

Bcrypt密文工具下载地址:https://gitee.com/mzq-123/picture/raw/master/Bcrypt/BCrypt-de.jar

java -jar BCrypt-en.jar稍等一会,能不能成功,完全看你的密码本的大小。

(我这里也是搞逐个测试,只爆破出了一个财务的账户。)

然后我们来搞谷歌验证码,他的谷歌验证码的密钥的直接写的数据库中的,

搞到密钥后我们在谷歌商城中下个谷歌验证码app,然后添加密钥,这样我们就可以获取实时的谷歌验证码了。

现在万事俱备,只欠登录。

利用得到的信息登录后台,进行获取信息。

简单看看近一个月的充值金额。

一个月大致8k多万,属实有点离谱,我也不知道咋这么多,具体咋算还是交给ga慢慢搞吧,毕竟这方面不是我的专业。

后台大致就到这里吧,其他后台也是同样的搞法,30多个后台,算算,大致能骗多少钱,细思极恐,因为一些敏感的原因,后台的截图就不再多放了。

后记

其实对于accesskey信息泄露,还有一个好用的工具。

项目地址:https://github.com/teamssix/cf/releases

这个工具不得不说,确实强,还可以一键获取阿里云控制面板,添加后门账户。

推荐大家使用这个工具。

还有现在盘子安全性也是越来越高,后台和域名不止没有关系,而且找到后大概率有IP白名单及其谷歌验证码,更难的是搭建环境基本都是在docker容器中,拿到权限也是docker容器的权限,要想搞到主机权限,还要学习研究docker逃逸等技术,种种限制都在提醒我们,不学习新东西新思路,慢慢的我们就会被淘汰。

这篇文章到这里也差不多结束了,感谢能看到这里的师傅,其实没有什么技术含量,为的只是记录一下这个盘子,个人觉得很有意思。

下面一篇文章为大家准备了抽奖活动,感谢各位师傅们这么长时间的关注。

文章来源: http://mp.weixin.qq.com/s?__biz=MzU1NzgyMzA0OA==&mid=2247489957&idx=1&sn=26b2b71aed0aa185a3ac9e06c8f35b8e&chksm=fc2ebc82cb5935947f4e24d5ee46dc447e6cdd212747301115c5f20244489aeb4ca1f4698ddf#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh