某EDU小程序渗透测试

免责声明本公众号所发布的文章及工具只限交流学习,本公众号不承担任何责任!如有侵权,请告知我们立即删除。接上一篇文章微信小程序渗透测试tips,今天给朋友们写一个案例,是某大学的小程序,通过抓包构造报文 2022-12-24 15:0:35 Author: 浪飒sec(查看原文) 阅读量:59 收藏

免责声明本公众号所发布的文章及工具只限交流学习,本公众号不承担任何责任!如有侵权,请告知我们立即删除。接上一篇文章微信小程序渗透测试tips,今天给朋友们写一个案例,是某大学的小程序,通过抓包构造报文 2022-12-24 15:0:35 Author: 浪飒sec(查看原文) 阅读量:59 收藏

免责声明

本公众号所发布的文章及工具只限交流学习,本公众号不承担任何责任!如有侵权,请告知我们立即删除。

接上一篇文章微信小程序渗透测试tips,今天给朋友们写一个案例,是某大学的小程序,通过抓包构造报文发现敏感的经典案例。

抓包发现特殊的response

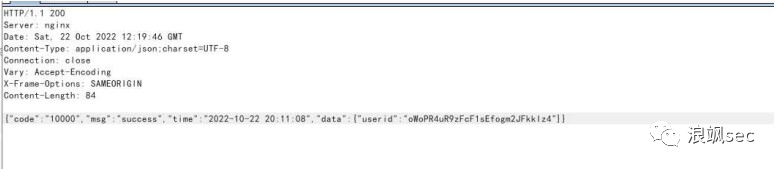

在对小程序的每个功能进行抓包的时候,发现在点击访客系统的时候,response包中的code字段跟着时间和userid等不该出现在response包的字符。

点击我是访客并抓包

将response中的("code":"10000" ,"msg":"success","time":"2022-10-22 20:17:26" ,"data":{"userid":"oWoPR4uR9zFcF1sEfogm2JFkkIz4"}复制下来。

替换response的code字段

同样的操作回到选择访客和职工的页面,点击我是职工,输入进入该系统的手机的手机号,获取验证码并抓包。同样抓response包,将code字段全部替换为刚刚复制的字段,由于response有时间限制,所以需要快速替换。

绕过第一次验证

输入任意验证码,点击登录并抓包,抓response,像验证码那步一样替换掉。

下一个报文,同样替换为response为之前复制的数据。

登陆成功,发现获取到管理员权限。

管理员界面继续抓包扩大危害

点击历史记录并抓包,通过修改pagesize获取大量信息

历史推荐

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1ODM1MjUxMQ==&mid=2247490767&idx=1&sn=ebc2ce8cb96ce90b76a2110f259a0981&chksm=ea0828dfdd7fa1c9bc271b0386de1d3e09526891c8ae8e57015330f65aab2a2f14e8b05512d3#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh