https://github.com/j1anFen/shiro_attack该项目仅供合法的渗透测试以及爱好者参考学习,请各位遵守《中华人民共和国网络安全法》以及相应地方的法律,禁止使用该项目进行违 2022-12-15 11:31:21 Author: 菜鸟学信安(查看原文) 阅读量:57 收藏

https://github.com/j1anFen/shiro_attack该项目仅供合法的渗透测试以及爱好者参考学习,请各位遵守《中华人民共和国网络安全法》以及相应地方的法律,禁止使用该项目进行违法操作,否则自行承担相关责任!

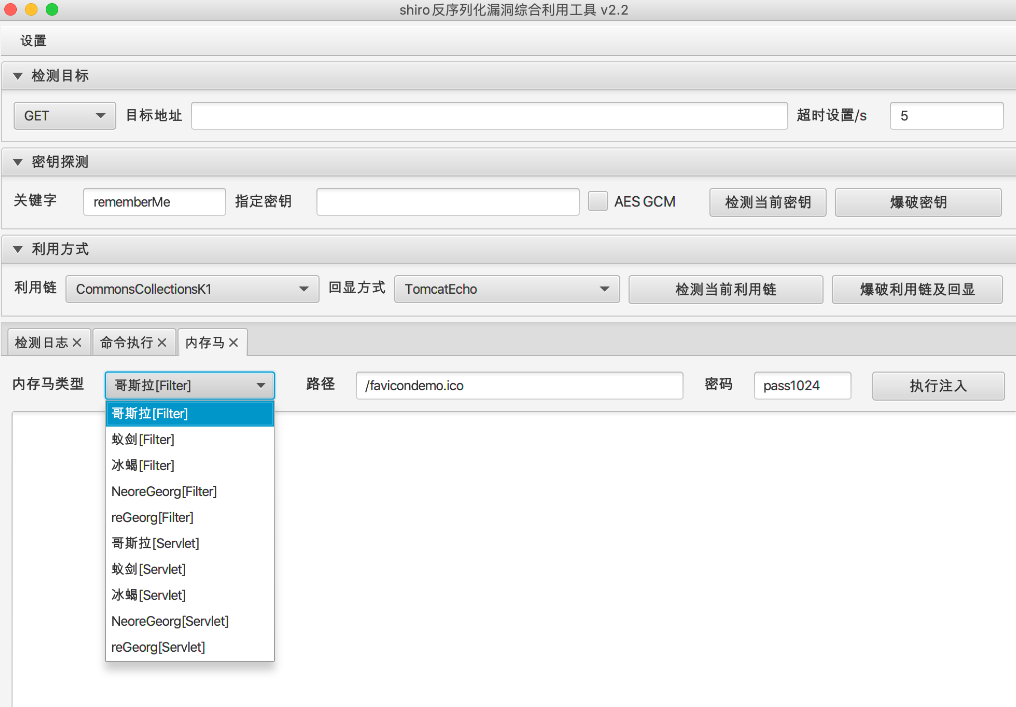

填坑,修bug。基于javafx,利用shiro反序列化漏洞进行回显命令执行以及注入各类内存马

自定义关键字

添加代理功能(设置->代理)

检出默认key (SimplePrincipalCollection) cbc/gcm

Tomcat/Springboot 回显命令执行

集成CommonsCollectionsK1/K2/NoCC

通过POST请求中defineClass字节码实现注入内存马

resources目录下shiro_keys.txt可扩展key

内存马

注入类型:冰蝎,哥斯拉,蚁剑[JSP 自定义返回包格式],neoreGeorg,reGeorg(均为默认配置,当前最新版本)

提示:注入Servlet内存马路径避免访问出错尽量选择静态资源目录。, Filter无需考虑

某些spring环境以jar包启动写shell麻烦

渗透中找目录很烦,经常出现各种写shell浪费时间问题

无落地文件舒服

主要参考哥斯拉以及As-Exploits兼容实现

TODO

解决serialVersionUID匹配cc/cb多种jar包

...

修复日志

2021.6.22

修复自定义参数无效

添加filter马

参考链接

https://github.com/zema1/ysoserial

https://github.com/rebeyond/Behinder

https://github.com/AntSwordProject/antSword

https://github.com/BeichenDream/Godzilla

https://github.com/yzddmr6/As-Exploits

https://github.com/zema1/ysoserial

https://github.com/dr0op/shiro-550-with-NoCC

https://www.leavesongs.com/PENETRATION/commons-beanutils-without-commons-collections.html

致谢

https://github.com/Ch1ngg

https://github.com/yzddmr6

shiro_attack下载: 点击下方名片进入公众号

回复"shia"获取网盘下载链接

关注公众号后台回复数字 1126 获取 应急响应实战笔记,1127 - ctf工具集合,1230 - 内网工具,3924 - 弱口令爆破工具。

如有侵权请联系:admin#unsafe.sh