一次运气很好的越权漏洞实战挖掘

这是一次小程序的漏洞挖掘,漏洞在测试期间已上报

访问排行榜

从数据包中可以看到openid泄露,这里其实泄露了很多openid,为了方便只截了一个,接下来配合积分兑换越权使用他人账户兑换物品

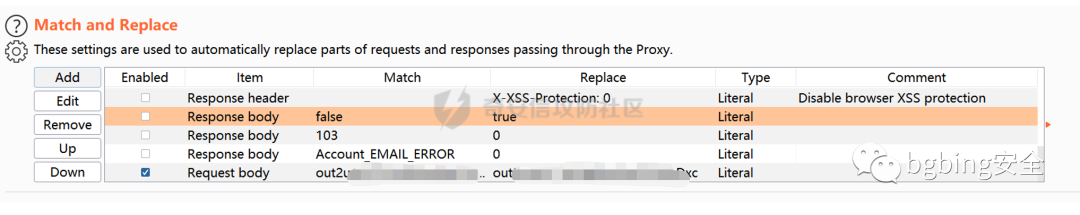

Burpsuite中设置,将请求中原有的我的openid替换为排行榜中的第一名的openid

out2******

进行礼物兑换,换个可乐勋章

可以看到地址信息是空的,没有地址无法购买,而添加地址进行的认证是使用的OpenSession进行验证,无法越权上传地址,所以只能通过欺骗前端绕过填写地址,经过数据包读取,发现是生成订单时返回的地址信息addressInfo为空,

则可以通过修改订单的响应数据包,将创建订单时返回的地址数据替换为我们的地址数据

可以看到目前的请求数据包中的openid和响应中的addressinfo都被替换为了我们的

原数据包:

替换后的数据包:

得到响应

直接兑换成功,实现越权使用他人积分购买商品

可以看到我本人是没有奖品兑换记录和积分的,无法购买到该商品,所有的积分扣除计算都来自于其他用户

原文地址:https://forum.butian.net/share/1125热文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=MzkwNzEzMTg3MQ==&mid=2247486074&idx=1&sn=40f75de0a4a89a9f876eedc915a0e26a&chksm=c0dca4caf7ab2ddc8975aefd60db670342ea336328dd268ec2d4d3fe3b66a66781ee3ff0d289#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh