https://github.com/yanghaoi/CobaltStrike_CNA

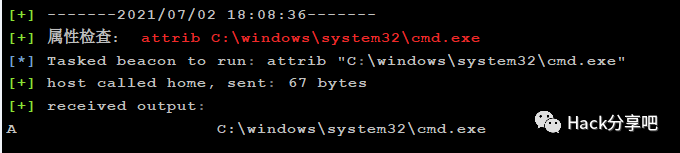

设置常用路径:全局路径参数设置文件控制:文件属性、文件权限的查看和修改、文件符号链接的创建注册表:注册表的增加、删除、查询系统服务:系统服务的创建、查询、删除、SDDL设置用户操作:系统用户账户的添加、删除、修改、查询、克隆、激活、禁用启动目录:系统启动目录文件的查询、写入计划任务:计划任务的查询、写入、删除DLL加载:MSDTC服务、Explorer程序DLL劫持BITS任务:BITS任务的添加、查询、删除WMI事件:WMI事件订阅的添加、查询、删除

针对x86和x64注册表位置可使用下拉选项进行选择;使用时请注意HKLM和HKCU位置,x86和x64的不同;HKLM位置可能需要管理员权限,SYSTEM权限在写入HKCU位置会出现问题。

系统服务主要使用SC命令和一些API进行操作

(https://github.com/uknowsec/CreateService)

1. 注释RC4加密部分2. 修改资源ID默认为1003. 增加互斥体检测退出服务功能4. 增加进程守护功能在ReflectiveDll的实现中,根据微软文档主要进行了以下功能开发:1. 设置服务描述,设置多种启动类型添加,设置SDDL安全描述符

服务守护进程

服务名称和显示名称在SCM中的位置

程序描述部分支持中文描述

触发器启动

sc triggerinfo ServiceName start/networkon

安全描述符设置

服务启动失败回调

其他

两个服务程序可以写成一个,只是uinit.exe是先写的; 其他设置SDDL、修改服务、查询、删除部分功能没有完全强大,只能说是够用。 脚本中默认的目录C:\360\不存在,会导致上传文件失败([-] could not upload file: 3),可以修改默认目录,net helpmsg查询详细错误情况。

用户操作

查询用户:

使用CS自带命令bnet()

添加用户:

克隆用户:

账户激活与禁用:

启动目录

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUpC:\Users\<User>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

计划任务

通过API注册:

优化选项:

- 添加任务时未对文件是否存在进行判断,未增加文件上传选项;- 命令行模式中的描述可以删除。

- API中使用\Everyone身份,如果没有已登录用户,可能导致启动失败。

Explorer

WMI事件订阅

本项目实现中可能会对一些系统服务、底层API进行调用,实现过程中可能会导致系统异常,无法启动,请自行测试; 本项目仅用于作者进行代码学习、系统研究等实验目的,作者不承担任何责任。

https://github.com/uknowsec/CreateServicehttps://github.com/v1ncilazy/BypassAddUserhttps://github.com/An0nySec/ShadowUserhttps://github.com/Sw4mpf0x/PowerLurk

好文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjE0NDc5OQ==&mid=2247513666&idx=1&sn=deb8ea4d0ba45d907a3043ce80bf5201&chksm=c3086532f47fec24878ec923efaf27d55eabdbb4b7823b57fcd2c00b4f74394498dfa6a91db8#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh