< a href=" >Google< /a >

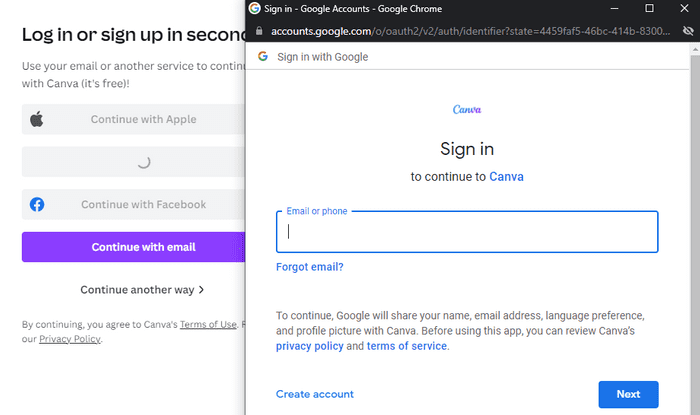

< a href="https://gmail.com" onclick="return launchWindow();" >Google< /a > function launchWindow(){

// Launch the fake authentication window

return false; // This will make sure the href attribute is ignored

}

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247501582&idx=2&sn=4f3595abdc4276270cd071130a5875f1&chksm=c04d4030f73ac926837deb54bdfb5cdbee048ff2696ae1f188b7d5d0f10aa1a0e034b2c88bdd#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh