实战|一次前端JS加密泄漏导致的越权测试

0x00 背景测试过程中碰到了一个会话系统,出于保密原则这里没有截图,自己想象一哈。0x01 业务逻辑系统功能很简单,就是实现用户A和用户B进行会话,并且可以查看以往的聊天记录。出现漏洞的点也是在历史 2022-11-26 09:12:11 Author: 编码安全研究(查看原文) 阅读量:32 收藏

0x00 背景测试过程中碰到了一个会话系统,出于保密原则这里没有截图,自己想象一哈。0x01 业务逻辑系统功能很简单,就是实现用户A和用户B进行会话,并且可以查看以往的聊天记录。出现漏洞的点也是在历史 2022-11-26 09:12:11 Author: 编码安全研究(查看原文) 阅读量:32 收藏

0x00 背景

0x01 业务逻辑

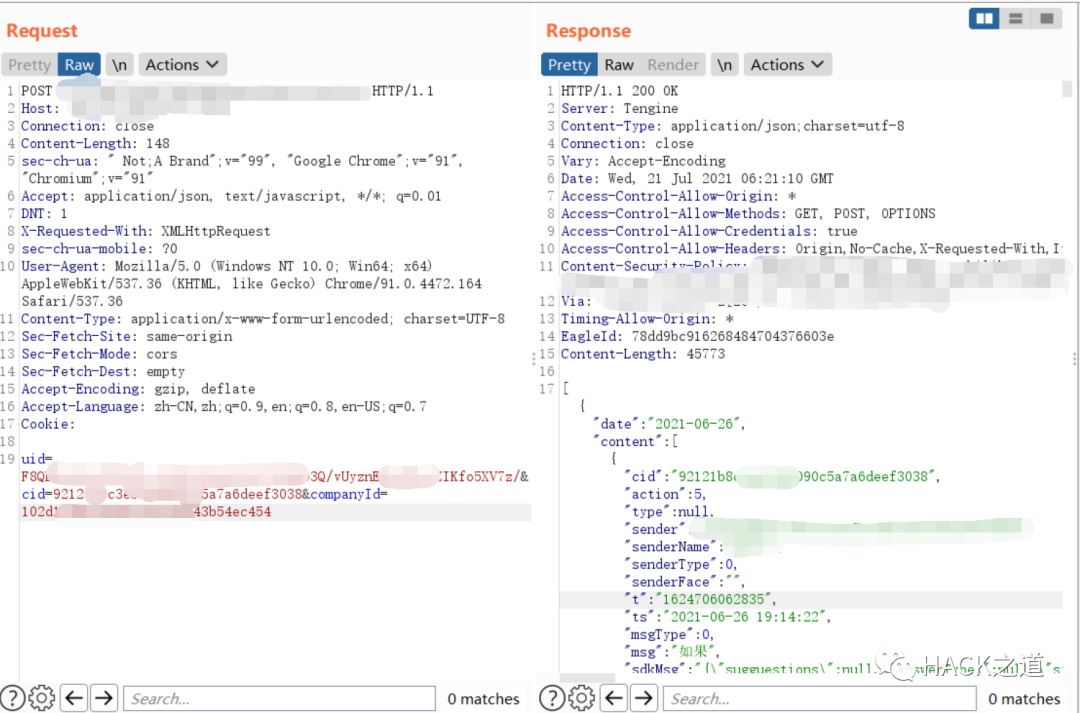

0x02 测试

zrApelW+58GcN+At5Ons+8EysUAU77xqxj9ko3m7XMo=function t(e) {var t = v.enc.Utf8.parse("bPsoyIvIALTcy6OP"),i = v.enc.Utf8.parse(e),a = v.enc.Utf8.parse("W8m2J1I3pQUADWyA8s"),s = v.AES.encrypt(i, t, {iv: a,mode: v.mode.CBC,padding: v.pad.Pkcs7});return s.toString()}JAVASCRIPT

bPsoyIvIALTcy6OP,偏移量是W8m2J1I3pQUADWy,直接把加密后的密文用工具解出来:0x03 结果

测试成功,无图~

K1nm0,转载于k1nm0.com。

注:如有侵权请联系删除

学习更多技术,关注我:

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NDY1MDc2Mg==&mid=2247497878&idx=1&sn=7c826997e41d73d1a0b3a8e20955ea58&chksm=ce64abf3f91322e55fc87424af71579483319a88dd3b5d86972a8c70d4edc511be26c0be40b0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh