罕见!中美俄将首次共同参与网安演习,进行面对面对抗

日期:2022年11月22日 阅:82

韩联社16日报道称,韩国国防部当天宣布,东盟防长扩大会议网络安全专家工作组第9次会议于16日至17日以视频方式举行。韩国和马来西亚作为共同主席国主持会议,中国、美国、俄罗斯、日本、印度、澳大利亚、新西兰和东盟的十个成员国参与其中。会议内容包括网络安全跨国演习,这将是中美俄首次共同参与此类演习。

报道称,16日,与会国讨论网络安全演习课题,以增强各方在网络安全领域制定和落实国防政策的能力。17日,与会国将共同实施应对网络安全威胁的模拟演习。在演习中,两国组成一队,共同解决勒索软件攻击等网络安全问题。韩国国防部期望“此次演练有助于缩小各国之间网络响应能力的差距”。各方还将于明年下半年在韩国以面对面的方式实施演习。

图1:东盟防长扩大会议网络安全专家工作组第9次会议

最近几年,网安演习得到越来越多的国家和单位的重视,它可以真正验证安全的水平,在真实的攻防对抗中,发现安全问题,提高安全建设和运营水平。同时,网安演习也可以考验参与成员的应急响应、协同合作等各种能力。国外开展网安演习已经有十年多,下面我们简析一下美国、欧盟和北约网安演习的一些做法,希望对我们有一些借鉴意义。

网络风暴演习(Cyber Storm)

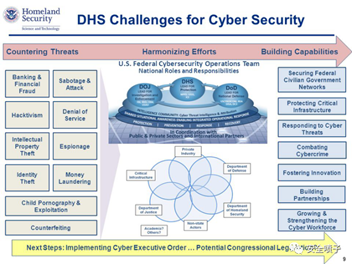

首先介绍下美国整体网络安全的保护组织、角色和职责。这里以国土安全部(DHS)为核心进行举例说明。在网络安全的分工协作层面,简单来说,司法部(DOJ)负责牵头调查,国土安全部(DHS)负责保护,国防部(DoD)负责防御。比如CISA就属于国土安全部(DHS),NSA属于国防部(DoD),这些都是美国网络安全领域很重要的部门。

图2:国土安全部应对网络安全挑战

美国网络风暴演习是隶属于DHS的CISA组的攻防演习。由图3可以看出来整个参与群体与规模越来越大,参与的州、威胁情报中心、联邦机构、国家、行业也越来越多,参加的合作伙伴也越来越多,这里面应该都是美国的各种安全厂商。网络风暴演习以威胁情报中心作为主体,并会涉及相关的其他国家(主要来自于IWWN组织)一起进行演习。

图3:国土安全部应对网络安全挑战

网络风暴演习是美国最顶级的网安演习,将公共和私营部门聚集在一起,模拟对影响国家关键基础设施的网络危机的反应。网络风暴演习是 CISA 评估和加强网络准备和检查事件响应流程的一部分。CISA 赞助了这些演习,以提高网络事件响应社区的能力,鼓励在关键基础设施领域推进公私伙伴关系,并加强联邦政府与其州、地方和国际各级政府合作伙伴之间的关系。可以看出来整体的保障主体都是围绕关键基础设施开展的模拟演习。

锁盾演习(Locked Shields)

北约合作网络防御卓越中心(CCDCOE)位于塔林,是 NATO 认可的跨国网络防御中心,参与四个重点领域的研究、培训和演习,包括:技术、战略、运营和法律。

锁盾2021年度演习由 CCDCOE 自2010年起组织,旨在让网络安全专家能够提高他们在实时攻击下保护国家IT系统和关键基础设施的技能。来自近30个国家的2000多名专家参加了锁盾2021年度演习。本次演习有22个蓝队参加,每个蓝队中平均有40个专家组成,并且有5000个虚拟系统和基于此的4000种攻击。其中包括关键信息基础设施、电力和供水以及国防系统,锁盾2021引入了几个具有增强功能的新系统。例如,演习首次涉及卫星任务控制系统,需要提供实时态势感知以帮助军事决策。同时,本次演习研究了不断发展的技术(如深度伪造)将如何塑造未来的冲突。该演习还检查新冠疫情带来的新情况,例如远程工作和自动化带来的更大安全漏洞。该演习主要是实时的红蓝对抗的演习,涉及常规业务IT、关键基础设施和军事系统,整合技术和战略决策练习,并在由基金会 CR14 管理的创新平台 Cyber Range 上运行。这个系列的演习主要目的是训练蓝军的各方面能力:

● 保护不熟悉的专业系统;

● 在紧迫的时间压力下写出好的情况报告;

● 检测和缓解大型复杂 IT 环境中的攻击;

● 良好协调的团队合作。

图4:锁盾演习的合作伙伴

十字剑演习(Crossed Swords)

锁盾演习是北约组织偏向蓝队训练的项目,而十字剑演习是为了训练红队的项目,主要通过网安演习培训渗透测试员、数字取证专家和态势感知专家。该演习还为在锁盾网络防御演习中扮演对手的红队成员提供了培训机会。自2018年以来,演习的范围和复杂性已大大扩展,涵盖多个地理区域,涉及关键信息基础设施提供者和军事单位的网络动力参与。

2021年,演习完全在现场进行。它汇集了来自包括北约和非北约成员国在内的21个国家的约100名参与者。本次演习是一项密集的实战型网络操作练习,安全专家和渗透测试人员可以学习如何更好地应对各种攻击媒介,并测试进攻性网络能力。演习的目标是通过了解最新的进攻工具和技术来建立有弹性的防守。

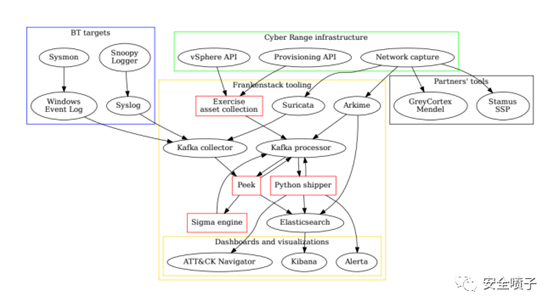

十字剑演习是在一个叫Frankenstack的平台开展的,如图5所示,该演习由几部分构成,不同部分标记不同的颜色并代表不同的团队。因为是红队使用演习平台,所以没有红队的内容。绿色代表靶场的核心内容,由绿队进行维护,通过各种API和流量抓包把各种数据输出,主要使用的是VMware NSX的数据中心的SDN方案。蓝色代表对攻击者的监控,也是蓝队的主要职责,通过各种日志和事件采集对事件进行汇总收集。黄色部分内容最多,包括了演习的监控和态势感知,是黄队的职责。可以看到使用了不同的消息队列,比如Kafka进行收集处理,同时有一些 Suricata 和 Arkime 的流量分析引擎,红色框的内容是论文中体现的改进的内容,包括资产信息的收集、Sigma引擎以及使用Python的转换器把数据导入ES进行分析,最后进行ATT&CK和Kibana以及Alerta进行展示。黑色部分采用商用的安全分析类产品,主要由Cymmetria、Greycortex和Stamus三家厂商提供。

图5:十字剑演习的组成部分

有关国外网安演习的更多信息,可以点击查看《国外网安演习思考》。

写在最后

近年来,随着新兴技术的快速发展和普及应用,随之而来的网络安全事件也层出不穷,严重威胁着国家网络空间的安全。面对严峻的网络安全形势,我国已将网络安全上升至国家战略,予以了高度重视和政策支持。《数据安全法》《个人信息保护法》《网络安全法》等法律政策纷纷出台,推动我国网络安全政策体系不断完善,网络安全产业发展由此进入了“快车道”。明年,中国与美俄等国共同参与攻防演习,进行面对面的对抗,将更加真实地验证我们的安全能力,提高网络响应能力,促进网络安全政策的完善。

来源参考:

https://mp.weixin.qq.com/s/0yv7mBOY-zyeccdg64hAnA

https://mp.weixin.qq.com/s/cXJM6SXVR-k0pLCqDZqcWQ

文章来源:青藤

如有侵权请联系:admin#unsafe.sh