本文作者: à ō é (信安之路移动安全小组组长)

晚上住进了某家酒店,闲来无事,连个 wifi,发现居然没网。

看了一下路由器,电源 ok,网线 ok,灯 ok ,就是网络不 ok。

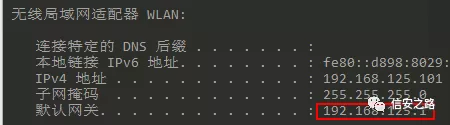

那么就访问一下 wifi 的管理后台看看,先查看自己电脑 IP,获取网关地址。

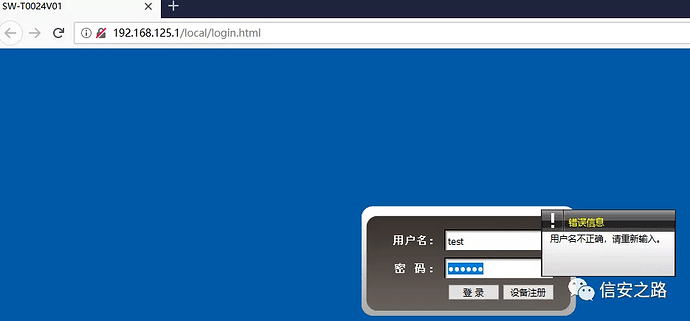

访问一下,看到了 wifi 后台的登录页面。

随便测了一下,发现登录时错误回显不一致,参数值用了 md5 算法加密传输,不过依然可以爆破账号,在这里这个不是重点,就不试了 手工试了了试,没猜出来 ヽ(ー_ー)ノ

发现端倪

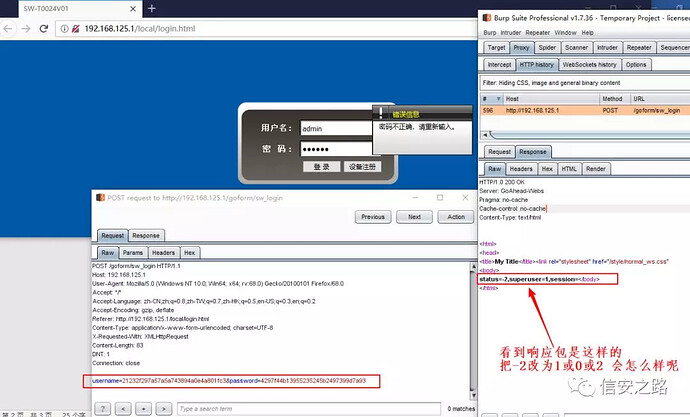

抓包时发现,登录的响应包内容是这样的。

<html>

<head>

<title>My Title</title><link rel="stylesheet" href="/style/normal_ws.css" type="text/css"><meta http-equiv="content-type" content="text/html; charset=utf-8">

</head>

<body>

status=-1,superuser=-1,session=</body>

</html>

猜测

看到响应包的 这个东西,很容易想到跟 cookie 非常相似。

status=-2,superuser=-1,session=

而且在不登录的情况下,怎么访问登录页面都是没有cookie的。

那么假设它就是(服务器端)返回给客户端(前端)的一个 cookie,看参数名也容易知道一些含义

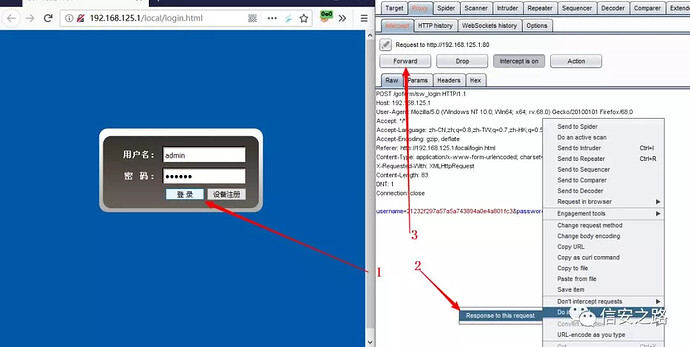

开始动手

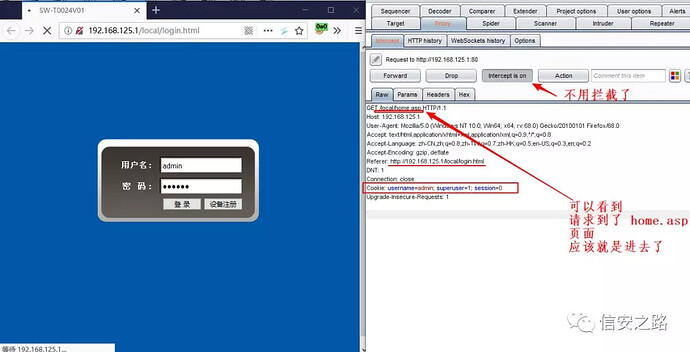

1、开拦截,抓取登录的响应包。

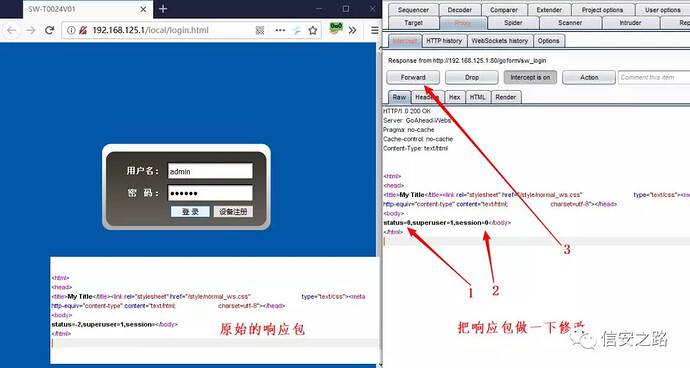

2、修改登录的响应包,如下,然后放行。

3、可以看到它请求了一个 http://192.168.125.1/local/home.asp 页面。看文件名也知道进入到后台的主页了。

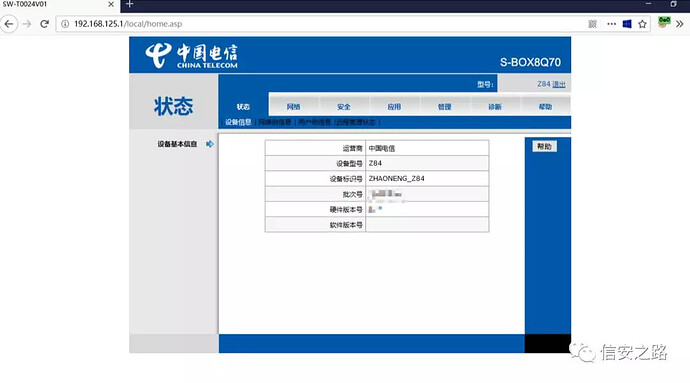

4、成功进入,如下:

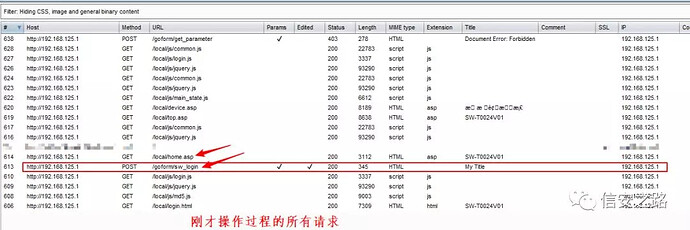

5、此过程的全部请求

直接来伪造 COOKIE

前提

通过前面的 一顿操作(猛如虎),结果登录页面不见了。

我们知道了

1、正确的超管用户名 admin

2、后台主页的地址 http://192.168.125.1/local/home.asp

3、正确的 cookie (固定不变的,也是猜出来的) status=1,superuser=1,session=1

见证奇迹的时刻

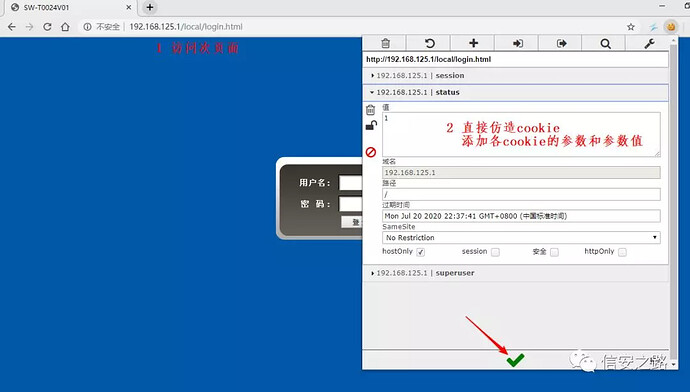

先访问登录页面,利用 EditThisCookie 插件增加(修改) cookie。如下

然后再访问后台主页 URL

那么我们就进来了

该漏洞的利用思路

首先该漏洞可以到达无需密码登录 wifi 管理后台页面的效果。

其实每个房间都有一个 wifi(路由器),我们可以利用同样的方法去进到别的房间 wifi 的管理后台。进而进行 DNS 劫持,流量监控等。运行好的话,就可以得到一些敏感的东西(如账号密码,交易密码等)。

另外就是进一步对交换机和网管设备进行攻击。

总结

首次发布文章,感觉这个过程挺有意思的就分享出来给大家

使用公共 wifi 的建议

1、尽量不要连公共场合的 wifi,特别是无需密码,无需其他认证的 wifi;

2、连接公共场合的 wifi 时,不要做敏感操作,如登录、交易等操作。

3、对于公共场合(不明来源)的 wifi,关闭自动连接 wifi 的功能;

4、浏览安全的网页,不要点击广告或恶意链接,不要随便扫描二维码。