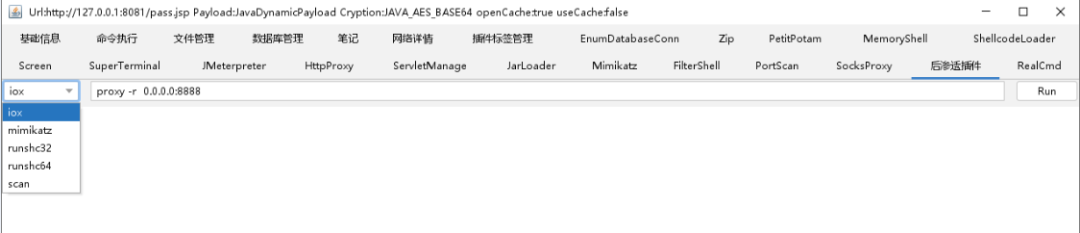

javashellcoder加载iox会报错,可使用runshc间接加载scan -> 扫描程序,体积过大暂时无法加载

热文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=MzUyMTA0MjQ4NA==&mid=2247537817&idx=1&sn=40de658f6639c6447584e08f550d5772&chksm=f9e33bc2ce94b2d44acfc073361b8bf08e2bc3b3b834485eebc565013600c19ac5114a7cd943#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh