01 前言

一个好友群里面发了个图片,说是微信18年年度数据报告

大家玩的挺欢,我玩了一下,职业病让我多看了一眼这个网站。

02 信息收集

简单抓了一下包,看了一下请求的整个过程,好几个域名跳来跳去的

应该是为了简单抵抗一下微信的检测,增加存活时间。

simpleboot3这个命名有点眼熟,抓个包,分析一下

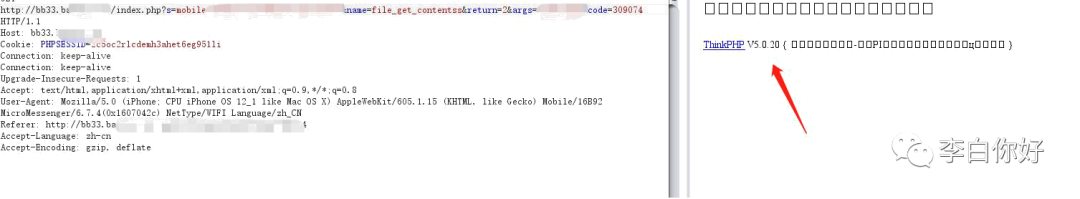

这熟悉的phpsessid(后端用的php),熟悉的url模式,结合最近的tp漏洞,试一波tp任意代码执行。

找个payload打一打(后截图,莫较真)

发现报错了,tp 5.0.20,看一下ip发现是阿里云的。

03 漏洞利用

换tp5.0的payload继续搞,发现禁用了一些函数,没办法执行命令,而且还禁掉了think关键字,有一些payload用不了了,换了某360大佬之前给的不含关键字exp,继续干。(这里先膜一下大佬)

但发现assert执行也出错了,为了省事,不去纠结是什么原因了。(主要是菜)

用file_get_contents读了一下index.php,发现是thinkcmf。

原来是thinkcmf,我就说这个simpleboot的命名这么眼熟。

既然是thinkcmf,/admin的后台应该跑不了吧 ?

记得之前在t00ls看过thinkcmf的一些问题,我自己没审,比如thinkcmf的日志问题(其实就是tp的日志,存放目录自定义了一下而已。)

日志文件命名格式形如: /data/runtime/log/年月/日.log

日志文件中记录了一些sql记录。

那么就很简单了,用file_get_contents 读了一下近几天的日志,找到了后台的管理账号密码

登录

比较简单的管理菜单。

看一下微信用户,没有什么敏感信息,但吸引了一大波流量,截止现在已经有4w多人玩了。

从12-12号开始算

网站管理员为了能让它存活更长时间,落地页面的域名就用了12个

二维码的域名也提供了5个,可惜已经被封了。主要是想看看这些网站背后都干了些什么,从后台来看应该也就是获取流量了。

就到这里了,也没想拿shell。就图一乐哈

文章来源:水泡泡

原文地址:https://www.cnblogs.com/r00tuser/p/11152762.html

星 球 免 费 福 利

转发公众号本文到朋友圈

截图到公众号后台第1、3、5名获取免费进入星球

欢 迎 加 入 星 球 !

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh