1法律声明参与培训需要遵守国家法律法规,相关知识只做技术研究,请勿用于违法用途,造成任何后果自负与本人无关。中华人民共和国网络安全法(2017年6月1日起施行)第二十二条 任何个人和组织不得从事入侵他 2022-10-20 14:15:50 Author: moonsec(查看原文) 阅读量:290 收藏

参与培训需要遵守国家法律法规,相关知识只做技术研究,请勿用于违法用途,造成任何后果自负与本人无关。

中华人民共和国网络安全法(2017年6月1日起施行)

第二十二条 任何个人和组织不得从事入侵他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供从事入侵网络、干扰网络正常功能、窃取网

络数据等危害网络安全活动的工具和制作方法;不得为他人实施危害网络安全的活动提供技术支持、广告推广、支付结算等帮助。

第三十八条 任何个人和组织不得窃取或者以其他非法方式获取公民个人信息,不得出售或者非法向他人提供公民个人信息。

第六十三条 违反本法规定,给他人造成损害的,依法承担民事责任。

第六十四条 违反本法规定,构成犯罪的,依法追究刑事责任。

中华人民共和国刑法(285.286)

第二百八十五条 违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

第二百八十六条 违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。违反国家规定,对计算机信息系统中存储、处理或者传输的数据和应用程序进行删除、修改、增加的操作,后果严重的,依照前款的规定处罚。

中华人民共和国刑法修正案7(第九条)

在刑法第二百八十五条中增加两款作为第二款、第三款:“违反国家规定,侵入前款规定以外的计算机信息系统或者采用其他技术手段,获取该计算机信息系统中存储、处理或者传输的数据,或者对该计算机信息系统实施非法控制,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。

“提供专门用于侵入、非法控制计算机信息系统的程序、工具,或者明知他人实施侵入、非法控制计算机信息系统的违法犯罪行为而为其提供程序、工具,情节严重的,依照前款的规定处罚。

网络安全爱好者、安全运维 、程序员、信息安全、网安

为节省学习时间,本课程是采用录制教程,教程是加密的,一机一码 加入即可学习,学习时间由自己控制。

课程均提供测试工具和靶场,保证能与课程同步测试,在实战中加深认知,课程干货多,不废话。

零基础均可学习,课程是从基础到深入进阶化讲解。

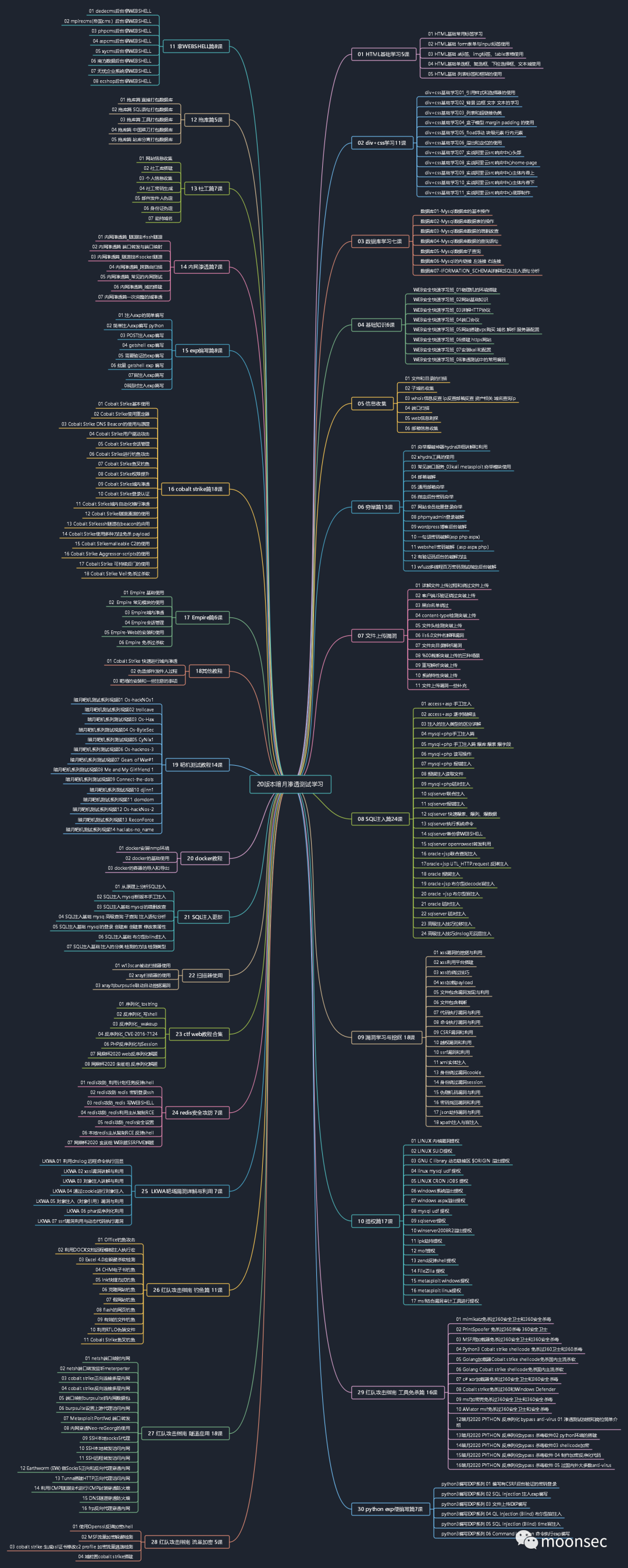

课程是30个大纲和12个高质量的实战项目,巩固训练。

加入后 有内部系统 (共享内部资源与工具) 拉入讨论群。

费用 2.6K(2600 rmb)不支持分期。

最新一期录像基本课程全部录制完成,更新五个项目。

更新JAVA 安全知识 和 红队攻击课程

十月更新一个实战项目vsmoon

联系暗月唯一 微信号aptimeok 转账 即可加入本次培训

微信扫一扫添加好友

30个大纲目录

十二个实战项目

旧版课程

| 第一天 HTML基础学习5课 | 01 HTML基础常用标签学习 |

| 02 HTML基础 form表单与input标签使用 | |

| 03 HTML基础 a标签、img标签、table表格使用 | |

| 04 HTML基础单选框、复选框、下拉选择框、文本域使用 | |

| 05 HTML基础 列表标签和框架的使用 | |

| 第二天 div+css学习11课 | div+css基础学习01_引用样式和选择器的使用 |

| div+css基础学习02_背景 边框 文字 文本的学习 | |

| div+css基础学习03_列表和超链接伪类 | |

| div+css基础学习04_盒子模型 margin padding 的使用 | |

| div+css基础学习05_float浮动 块级元素 行内元素 | |

| div+css基础学习06_溢出和定位的使用 | |

| div+css基础学习07_实战阿里云src响应中心头部 | |

| div+css基础学习08_实战阿里云src响应中心home-page | |

| div+css基础学习09_实战阿里云src响应中心主体内容上 | |

| div+css基础学习10_实战阿里云src响应中心主体内容下 | |

| div+css基础学习11_实战阿里云src响应中心底部制作 | |

| 第三天 数据库学习七课 | 数据库01-mysql数据库的基本操作 |

| 数据库02-mysql数据库数据表的操作 | |

| 数据库03-mysql数据库数据的增删改查 | |

| 数据库04-mysql数据库数据的查询语句 | |

| 数据库05-mysql数据库子查询 | |

| 数据库06-mysql的内链接 左连接 右连接 | |

| 数据库07-IFORMATION_SCHEMA详解和SQL注入语句分析 | |

| 第四天 基础知识6课 | 01物理机的环境搭建 |

| 02网站基础知识 | |

| 03详解HTTP协议 | |

| 04端口协议 | |

| 05网站搭建vps购买 域名 解析 服务器配置 | |

| 06搭建 https网站 | |

| 07安装kali和配置 | |

| 08渗透测试中的常用编码 | |

| 第五天 信息收集6课 | 01 文件和目录的扫描 |

| 02 子域名收集 | |

| 03 whois信息反查 ip反查邮箱反查 资产相关 域名查询ip | |

| 04 端口扫描 | |

| 05 web信息刺探 | |

| 06 邮箱信息收集 | |

| 第六天穷举篇13课 | 01 穷举爆破神器hydra详细讲解和利用 |

| 02 xhydra工具的使用 | |

| 03 常见端口服务_03kali metasploit 穷举模块使用 | |

| 04 邮箱破解 | |

| 05 通用邮箱穷举 | |

| 06 指定后台密码穷举 | |

| 07 网站会员批量登录穷举 | |

| 08 phpmyadmin登录破解 | |

| 09 wordpress博客后台破解 | |

| 10 一句话密码破解(asp php aspx) | |

| 11 webshell密码破解(asp aspx php) | |

| 12 有验证码后台的破解方法 | |

| 13 wfuzz多线程百万密码测试指定后台破解 | |

| 第七天 文件上传漏洞11课 | 01 详解文件上传过程和绕过文件上传 |

| 02 客户端JS验证绕过突破上传 | |

| 03 黑白名单绕过 | |

| 04 content-type检测突破上传 | |

| 05 文件头检测突破上传 | |

| 06 iis6.0文件名解释漏洞 | |

| 07 文件夹目录解析漏洞 | |

| 08 %00截断突破上传的三种场景 | |

| 09 重写解析突破上传 | |

| 10 系统特性突破上传 | |

| 11 文件上传漏洞一些补充 | |

| 第八天 SQL注入篇24课 | 01 access+asp 手工注入 |

| 02 access+asp 逐字猜解法 | |

| 03 注入的注入类型的区分详解 | |

| 04 mysql+php手工注入篇 | |

| 05 mysql+php 手工注入篇 爆库 爆表 爆字段 | |

| 06 mysql+php 读写操作 | |

| 07 mysql+php 报错注入 | |

| 08 报错注入读取文件 | |

| 09 mysql+php延时注入 | |

| 10 sqlserver联合注入 | |

| 11 sqlserver报错注入 | |

| 12 sqlserver 快速爆表、爆列、爆数据 | |

| 13 sqlserver执行系统命令 | |

| 14 sqlserver备份拿WEBSHELL | |

| 15 sqlserver openrowset转发利用 | |

| 16 oracle+jsp联合查询注入 | |

| 17oracle+jsp UTL_HTTP.request 反弹注入 | |

| 18 oracle 报错注入 | |

| 19 oracle+jsp 布尔型decode盲注入 | |

| 20 oracle +jsp 布尔型盲注入 | |

| 21 oracle 延时注入 | |

| 22 sqlserver 延时注入 | |

| 23 高级注入技巧位移注入 | |

| 24 高级注入技巧dnslog无回显注入 | |

| 第九天 漏洞学习与挖掘 18课 | 01 xss漏洞的挖掘与利用 |

| 02 xss利用平台搭建 | |

| 03 xss的绕过技巧 | |

| 04 xss加载payload | |

| 05 文件包含漏洞发现与利用 | |

| 06 文件包含截断 | |

| 07 代码执行漏洞与利用 | |

| 08 命令执行漏洞与利用 | |

| 09 CSRF漏洞和利用 | |

| 10 越权漏洞和利用 | |

| 11 ssrf漏洞和利用 | |

| 12 xml实体注入 | |

| 13 身份绕过漏洞cookie | |

| 14 身份绕过漏洞session | |

| 15 伪随机码漏洞与利用 | |

| 16 密码找回漏洞和利用 | |

| 17 json劫持漏洞与利用 | |

| 18 xpath注入与盲注入 | |

| 第十天 提权篇17课 | 01 LINUX 内核漏洞提权 |

| 02 LINUX SUID提权 | |

| 03 GNU C library 动态链接区 $ORIGIN 溢出提权 | |

| 04 linux mysql udf 提权 | |

| 05 LINUX CRON JOBS 提权 | |

| 06 windows系统溢出提权 | |

| 07 windows aspx溢出提权 | |

| 08 mysql udf 提权 | |

| 09 sqlserver提权 | |

| 10 winserver2008R2溢出提权 | |

| 11 lpk劫持提权 | |

| 12 mof提权 | |

| 13 zend反弹shell提权 | |

| 14 FileZilla 提权 | |

| 15 metasploit windows提权 | |

| 16 metasploit linux提权 | |

| 17 msf结合漏洞审计工具进行提权 | |

| 第十一天 拿WEBSHELL篇8课 | 01 dedecms后台拿WEBSHELL |

| 02 mpirecms(帝国cms)后台拿WEBSHELL | |

| 03 phpcms后台拿WEBSHELL | |

| 04 aspcms后台拿WEBSHELL | |

| 05 xycms后台拿WEBSHELL | |

| 06 南方数据后台拿WEBSHELL | |

| 07 无忧企业系统拿WEBSHELL | |

| 08 ecshop后台拿WEBSHELL | |

| 第十二天 拖库篇5课 | 01 拖库篇 直接打包数据库 |

| 02 拖库篇 SQL语句打包数据库 | |

| 03 拖库篇 工具打包数据库 | |

| 04 拖库篇 中国菜刀打包数据库 | |

| 05 拖库篇 站库分离打包数据库 | |

| 第十三天 13 社工篇7课 | 01 网站信息收集 |

| 02 社工库搭建 | |

| 03 个人信息收集 | |

| 04 社工密码生成 | |

| 05 邮件发件人伪造 | |

| 06 身份证伪造 | |

| 07 劫持域名 | |

| 第十四天 内网渗透篇7课 | 01 内网渗透篇_隧道技术ssh隧道 |

| 02 内网渗透篇 端口转发与端口映射 | |

| 03 内网渗透篇_隧道技术socket隧道 | |

| 04 内网渗透篇_跨路由扫描 | |

| 05 内网渗透篇_常见的内网测试 | |

| 06 内网渗透篇_域的搭建 | |

| 07 内网渗透篇一次完整的域渗透 | |

| 第十五天 exp编写篇8课 | 01 注入exp的简单编写 |

| 02 简单注入exp编写 python | |

| 03 POST注入exp编写 | |

| 04 getshell exp编写 | |

| 05 需要验证的exp编写 | |

| 06 批量 getshell exp 编写 | |

| 07盲注入exp篇写 | |

| 08延时注入exp篇写 | |

| 第十六天 cobalt strike篇18课 | 01 Cobalt Strike基本使用 |

| 02 Cobalt Strike使用重定器 | |

| 03 Cobalt Strike DNS Beacon的使用与原理 | |

| 04 Cobalt Strike用户驱动攻击 | |

| 05 Cobalt Strike会话管理 | |

| 06 Cobalt Strike进行钓鱼攻击 | |

| 07 Cobalt Strike鱼叉钓鱼 | |

| 08 Cobalt Strike权限提升 | |

| 09 Cobalt Strike域内渗透 | |

| 10 Cobalt Strike登录认证 | |

| 11 Cobalt Strike域内自动化横行渗透 | |

| 12 Cobalt Strike隧道通道的使用 | |

| 13 Cobalt Strikessh隧道在beacon的应用 | |

| 14 Cobalt Strike使用多种方法免杀 payload | |

| 15 Cobalt Strikemalleable C2的使用 | |

| 16 Cobalt Strike Aggressor-scripts的使用 | |

| 17 Cobalt Strike 可持续后门的使用 | |

| 18 Cobalt Strike Veil免杀过杀软 | |

| 第十七天 Empire篇6课 | 01 Empire 基础使用 |

| 02 Empire 常见模块的使用 | |

| 03 Empire域内渗透 | |

| 04 Empire会话管理 | |

| 05 Empire-Web的安装和使用 | |

| 06 Empire 免杀过杀软 | |

| 第十八天 其他教程3课 | 01 Cobalt Strike 快速进行域内渗透 |

| 02 伪造邮件发件人过程 | |

| 03 靶场的安装和一些注意的事项 | |

| 第十九天 靶机测试教程14课 | 暗月靶机测试系列视频01 Os-hackNOs1 |

| 暗月靶机测试系列视频02 trollcave | |

| 暗月靶机系列测试视频03 Os-Hax | |

| 暗月靶机系列测试视频04 Os-ByteSec | |

| 暗月靶机系列测试视频05 CyNix1 | |

| 暗月靶机系列测试视频06 Os-hacknos-3 | |

| 暗月靶机系列测试视频07 Gears of War#1 | |

| 暗月靶机系列测试视频08 Me and My Girlfriend 1 | |

| 暗月靶机系列测试视频09 Connect-the-dots | |

| 暗月靶机系列测试视频10 djinn1 | |

| 暗月靶机测试系列视频11 domdom | |

| 暗月靶机测试系列视频12 Os-hackNos-2 | |

| 暗月靶机测试系列视频13 ReconForce | |

| 暗月靶机测试系列视频14 haclabs-no_name | |

| 第二十天 docker教程3课 | 01 docker安装lnmp环境 |

| 02 docker的基础使用 | |

| 03 docker的容器的导入和导出 | |

| 第二十一天 SQL注入更新7课 | 01 从原理上分析SQL注入 |

| 02 SQL注入 mysql新版本手工注入 | |

| 03 SQL注入基础 mysql的增删改查 | |

| 04 SQL注入基础 mysq 高级查询 子查询 注入语句分析 | |

| 05 SQL注入基础 mysql的登录 创建库 创建表 修改表属性 | |

| 06 SQL注入基础 布尔型blind注入 | |

| 07 SQL注入基础 注入的分类 检测的方法 检测类型 | |

| 第二十二 扫描器使用4课 | 01 w13scan被动扫描器使用 |

| 02 xray扫描器的使用 | |

| 03 xray与burpsutie联动自动挖掘漏洞 | |

| 04 美杜莎扫描器的使用 | |

| 第二十三天 ctf web教程合集13课 | 01 序列化_tostring |

| 02 反序列化_写shell | |

| 03 反序列化__wakeup | |

| 04 反序列化_CVE-2016-7124 | |

| 06 PHP反序列化与Session | |

| 07 网鼎杯2020 web反序列化解题 | |

| 08 网鼎杯2020 朱雀组 反序列化解题 | |

| 09 用户信息二次注入 | |

| 10 insert 注入 | |

| 11 留言板二次注入 | |

| 12 二次注入到绕过上传限制GETSHELL | |

| 13 sql注入 ssrf 反序列化 组合攻击 | |

| 第二十四天 redis安全攻防 7课 | 01 redis攻防_利用计划任务反弹shell |

| 02 redis攻防 redis 密钥登录ssh | |

| 03 redis攻防_redis 写WEBSHELL | |

| 04 redis攻防_redis利用主从复制RCE | |

| 05 redis攻防_redis安全设置 | |

| 06 本地redis主从复制RCE 反弹shell | |

| 07 网鼎杯2020 玄武组 WEB题SSRFME解题 | |

| 第二十五天 LKWA靶场漏洞详解与利用 7课 | LKWA 01 利用dnslog 远程命令执行回显 |

| LKWA 02 xssi漏洞讲解与利用 | |

| LKWA 03 对象注入讲解与利用 | |

| LKWA 04 通过cookie进行对象注入 | |

| LKWA 05 对象注入(对象引用)漏洞与利用 | |

| LKWA 06 phar反序列化利用 | |

| LKWA 07 ssrf漏洞利用与动态代码执行漏洞 | |

| 第二十六天 红队攻击指南 钓鱼篇 11课 | 01 Office钓鱼攻击 |

| 02 利用DOCX文档远程模板注入执行宏 | |

| 03 Excel 4.0宏躲避杀软检测 | |

| 04 CHM电子书钓鱼 | |

| 05 lnk快捷方式钓鱼 | |

| 06 克隆网站钓鱼 | |

| 07 假网站钓鱼 | |

| 08 flash的网页钓鱼 | |

| 09 有效的文件钓鱼 | |

| 10 利用RTLO伪装文件 | |

| 11 Cobalt Strike鱼叉钓鱼 | |

| 第二十七天 红队攻击指南27 隧道应用 18课 | 01 netsh端口映射内网 |

| 02 netsh端口转发监听meterperter | |

| 03 cobalt strike正向连接多层内网 | |

| 04 cobalt strike反向连接多层内网 | |

| 05 端口映射burpsuite抓内网数据包 | |

| 06 burpsuite设置上游代理访问内网 | |

| 07 Metasploit Portfwd 端口转发 | |

| 08 内网穿透Neo-reGeorg的使用 | |

| 09 SSH本地socks5代理 | |

| 10 SSH本地转发访问内网 | |

| 11 SSH远程转发访问内网 | |

| 12 Earthworm (EW) 做Socks5正向和反向代理穿透内网 | |

| 13 Tunna搭建HTTP正向代理访问内网 | |

| 14 利用ICMP隧道技术进行ICMP封装穿透防火墙 | |

| 15 DNS隧道穿透防火墙 | |

| 16 frp反向代理穿透内网 | |

| 第二十八天 红队攻击指南 流量加密 5课 | 01 使用Openssl反弹加密shell |

| 02 MSF流量加密躲避检测 | |

| 03 cobalt strike 生成ssl证书修改c2 profile 加密流量逃逸检测 | |

| 04 域前置cobalt strike搭建 | |

| 第二十九天 红队攻击指南 工具免杀篇 16课 | 01 mimikatz免杀过360安全卫士和360安全杀毒 |

| 02 PrintSpoofer 免杀过360杀毒 360安全卫士 | |

| 03 MSF用加载器免杀过360安全卫士和360安全杀毒 | |

| 04 Python3 Cobalt strike shellcode 免杀过360卫士和360杀毒 | |

| 05 Golang加载器Cobalt strike shellcode免杀国内主流杀软 | |

| 06 Golang Cobalt strike shellcode免杀国内主流杀软 | |

| 07 c# xor加载器免杀过360安全卫士和360安全杀毒 | |

| 08 Cobalt strike免杀过360和Windows Defender | |

| 09 msf加密壳免杀过360安全卫士和360安全杀毒 | |

| 10 AVIator msf免杀过360安全卫士和安全杀毒 | |

| 12暗月2020 PYTHON 反序列化 bypass anti-virus 01 渗透测试技能和岗位简单介绍 | |

| 13暗月2020 PYTHON 反序列化bypass 杀毒软件02 python环境的搭建 | |

| 14暗月2020 PYTHON 反序列化bypass 杀毒软件03 shellcode加密 | |

| 15暗月2020 PYTHON 反序列化bypass 杀毒软件 04 制作加密反序化代码 | |

| 16暗月2020 PYTHON 反序列化bypass 杀毒软件 05 过国内外大多数anti-virus | |

| 第三十天 实战项目一 某系统渗透测试项目与报告编写 7课 | 01文档的一些说明 |

| 02环境的搭建 | |

| 03 漏扫工具结果与验证一 | |

| 04 漏扫工具结果与验证二 | |

| 05 漏扫工具结果与验证三果与验证三 | |

| 06手工挖掘漏洞进行测试验证 | |

| 07 Nessus工具的使用和实例项目的总结 | |

| 第三十一天 实战项目二 个人发卡系统源代码审计与修复 5课 | 01 发卡系统环境的搭建 |

| 02 发卡系统的流程分析 | |

| 03 发卡系统的前漏洞挖掘与复现上 | |

| 04 发卡系统后台漏洞挖掘与复现下 | |

| 05 发卡系统的审计补充 | |

| 第三十二天 实战项目三 mvc框架源代码审计15课 | 01 mvc框架的流程分析 |

| 02 mvc框架核心过滤文件分析 | |

| 03 mcv框架分析值获取流程 phpstrom_xdebug | |

| 04 mvc框架的model分析 | |

| 05 mvc框架前台SQL注入漏洞一 | |

| 06 mvc框架前台SQL注入漏洞二 | |

| 07 mvc框架前台验证码可重用漏洞 | |

| 08 mvc框架前台密码找回漏洞 | |

| 09 mvc框架前台编辑器xss漏洞 | |

| 10 mvc框架前台越权漏洞 任意订单查看漏洞 | |

| 11 mvc框架前台越权漏洞 任意订单删除漏洞 | |

| 12 mvc框架后台验证码可重用 | |

| 13 mvc框架后台白名单上传漏洞 | |

| 14 mvc框架后台编辑器xss漏洞 | |

| 15 mvc框架后台遗留网站管理员账号 | |

| 第三十三天 实战项目四 完整的渗透测试实例 25课 | 01 环境的搭建 |

| 02 masscan nmap 的使用和信息收集 | |

| 03 绑定网关和wfuzz子域名收集 | |

| 04 dedecms内容管理系统 安全检测 | |

| 05 中国蚁剑的基础使用 | |

| 06 metasploit 提权WEB服务器 | |

| 07 gobuster的目录扫描使用 | |

| 08 .net系统的检测后台SQL注入 | |

| 09 .net系统留言板xss漏洞 | |

| 10 sqlmap测试.net系统安全 | |

| 11 .net代码审计反编译dll | |

| 12 .net代码审计 后台SQL注入漏洞挖掘 | |

| 13 .net代码审计 编辑器漏洞挖掘 | |

| 14 .net代码审计 前台xss漏洞挖掘 | |

| 15 c#编写DESC解密工具 | |

| 16 net代码审计 后台验证码可重复使用 | |

| 17 使用mimikatz获取明文和哈希 | |

| 18 多重网段内网渗透 socket代理 proxychains设置 nmap的扫描 | |

| 19 多重网段内网渗透数据库服务器 | |

| 20 多重网段内网渗透获取数据库服务器哈希和明文 | |

| 21 多重网段内网渗透第三层网络渗透目标WEB服务器 | |

| 22 多重网段内网渗透第三层 PYTHON编写phpstudy后门利用工具 | |

| 23 多重网段内网渗透第三层 SocksCap代理访问目标WEB服务器 | |

| 24 多重网段内网渗透第三层 metasploit 正向连接目标WEB服务器 | |

| 25 四个flag的获取和项目总结 | |

| 第三十四天 实战项目五 linux内网完整渗透测试 25课 | 01 环境的搭建 |

| 02 masscan nmap hosts绑定 | |

| 03 gobuster的高级用法 | |

| 05 PHP代码审计 编码二次注入挖掘与SQLMAP编码注入检测 | |

| 06 PHP代码审计 登录密文分析 | |

| 07 PHP代码审计 文件包含漏洞挖掘与利用 | |

| 08 mysql客户端任意读取文件漏洞利用 | |

| 09 PHP代码审计 数据库连接业务漏洞 | |

| 10 替换密文登录后台 | |

| 11 PHP代码审计 后台任意文件上传漏洞挖掘 | |

| 12 编辑后台模板拿webshell | |

| 13 bypass_disablefunc 执行命令 | |

| 14 metasploit生成攻击载荷和监听建立交互shell | |

| 15 解决建立交互shell出现乱码的情况 | |

| 16 linux提权三大信息收集工具的使用和说明 LinEnum linux-exploit-suggester linuxprivchecker | |

| 17 linux suid 提权 | |

| 18 linux sudo 提权 | |

| 19 linux 宝塔控制面板提权 | |

| 20 metaasploit 开启代理穿透内网 | |

| 21 linux socks5代理穿透内网 | |

| 22 设置浏览器代理穿透内网 上传webshell | |

| 23 中国菜刀和中国蚁剑穿透内网 | |

| 24 wdcp主机系统提权 | |

| 25 三个flag的获取与项目总结 | |

| 第三十五天 实战项目六 完整的内网域渗透 22课 | 01 靶场环境的搭建和配置 |

| 02 服务器和web信息的收集 | |

| 03 SVN源码泄露漏洞详细利用 | |

| 04 编写thinkphp3日志泄露工具 | |

| 05 子域名hosts碰撞找后台 | |

| 06 破解有验证码的后台和上传webshell | |

| 07 metasploit 提权 | |

| 08 metasploit收集hash 明文 凭证 网络信息 | |

| 09 metasploit 是否在域内和找域控位置 | |

| 10 metasploit 域内主机分析和整理 | |

| 11 metasploit 开启代理 proxychanin nmap扫描 | |

| 12 metasploit 永恒之蓝ms17_010的使用 | |

| 13 metasploit ms14-068(CVE-2014-6324)普通用户提权到域控 | |

| 14 metasploit 生成正向攻击载荷获取域控系统权限 | |

| 15 metasploit 获取域控登录凭证NTML 明文 | |

| 16 metasploit 开启域控远程端终并登录到桌面 | |

| 17 metasploit 域控权限维持制作黄金票据访问dc域控 | |

| 18 Cobalt Strike teamserver搭建和web服务器上线 | |

| 19 Cobalt Strike 获取信任主机 hash和明文导出 | |

| 20 Cobalt Strike ms14-08 (cve-2014-6324) 普通域用户提权到域控 | |

| 21 Cobalt Strike 域控权限的获取和哈希明文收集 | |

| 22 Cobalt Strike 域控权限维持制作黄金票据 | |

| 第三十六天 实战项目七 渗透有防护的内网域25课 | 01 靶场环境的讲解和配置 |

| 02 masscan nmap 扫描带有防火墙的端口服务 | |

| 03 美化nmap扫描报告 | |

| 04 编写目录扫描工具过防火墙CC拦截 | |

| 05 修改siteserver poc得到注入点 | |

| 06 绕过iis安全狗进行注入得到账号和密文 | |

| 07 dnspy 反编译dll查找加密和解密方法 | |

| 08 C#编写siteserver密文解密工具 | |

| 09 密码找回漏洞和网站后台GETSHSLL | |

| 10 Windows Server 2016 提权 | |

| 11 msf shellcode 绕过windows defender查杀ws defender查杀 | |

| 12 hashcat破解WEB服务器hash | |

| 13 跨网段横行渗透主机发现 | |

| 14 设置代理nmap对跨网段主机端口扫描探测 | |

| 15 对通达OA 办公系统进行getshsell 和设置中国蚁剑代理连接shell | |

| 16 对通达OA服务器进行信息收集. | |

| 17 关闭OA服务器系统自带的防火墙 | |

| 18 msf 正向木马免杀过360杀毒软件和360安全卫士 | |

| 19 收集整理分析内网域的信息 | |

| 20 跨网段proxychanins nmap对域控端口扫描 | |

| 21 利用kiwi dcsync_ntml获取域管理员的ntml | |

| 22 mimikatz免杀过360全家桶 | |

| 23 mimikatz pth 登录域控 | |

| 24 破解域控NTLM并登录域控 | |

| 25 拿到flag和项目7总结 | |

| 第三十七天 实战项目八FBI渗透高度安全的内网(23课) | 01 高度安全内网域渗透 项目的说明 |

| 02 nmap masscan端口信息收集 | |

| 03 绑定hosts 确定cms的版本信息 | |

| 04 分析cms漏洞修复方法 | |

| 05 扫描网站目录 找到备份文件 | |

| 06 登录后台分析修改exp执行代码 | |

| 07 分析制作getshell代码 | |

| 08 pbootcms内容管理后台生成antsword shell | |

| 09 bypass 宝塔disable_functions 执行命令 | |

| 10 信息收集密钥登录ssh | |

| 11 docker本地导入镜像文件提权root | |

| 12 openssl生成密文修改passwd获取root权限 | |

| 13 安装nmap masscan探测扫描内网WEB服务器 | |

| 14 jspxcms 后台拿webshell | |

| 15 metasploit 生成 jsp shell 绕过denfender 和360全家桶返回session | |

| 16 cobalt scrikte shellcode 用bypassAV过360和denfender 上线 | |

| 17 对tomcat-web内网主机收集NLTM 并破解 | |

| 18 cobalt strike psexec登录内网服务器 | |

| 19 metasploit 免杀杀毒软件并且开启远程终端登录目标服务器 | |

| 20 metasploit 反向连接多层网段穿透防火墙得到meterpreter | |

| 21 用metasploit 跨网段 对核心区域内网段域的信息收集 | |

| 22 cve-2020-1472 net-login 跨网段对域控DC进行权限获取 | |

| 23 项目八 高度安全内网域渗透 总结 | |

| 第三十八天 项目实战九 不出网的内网多域控渗透(47课) | 01 项目的介绍与配置 |

| 02kali最新2020.4版本的安装和调整 | |

| 03 msscan nmap goby 端口扫描和端口信息获取 | |

| 04 goby扫描资产扫描工具的使用 | |

| 05 XRAY被动扫描器的扫描网站漏洞 | |

| 06 Acunetix 13 扫描器挖掘漏洞 | |

| 07 java shiro反序列化漏洞检测 | |

| 08 黑盒测试 java网站挖掘xss漏洞 | |

| 09 黑盒测试 java网站挖掘水平越权漏洞 修改其他会员信息 | |

| 10 黑盒测试 java网站遍历用户穷举会员中心 账号和密码 | |

| 11 黑盒测试 java网站挖掘垂直越权漏洞 修改新闻管理员后台用户名 触发xss | |

| 12 黑盒测试 java网站挖掘水平越权漏洞 修改其他文章加载xss | |

| 13 安装win2012 操作系统和安装mysql服务 | |

| 14 java环境配置运行javaweb网站 | |

| 15 黑盒测试 java网站xss盲打盗取管理员cookies | |

| 16 黑盒测试 java网站本地挖掘后台getshell漏洞 | |

| 17 黑盒测试 java网站挖掘后台任意下载漏洞 | |

| 18 黑盒测试 java网站垂直越权与任意文件下载 获取密码登录tomcat服务 | |

| 19 登录tomcat并且上传war文件getshell | |

| 20 当前主机的权限 出网协议判断 内网位置分析 | |

| 21 内网横向协议分析 寻找突破点思路 | |

| 22 内网横向渗透 icmp协议突破防火墙反弹shell | |

| 23 内网横向渗透 收集系统明文 哈希 浏览器密码 数据库密码 网站后台密码 | |

| 24 内网横向渗透 ladon内网渗透工具的使用 | |

| 26 内网横向渗透 使用ladon psexec 获取防护墙权限 | |

| 27 内网横向渗透 写入启动项 icmpshell反弹 获取后端防火墙权限 | |

| 28 内网横向渗透 扫描内网smb服务弱口令登录远程终端 | |

| 29 内网横向渗透 远程ipc命令执行配合njnat远控的后门上线 | |

| 30 内网横向渗透 命令行下开启远程终端登录vpn服务器 | |

| 31 内网横向渗透 收集边界服务器服务密码 哈希 和网络主机 | |

| 32 内网横向渗透 分析内网邮服exechage outlook web app | |

| 33 内网横向渗透 ew开启代理配合SocksCap建立隧道代理程序 | |

| 34 内网横向渗透 ew开启代理配合SocksCap 和burpsutie设置上游代理穷举exchange2013账号和密码 | |

| 35 内网横向渗透 登录exchage2013 获取所有用户和分析域控位置 | |

| 36 内网横向渗透 不出网的情况安装python3和安装依赖包运行exchage2013 EXP | |

| 37 内网多域渗透 通过隧道利用CVE-2020-0688远程代码执行漏洞拿下广州支部exchage2013服务器权限 | |

| 38 内网多域渗透 incognito 窃取令牌域管理权限并且执行后门上线 | |

| 39 内网多域渗透 nc反弹cmdshell | |

| 40 内网多域渗透 利用mimikatz导出域控所有用户账号和hash | |

| 41 内网多域渗透 获取广州支部和上海总部域控权限 | |

| 42 内网多域渗透 开启广州域控3389并渗透运维组思路 | |

| 43 内网多域渗透 Lcx端口转发 配合ew代理登录域控远程终端 | |

| 44 内网多域渗透 域控下发文件并执行获取运维组主机权限 | |

| 45 内网多域渗透 收集运维组信息登录服务器 | |

| 46 内网多域渗透 收集信息登录最终的目标主机 | |

| 47 项目九多域渗透总结 | |

| 第三十九天 项目实战十 app的简单渗透测试 | 01 APP渗透介绍与环境的搭建 |

| 02 APP渗透 Fiddler与模拟器抓包 | |

| 03 APP渗透 测试网站安全 | |

| 04 APP渗透 源代码本地搭建测试 | |

| 05 APP渗透 动态调式漏洞 | |

| 06 APP渗透 调试getshell | |

| 第四十天 python exp编写篇 | python3编写EXP系列 01 编写有CSRF后台验证的密码登录 |

| python3编写EXP系列 02 SQL Injection 注入exp编写 | |

| python3编写EXP系列 03 文件上传EXP编写 | |

| python3编写EXP系列 04 QL Injection (Blind) 布尔型盲注入 | |

| python3编写EXP系列 05 SQL Injection (Blind) time盲注入 | |

| python3编写EXP系列 06 Command Injection 命令执行exp编写 | |

| 第四十一天 项目实战从外网打点到内网域实战cncat | 暗月实战项目十一 01 cncat环境的介绍与搭建 |

| 暗月实战项目十一 02 信息收集 代码审计分析 sqlmap检测注入 | |

| 暗月实战项目十一 03 SQLMAP注入得到密文 后台配置文件getshell | |

| 暗月实战项目十一 04 windows 宝塔系统登录和提权 | |

| 暗月实战项目十一 05 frp反向代理msf到公网 msf免杀过火绒上线 | |

| 暗月实战项目十一 06 msf横向渗透发现主机 nmap发现主机 扫描端口 | |

| 暗月实战项目十一 07 内网横向渗透暴力穷举redis服务 | |

| 暗月实战项目十一 08 内网横向渗透 redis windows写shell | |

| 暗月实战项目十一 09 PrintSpoofer提权2012 windwos firewall防火墙增加允许端口 | |

| 暗月实战项目十一 10 内网横向渗透 正向连接msf 获取redis服务器权限 | |

| 暗月实战项目十一 11 内网横向渗透搜索outlook web app pst文件并破解和登录 | |

| 暗月实战项目十一 12 CVE-2020-0688_EXP 攻击exchange获取权限 | |

| 暗月实战项目十一 13 内网渗透收集域的信息 | |

| 暗月实战项目十一 14 抓取域管理NLTM psexec登录域控执行命令拿下最终的flag | |

| 第四十二天 项目从外网打到内网ack123 | 暗月实战项目十二 ack123考核过程1 |

| 暗月实战项目十二 ack123考核过程2 | |

| 暗月实战项目十二 ack123考核过程3 | |

| 暗月实战项目十二 ack123考核过程4 | |

| 暗月实战项目十二 ack123考核过程5 | |

| 暗月实战项目十二 ack123考核过程6 | |

| 暗月实战项目十二 ack123考核过程7 | |

| 渗透测试43关于thinkphp.3.2.3贷款网站检测思路 | 关于thinkphp.3.2.3贷款网站检测思路 01分析入口点 |

| 关于thinkphp.3.2.3贷款网站检测思路 02 制作和使用日志文件脚本 | |

| 关于thinkphp.3.2.3贷款网站检测思路 03 分析和制作网站备份文件下载 | |

| 关于thinkphp.3.2.3贷款网站检测思路 04 burpsuite对后台密码进行穷举 | |

| 关于thinkphp.3.2.3贷款网站检测思路 05 thinkphp通杀SQL注入检测 | |

| 关于thinkphp.3.2.3贷款网站检测思路 06 利用通杀注入漏洞查询数据库的账号和密文 | |

| 关于thinkphp.3.2.3贷款网站检测思路 07 后台GETHSLEL的一些思路 | |

| 关于thinkphp.3.2.3贷款网站检测思路 08 xss漏洞挖掘和利用登录后台 | |

| 关于thinkphp.3.2.3贷款网站检测思路 09 利用xss漏洞FLASH钓鱼管理员电脑PC | |

| 关于thinkphp.3.2.3贷款网站检测思路 01分析入口点 |

新版课程

| 新版课程 | |

| WEB安全01 HTML基础 | HTML基础 01 HTML标签和文本属性 |

| HTML基础 02 form表单 input 标签 属性 | |

| HTML基础 03 a标签 img标签 table标签 | |

| HTML基础 04 无序列表和有序列表 | |

| HTML基础 05 frameset frame 框架的使用 | |

| WEB安全02 div css基础 | DIV CSS基础 01 样式类型和样式选择器 |

| DIV CSS基础 02 背景和边框 | |

| DIV CSS基础 03 文字和文本的属性 | |

| DIV CSS基础 03 文字和文本的属性补充 | |

| DIV CSS基础 04 列表样式和伪类超链接 | |

| DIV CSS基础 05 盒子模型 边框 外边距 内边距 | |

| DIV CSS基础 06 float 块级元素 行内元素 溢出处理 | |

| DIV CSS基础 06 float 块级元素 行内元素 溢出处理补充 | |

| DIV CSS基础 07 三种定位和堆叠顺序 | |

| WEB安全03 javascript 基础 | javascript基础 01 js的引入方法 注释 变量 数据类型 |

| javascript基础 02 js的数据类型 数字 字符串 布尔 null | |

| javascript基础 03 数组 数组的操作遍历 三种函数 | |

| javascript基础 04 字典 js序列号 转义 eval 时间 | |

| javascript基础 05 面向对象 原型 | |

| javascript基础 06 运算符 条件语句 | |

| javascript基础 07 循环 流程终止 | |

| javascript基础 08 js操作DOM js 查找 更改 | |

| javascript基础 09 js操作DOM 增加属性 更改属性 定时器的使用案例 | |

| javascript基础 10 js 课后练习题 跑马灯 搜索框 | |

| WEB安全04 html div css 博客项目 | HTML DIV CSS基础项目 01 博客网站布局设计和导航栏的编写 |

| HTML DIV CSS基础项目 02 博客网站主体左边的制作 | |

| HTML DIV CSS基础项目 03 博客网站主体右边的制作 | |

| HTML DIV CSS基础项目 04 博客网站主体底部的制作 | |

| WEB安全05 php基础 | PHP基础 01 PHP PhpStorm phpstudy 的安装 |

| PHP基础 02 PHP的五种数组类型 | |

| PHP基础 03 自定义常量 预定义常量 字符串处理 | |

| PHP基础 04 数组的操作 遍历 增删改 | |

| PHP基础 05 php运算符 | |

| PHP基础 06 php 条件控制语句 循环控制语句 | |

| PHP基础 07 PHP的函数 | |

| PHP基础 08 php变量的作用域 | |

| PHP基础 09 类与对象 | |

| PHP基础 10 php的构造函数与析构函数 | |

| PHP基础 11 PHP 类的继承 | |

| PHP基础 12 PHP 类的成员访问控制 公有 受保护 私有三种属性 | |

| PHP基础 13 PHP 接口和抽象类 | |

| PHP基础 14 PHP 类中的 static final parent self 的使用 | |

| PHP基础 15 PHP超级全局变量讲解 | |

| PHP基础 16 PHP 服务端包含文件 include | |

| PHP基础 17 文件的操作 文件的创建 删除 修改 复制 | |

| PHP基础 17 文件的操作 文件的创建 删除 修改 复制 补充 | |

| PHP基础 18 文件的属性和文件目录递归 | |

| PHP基础 19 命名空间 访问方式 非限定名称 限定名称 完全限定名称 | |

| PHP基础 20 命名空间 use 引入的使用 | |

| php基础 21 php正则表达式 元字符 | |

| php基础 22 php正则表达式 特殊字符的使用 | |

| php基础 23 php与mysql 增删改查 | |

| web安全06 数据库基础 | mysql数据库 01 数据库的登陆 退出 创建 删除 |

| mysql数据库 02 表的创建 属性约束 修改 删除 | |

| mysql数据库 03 数据的增删改查 | |

| mysql数据库 04 数据的条件查询 模糊查询 分组查询 | |

| mysql数据库 05 表的子查询 | |

| WEB安全07 php安全开发博客系统 | php安全开发 01 博客系统 表的创建 |

| php安全开发 02 博客系统 网站目录创建和数据库引擎创建 | |

| php安全开发 03 博客系统 后台登陆模块的处理和安全过滤 | |

| php安全开发 04 博客系统 SESSION 用户登陆验证和前台js登陆验证 | |

| php安全开发 05 博客系统 套用模板主题 修改登陆和后台样式 | |

| php安全开发 06 博客系统 文章模块内容增加编写 | |

| php安全开发 07 博客系统 文章模块栏目分类的编写 | |

| php安全开发 08 博客系统 文章模块的修改功能编写 | |

| php安全开发 09 博客系统 文章模块的删除和查询文章分类编写 | |

| php安全开发 10 博客系统 文章列表模块的分页编写 | |

| php安全开发 11 博客系统的 公共模块的建立和引入 | |

| php安全开发 12 博客系统的 系统模块信息的修改 | |

| php安全开发 13 博客系统的 栏目模块的编写 | |

| php安全开发 14 博客系统的 友情链接模块的编写 | |

| php安全开发 15 博客系统的 用户修改模块 与 模板的细节处理 | |

| php安全开发 16 博客系统的 退出功能和后台主页系统信息实现 | |

| php安全开发 17 博客系统的 首页的头部功能实现 | |

| php安全开发 18 博客系统的 首页的文章列表功能实现 | |

| php安全开发 19 博客系统的 详细文章页和侧边栏功能编写 | |

| php安全开发 20 博客系统的 后台分页bug调试与解决 | |

| php安全开发 21 博客系统的前台列表页和博客项目的总结 | |

| WEB安全08 渗透测试基础知识 | 01VMware Workstation虚拟机学习使用 |

| 02kali2021的安装和配置 | |

| 03kali基础命令 01虚拟机创建2012系统 并进行配置 | |

| 03kali基础命令 02 kali文件夹和vi编辑器的使用 | |

| 03kali基础命令03和文件夹和文本操作命令 | |

| 03kali基础命令04 kali的搜索命令和用户组和用户命令 | |

| 03kali基础命令 kali 系统信息 网卡信息命令 | |

| 03kali基础命令 06 kali 常用的网络命令 | |

| 03kali基础命令 07 kali linux文件属性和权限设置 | |

| 04 虚拟机创建2012系统 并进行配置 | |

| 05burpsuite2021.03安装使用 | |

| 06burpsuite2.1中文版本的安装与java环境配置 | |

| 07物理机渗透测试环境配置 | |

| 08在物理机使用burpsuite2021.3版本 | |

| 09HTTP协议详细讲解 | |

| 10渗透测试中的常用编码 | |

| 11网站搭建-搭建博客系统 | |

| 12渗透测试中的端口协议 | |

| 13搭建域环境 | |

| 14渗透测试中常用windows命令 | |

| 15渗透测试扫盲篇 | |

| 渗透测试09 信息收集篇 | 信息收集篇 01 信息收集的概述 whois查询和反查 天眼查 |

| 信息收集篇 02 域名的记录分类和查询方法 | |

| 信息收集篇 03 子域名扫描工具的收集域名 | |

| 信息收集篇 04 端口扫描和端口服务探测 | |

| 信息收集篇 05 旁站和c段信息的收集 | |

| 信息收集篇 06 网站目录和文件的扫描 | |

| 信息收集篇 07 目录扫描工具dirsearch gobuster dirbuster的使用 | |

| 信息收集篇 08 cms在线识别和是使用工具识别 | |

| 信息收集篇 09 网络空间引擎 fofa GitHub 谷歌hacking 配合收集目标信息 | |

| 信息收集篇 10 多种方法获取网站头信息 中间件 | |

| 信息收集篇 11 社工库查询信息 邮箱注册信息收集 js敏感文件收集 | |

| 信息收集篇 12 SSL TLS 证书收集子域名 移动资产收集 社交相关信息收集 | |

| 信息收集篇 13 部署CDN的网站找真实IP cdn的判断 dns记录 子域名解析 | |

| 信息收集篇 14 部署CDN的网站找真实IP ico图标找真实IP 和SSL TLS 与网络测绘找真实ip | |

| 信息收集篇 15 部署CDN的网站找真实IP 通过邮箱获取真实IP 和F5 LTM解码法获取真实IP | |

| 信息收集篇 16 部署CDN的网站找真实IP APP获取真实IP和微信小程序APP真实IP | |

| 信息收集篇 17 部署CDN的网站找真实IP 扫全网获取真实IP | |

| 信息收集篇 18 部署CDN的网站找真实IP 通过服务器和网站baner信息获取真实IP | |

| 信息收集篇 19 隐藏资产hosts碰撞 | |

| 信息收集篇 20 goby资产扫描工具的使用收集资产信息 | |

| 信息收集篇 21 kali20201 上安装docker 和 docker-compose | |

| 信息收集篇 22 资产侦察灯塔系统ARL收集资产信息 | |

| 渗透测试10 穷举篇 | 渗透测试穷举篇 01介绍与靶场的配置 |

| 渗透测试穷举篇 02 NAT环境下的12server2 dns服务器的配置 | |

| 渗透测试穷举篇 03 burpsuite穷举后台密码 | |

| 渗透测试穷举篇 04 burpsuite对webshell穷举破解密码 | |

| 渗透测试穷举篇 05 burpsuite使用宏对有token防御的网站后台穷举破解密码 | |

| 渗透测试穷举篇 06 编写python脚本对有token防御的网站后台穷举破解密码 | |

| 渗透测试穷举篇 07 针对有验证码后台的穷举 不存在cookie不验证 | |

| 渗透测试穷举篇 08 针对有验证码后台的穷举 验证码没有销毁可复用 | |

| 渗透测试穷举篇 09 网站后台验证码识别穷举密码 | |

| 渗透测试穷举篇 10 phpmyadmin 密码穷举 | |

| 渗透测试穷举篇 11 burpsuite 一句话木马后门破解 | |

| 渗透测试穷举篇 12 cheetah对一句后门密码穷举 | |

| 渗透测试穷举篇 13 wordpress博客系统用户密码穷举 | |

| 渗透测试穷举篇 14 hydra密码穷举工具对常见的服务穷举 rdp smb mysql ssh ftp http | |

| 渗透测试穷举篇 15 hydra密码穷举工具对常见的服务穷举 redis mssql | |

| 渗透测试穷举篇 16 xhydra穷举工具破解各种服务 | |

| 渗透测试穷举篇 17 metasploite 穷举模块的使用 | |

| 渗透测试穷举篇 18 御剑RDP爆破工具的使用 | |

| 渗透测试穷举篇 19 wfuzz使用百万字典对后台密码穷举 | |

| 渗透测试穷举篇 20 用MailCracker进行破解 企业独立搭建的邮服 | |

| 渗透测试穷举篇 21 针对163 qq这些邮箱用mail脚本进行穷举 | |

| 渗透测试穷举篇 22 CobaltStrike TeamServer口令暴力破解 | |

| 渗透测试穷举篇 23 对apache-tomcat服务进行穷举 | |

| 渗透测试穷举篇 24 超级弱口令穷举使用 | |

| WEB安全11 SQL注入篇 | WEB安全篇 01 WEB安全靶场的搭建 |

| WEB安全篇 02 SQL注入漏洞注入与防御 burpsuite与sqlmapper检测注入点 | |

| WEB安全篇 03 与mysql注入的相关知识 | |

| WEB安全篇 04 SQL注入原理 | |

| WEB安全篇 05 SQL注入类型区分 SQL注入的流程 手工注入演示 | |

| WEB安全篇 06 SQL union 联合注入原理、白盒分析、黑盒测试 | |

| WEB安全篇 07 SQL 布尔型盲注入的原理与注入攻击 | |

| WEB安全篇 08 SQL布尔型盲注入与buspsuite配合获取数据 | |

| WEB安全篇 09 SQL报错注入原理与利用 | |

| WEB安全篇 10 SQL时间注入与利用 | |

| WEB安全篇 11 SQL堆叠注入原理与利用 | |

| WEB安全篇 12 SQL二次注入原理与攻击 | |

| WEB安全篇 13 SQL宽字节注入原理与利用 | |

| WEB安全篇 14 SQL cookie注入原理与利用 | |

| WEB安全篇 15 SQL base64 注入原理与利用 | |

| WEB安全篇 16 http xff头注入原理与利用 | |

| WEB安全12 SQL注入绕过技术篇 | WEB安全篇 SQL注入绕过技术 01 替换空格字符绕过原理和方法 |

| WEB安全篇 SQL注入绕过技术 02 大小写转换 NULL值 N值 双引号 十六进制绕过注入 | |

| WEB安全篇 SQL注入绕过技术 03 添加库名绕过 去重复绕过 反引号绕过 | |

| WEB安全篇 SQL注入绕过技术 04 脚本语言特特性绕过 逗号绕过 substr mid join like | |

| WEB安全篇 SQL注入绕过技术 06 双关键词绕过 二次编码绕过 多参数拆分绕过 | |

| WEB安全篇 SQL注入绕过技术 07 分块传输绕过 | |

| WEB安全篇 SQL注入绕过技术 08 信任白名单绕过 图片格式绕过 pipline绕过 | |

| WEB安全篇 SQL注入绕过技术 09 利用multipart form-data绕过技巧 | |

| WEB安全篇 SQL注入绕过技术 10 order by绕过 http相同参数请求绕过 application json绕过 溢出绕过 | |

| WEB安全篇 SQL注入绕过技术 11 花扩号绕过 换行绕过 使用ALL或者DISTINCT绕过 | |

| WEB安全篇 SQL注入绕过技术 12 数据编码绕过 ibm037 url编码 Unicode编码绕过 | |

| WEB安全篇 SQL注入绕过技术 13 多种方式union select绕过 | |

| WEB安全篇 SQL注入绕过技术实战 14 iis某狗绕过注入01 GET整型注入 | |

| WEB安全篇 SQL注入绕过技术实战 15 iis某狗绕过注入02 GET 布尔型字符型注入 | |

| WEB安全篇 SQL注入绕过技术实战 16 iis某狗绕过注入03 GET UNION SELECT注入 | |

| WEB安全篇 SQL注入绕过技术实战 17 iis某狗绕过注入04 POST UNION SELECT注入 | |

| WEB安全13 文件上传篇 | WEB安全13 文件上传漏洞篇01 文件上传漏洞的的危害和文件上传的修复方案 |

| WEB安全13 文件上传漏洞篇02 任意文件上传漏洞和攻击方法 | |

| WEB安全13文件上传漏洞篇03 绕过前端js检测上传的两种方法 | |

| WEB安全13 文件上传漏洞篇04 绕过contnet-type检测上传 | |

| WEB安全13 文件上传漏洞篇05 绕过黑名单上传 | |

| WEB安全13 文件上传漏洞篇06 .htaccess重写解析绕过上传 | |

| WEB安全13 文件上传漏洞篇07 大小写绕过上传 | |

| WEB安全13 文件上传漏洞篇08 空格绕过上传和 windows系统特征点绕过上传 | |

| WEB安全13 文件上传漏洞篇09 NTFS交换数据流 DATA攻击绕过上传 | |

| WEB安全13 文件上传漏洞篇10 利用windows环境的叠加特征绕过上传 | |

| WEB安全13 文件上传漏洞篇11 文件上传双写绕过上传 | |

| WEB安全13 文件上传漏洞篇12 目录可控%00截断绕过上传 GET和POST区别 | |

| WEB安全13 文件上传漏洞篇13 图片后门绕过文件头检测上传 | |

| WEB安全13 文件上传漏洞篇14 绕过图片二次渲染上传 | |

| WEB安全13 文件上传漏洞篇15 文件名可控绕过上传种方法 | |

| WEB安全13 文件上传漏洞篇16 数组并接绕过上传 | |

| WEB安全13 文件上传漏洞篇17 文件上传通用检测方法和总结 | |

| WEB安全14 XSS篇 | WEB安全14 XSS漏洞篇 01 xss漏洞的介绍、攻击危害和防御 |

| WEB安全14 XSS漏洞篇 02 反射型xss漏洞的原理和攻击 | |

| WEB安全14 XSS漏洞篇 03 存储型xss漏洞的原理 | |

| WEB安全14 XSS漏洞篇 04 DOM型xss漏洞原理 | |

| WEB安全14 XSS漏洞篇 05 xss攻击测试语句的详细讲解 | |

| WEB安全14 XSS漏洞篇 06 xss加载远程攻击的paylod | |

| WEB安全14 XSS漏洞篇 07 搭建xss漏洞利用平台与利用 | |

| WEB安全14 XSS漏洞篇 08 xss编码绕过防御 gpc绕过 实体编码绕过 alert绕过 | |

| WEB安全14 XSS漏洞篇 09 xss编码绕过防御 js编码 html编码 js unncode编码 伪协议解码 | |

| WEB安全14 XSS漏洞篇 10 xss实战挖掘反射性 存储下 dom型 漏洞 | |

| WEB安全14 XSS漏洞篇 11 实战挖掘xss漏洞 | |

| WEB安全14 XSS漏洞篇 12 xss项目实战 挖掘cms xss漏洞 | |

| WEB安全15 常见WEB漏洞篇 | 常规漏洞 01 文件包含漏洞原理和利用 |

| 常规漏洞 02 文件包含日志getshell | |

| 常规漏洞 03 文件包含 phpinfo文件包含临时文件 | |

| 常规漏洞 04 文件包含使用伪协议 file input data zip协议getshell | |

| 常规漏洞 05 文件包含 远程文件包含 包含截断 超长文件截断 远程截断 | |

| 常规漏洞 06 远程命令执行 命令执行漏洞的原理和攻击方法 | |

| 常规漏洞 07 远程命令执行 命令执行漏洞传递文件 反弹shell 和防御方案 | |

| 常规漏洞 08 远程命令执行漏洞 无回显外带通信技巧 | |

| 常见漏洞 09 代码执行漏洞与和攻击方法和防御 | |

| 常见漏洞 10 CSRF漏洞原理 攻击 防御 | |

| 常见漏洞 11 JSONP漏洞原理 利用 防御 | |

| 常见漏洞 12 CORS跨域资源共享漏洞原理利用 攻击 防御 | |

| 常见漏洞 13 越权漏洞原理 攻击 防御 | |

| 常见漏洞 14 SSRF漏洞 攻击 防御 | |

| 常见漏洞 15 反序列化漏洞原理和测试 | |

| 常见漏洞 16 反序列化漏洞魔术方法攻击 和防御 | |

| 常见漏洞 17 URL重定向跳转漏洞原理 攻击 防御 | |

| 常见漏洞 18 目录遍历漏洞原理 攻击 防御. | |

| 常见漏洞 19 xxe漏洞原理和有回显攻击 | |

| 常见漏洞 20 xxe无回显提取数据 xxe漏洞的防御方案 | |

| 常见漏洞 21 任意文件读取和不安全文件下载 原理 攻击 防御 | |

| 常见漏洞 22 xpath漏洞 原理 攻击 防御 | |

| 常见漏洞 23 cookie登录绕过漏洞 攻击 防御 | |

| 常见漏洞 24 session登录绕过漏洞 攻击 防御 | |

| 常见漏洞 25 伪随机数漏洞原理 攻击 防御 | |

| 常见漏洞 26 密码找回漏洞原理 攻击 防御 | |

| 渗透测试16 SQLMAP工具使用篇 | SQLMAP渗透测试工具 01 详细介绍和命令解释. |

| SQLMAP渗透测试工具 02 参数请求 GET注入 POST注入 登陆后注入 | |

| SQLMAP渗透测试工具 03 SQLMAP通用注入命令 | |

| SQLMAP渗透测试工具 04 指定注入类型 时间差注入 修改线程 | |

| SQLMAP渗透测试工具 05 sqlmap使用tamper模块 代理池 过防火墙 | |

| SQLMAP渗透测试工具 06 命令执行 文件读写 dns盲注 | |

| SQLMAP渗透测试工具 07 sqlmap --dns-domain 注入 | |

| SQLMAP渗透测试工具 08 编写tamper模块绕过安全狗拦截继续注入 | |

| SQLMAP渗透测试工具 09 sqlmap 暴力穷举表字段 | |

| 渗透测试17 burpsuite工具篇 | burpsuite渗透测试工具01 burpsuite的环境配置 代理设置 抓取数据包 http和https |

| burpsuite渗透测试工具02 目标 主动扫描 被动扫描详细使用 | |

| burpsuite渗透测试工具03 设置范围 重发器的详细讲解 | |

| burpsuite渗透测试工具04 测试器模块详细讲解 | |

| burpsuite渗透测试工具05 对比器 编码器 插件的讲解 | |

| burpsuite渗透测试工具06 burpsutie ew socks5访问内网服务器 | |

| burpsuite渗透测试工具07 设置上有代理访问内网 | |

| burpsuite渗透测试工具08 使用宏绕过token限制穷举 | |

| 渗透测试18 网站后台拿webshell篇 | 01 webshell的作用和虚拟机的环境的搭建 |

| 02 wordpress后台拿webshell两种方法 | |

| 03 dedecms后台拿webshell的三种方法 | |

| 04 aspcms后台配置插件插入一句话拿webshell | |

| 05 南方数据企业系统 三种拿webshell的方法 | |

| 06 phpmyadmin mysql log日志写webshell | |

| 07 pageadmin后台拿webshell的三种方法 | |

| 08无忧企业系统 数据库木马拿webshell 白名单拿webshell | |

| 渗透测试19 中间件篇 | 01 iis 任意写入漏洞 文件解析漏洞 文件夹解析漏洞 |

| 02 iis 短文件名漏洞 iis远程代码执行漏洞 | |

| 03 iis7 文件解析漏洞 HTTP.SYS远程代码执行漏洞 | |

| 04 apache 未知扩展名解析漏洞 文件解析漏洞 目录遍历漏洞 | |

| 05 Apache HTTPD 换行解析漏洞 | |

| 06 nginx 文件解析漏洞 目录浏览漏洞 crlf注入漏洞 文件名逻辑漏洞 | |

| 07 tomcat 任意文件写入漏洞 弱口令war远程部署 getshell漏洞 | |

| 08 tomcat 远程代码执行 反序列化漏洞 文件包含漏洞 | |

| 09 JMX Console未授权访问Getshell JBoss 5.x 6.x 反序列化命令执行漏洞 | |

| 10 jboss admin-Console后台部署war包Getshell JBOSSMQ JMS CVE-2017-7504 集群反序列化漏洞 4.X | |

| 11 weblogic 弱口令getshell漏洞 XMLDecoder反序列化漏洞 wls-wsat反序列化漏洞 | |

| 12 WebLogic CVE-2018-2894文件任意上传 CVE-2020-14882 WebLogic远程代码执行漏洞 | |

| 渗透测试20 windows提权篇 | 01 windows基础知识 用户sid 用户和用户组权限 |

| 02 windows提权篇 02 windows提权常用命令 提权流程 补丁查询 | |

| 03 windows 查询补丁 查询可写目录 | |

| 04 windwos 烂土豆提权 CVE-2016-3225 CVE-2014-4113 CVE-2020-078提权 | |

| 05 在kali中使用metasplit 提权 | |

| 06 交互shell和非交互shell nc反弹交互shell | |

| 07 powercat 反弹shell nishang反弹shell python反弹cmd shell | |

| 08 系统服务权限配置错误提权 | |

| 09 系统服务权限配置错误提权 不带引号提权 注册键AlwaysInstallElevated提权 | |

| 10 本地dll劫持提权 自动安装配置文件提权 | |

| 11 sqlserver提权 mysql提权 mysql提权的难点 | |

| 12 2003 mof 提权 | |

| 13 G6FTP 提权 | |

| 14 bypass uac | |

| 15 lcx本地转发 远程转发 | |

| 16 远程终端3389 问题解决集合 | |

| 渗透测试21 linux提权篇 | linux提权篇 01 linux提权命令 反弹shell 切换shell |

| linux提权篇 02 Linux反弹shell解决乱码 bash zsh | |

| linux提权篇 03 linux内核溢出提权 脏牛提权 | |

| linxu提权篇 04 metasploit linux 提权 | |

| linxu提权篇 05 linux suid提权 | |

| linux提权篇 06 linux passwd提权 | |

| linxu提权篇 07 linux ssh密钥提权 | |

| linux提权篇 08 linux 环境劫持提权 | |

| linux提权篇 09 linux john破解shadow root密文登录提权 Ubuntu计划任务反弹shell提权 | |

| linux提权篇 10 linux LinEnum linuxprivchecker linux-exploit-suggester 三大提权脚本的使用 | |

| linux提权篇 11 linux docker 提权 | |

| linux提权篇 12 linux sudo提权 | |

| linux提权篇 13 linux mysql udf提权 | |

| linux提权篇 14 切换用户小技巧 | |

| 渗透测试22 权限维持 | windows权限维持 01 php 不死马权限维持 映像劫持 策略组脚本维持 shift后门 |

| windows权限维持 02 建立影子账号 powershell配置文件后门 Monitor 权限维持 | |

| windows权限维持 03 利用安全描述符隐藏服务后门进行权限维持 | |

| windows权限维持 04 iis后门 window 隐藏技术 驱动级文件隐藏 | |

| linux权限维持 01 文件锁 文件属性 清除历史 passwd添加管理账号 | |

| linux权限维持 02 ssh软连接后门 公钥免密码登陆 keylooger记录密码 | |

| linux 权限维持 03 ubunut利用cron机制安装后门 vim python扩展后门 | |

| linux 权限维持04 inetd服务后门 Diamorphine rootkit使用 | |

| 渗透测试23 内网渗透 | 内网渗透 01 域的基础知识和域环境的搭建 |

| 内网渗透 02 域的信息收集常用命令 | |

| 内网渗透 03 内网域的token的是使用 | |

| 内网渗透 04 横向渗透 mimikatz pth 访问主机或服务 | |

| 内网渗透 05 横向渗透 psexec 明文 hash 登陆主机和域控 | |

| 内网渗透 06 横向渗透 msf psexec CrackMapExec | |

| 内网渗透 07 横向渗透 wmi登陆远程执行命令 | |

| 内网渗透 09 横向渗透 PTT票据传递攻击 Kerberos 认证原理 | |

| 内网渗透 10 横向渗透 PTT票据传递攻击 黄金票据 MS14-068 访问域控 | |

| 内网渗透 11 横向渗透 PTT票据传递攻击 银票攻击 mimikatz kekeo | |

| 内网渗透 12 域渗透委派攻击01 非约束委派攻击原理 域环境的搭建 | |

| 内网渗透 13 域渗透委派攻击02 非约束委派接管域控方法 | |

| 内网渗透 14 域渗透委派攻击03 非约束委派 非约束委派&Spooler 制作黄金票据接管域控 | |

| 内网渗透 15 域渗透委派攻击04 约束委派原理和接管域控 | |

| 内网渗透 16 域渗透委派攻击05 基于资源约束委派 接管域控 提权域普通用户到本地管理员 | |

| 内网渗透 17 获取域控权限 01 高权限读取本地密码 mimikatz procdump64 | |

| 内网渗透 18 获取域控权限 02 Kerberoasting 攻击破解spn口令 | |

| 内网渗透 19 获取域控权限 03 CVE-2020-1472-ZeroLogon 获取域控权限 | |

| 内网渗透 20 获取域控权限 04 MS14-068漏洞进行提权 goldenPac提权 | |

| 内网渗透 21 获取域控权限 05 注入域管理进程 窃取域管理令牌 | |

| 内网渗透 22 获取域控权限 06 NTLM之内网大杀器CVE-2019-1040漏洞 制作金票获取主域和辅控 | |

| 渗透测试24 metasploit内网篇 | metasploit内网篇 01 靶场环境的搭建 |

| metasploit内网篇 02 模块的操作 smb 永恒之蓝正向 反向payload的使用 | |

| metasploit内网篇 03 db_nmap db_autopwn 自动攻击目标主机 | |

| metasploit内网篇 04 生成后门文件 | |

| metasploit内网篇 05 Meterpreter 后渗透基本使用 | |

| metasploit内网篇 06 Meterpreter 后渗透 hash kiwi 获取明文 | |

| metasploit内网篇 07 psexec登陆内网主机 | |

| metasploit内网篇 08 开启远程终端 使用pordwd 做端口转发 | |

| metasploit内网篇 09 跨路由访问 设置全局代理访问目标内网 | |

| metasploit内网篇 10 域信息收集 模块 令牌登陆 窃取令牌 | |

| 渗透测试25 cobalt strike 使用篇 | cobalt strike 使用篇 01 基础介绍 服务器运 客户端连接 |

| cobalt strike 使用篇 02 配置后门上线详细讲解 | |

| cobalt strike 使用篇 03 dns上线配置 | |

| cobalt strike 使用篇 04 成后门模块使用 | |

| cobalt strike 使用篇 05 web钓鱼模块 邮箱钓鱼 | |

| cobalt strike 使用篇 06 Beacon 浏览探测模块使用 | |

| cobalt strike 使用篇 07 代理转发 socks代理 转发上线 VPN部署 | |

| cobalt strike 使用篇 08 会话 派生会话 cobalt stike 与 metasploit联动 | |

| cobalt strike 使用篇 09 后渗透 横向渗透 域渗透 | |

| cobalt strike 使用篇 10 cobalt strike 与nginx隐藏c2 | |

| cobalt strike 使用篇 11 cloudflare cdn https cobalt strike去特征 隐藏c2 | |

| cobalt strike 使用篇 12 水抗攻击cobalt strike 免杀后门 flash钓鱼制作 | |

| 渗透测试26 项目1 渗透测试漏洞挖掘与报告输出 | 项目1 渗透测试实战 01 项目环境搭建和渗透测试报告介绍 |

| 项目1 渗透测试实战 02 Nessus更新插件和扫描的使用 | |

| 项目1 渗透测试实战 03 Nessus中文报告输出 | |

| 项目1 渗透测试实战 04 Acunetix的使用 | |

| 项目1 渗透测试实战 05 Goby新一代安全工具扫描工具使用 | |

| 项目1 渗透测试实战 06 使用burpsuite寻找前台漏洞 | |

| 项目1 渗透测试实战 07 cms系统前台漏洞的挖掘 穷举漏洞 重装漏洞 默认账号信息漏洞 | |

| 项目1 渗透测试实战 08 cms系统前台漏洞的挖掘 水平越权漏洞 任意文件上传漏洞 xss漏洞 | |

| 项目1 渗透测试实战 09 cms系统前台漏洞的挖掘 csrf漏洞 | |

| 项目1 渗透测试实战 10 cms系统后台漏洞挖掘 垂直越权漏洞 SQL注入漏洞 | |

| 项目1 渗透测试实战 11 详细编写渗透测试报告输出上 | |

| 项目1 渗透测试实战 12 详细编写渗透测试报告输出下 | |

| 渗透测试27 项目2 从外网打点到渗透内网域控 NASA | 项目2 从外网渗透内网域控 NASA 01 环境搭建 |

| 项目2 从外网渗透内网域控 NASA 02 msscan nmap 网站信息收集 | |

| 项目2 从外网渗透内网域控 NASA 03 复用验证码 社工字典 穷举 后台密码 | |

| 项目2 从外网渗透内网域控 NASA 04 本地搭建网站进行代码审计SQL注入漏洞 | |

| 项目2 从外网渗透内网域控 NASA 05 代码审计SQL注入 与SQLMAP注入该网站 | |

| 项目2 从外网渗透内网域控 NASA 06 代码审计 任意文件 删除和重装漏洞 拿webshell | |

| 项目2 从外网渗透内网域控 NASA 07 linux docker msf frp反向代理提权 | |

| 项目2 从外网渗透内网域控 NASA 08 linux docker 宿主提权 计划任务linux反弹shell msf linux 提权 | |

| 项目2 从外网渗透内网域控 NASA 09 linux 设置代理调用nmap扫描内网 | |

| 项目2 从外网渗透内网域控 NASA 10 使用fscan扫描内网 | |

| 项目2 从外网渗透内网域控 NASA 11 iis6远程溢出 iis6.0溢出提权 msf windows上线 | |

| 项目2 从外网渗透内网域控 NASA 12 2003主机信息收集 nbtscan扫描内网 | |

| 项目2 从外网渗透内网域控 NASA 13 smb 用户批量爆破 ms17010psexec登陆主机 kiwi模块获取明文 | |

| 项目2 从外网渗透内网域控 NASA 14 CVE-2021-42278 and CVE-2021-42287 攻击域控 | |

| 项目2 从外网渗透内网域控 NASA 15 flag的获取 项目的总结 | |

| 渗透测试28 项目3 三层内网 外网打点到内网域渗透 sec123 | 项目3 sec123 三层内网 外网打点到内网域渗透 01 环境搭建映射到公网 |

| 项目3 sec123 三层内网 外网打点到内网域渗透 02 端口探测 网站收集 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 03 寻找SQL注入并分析编写SQL注入脚本 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 04 tomexam SQL注入登陆后台 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 05 跨库查询得到jspxcms密文 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 06 分析密文加密方式 编写密文生成脚本 碰撞出明文 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 07 登陆后台 利用目录穿越漏洞 getshell | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 08 配置内网cobalt strike frp上线 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 09 cobalt stike开启代理与nmap端口探测 与隧道代理hydar 弱口令穷举mssql | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 10 mssqlclient执行exe ms16-075)提权server2012 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 11 域信息收集 跨路由访问域 ZeroLogon CVE-2020-1472 获取域控权限 | |

| 项目3 sec123 三层内网 外网打点到内网域渗透 12 项目总结 | |

| 渗透测试29 代码审计thinkphp反序列化漏洞详细分析 | thinkphp反序列化漏洞 01 phpstudy xdebug phpstorm 动态调试设置 |

| thinkphp反序列化漏洞 02 反序列化删除文件详细分析 | |

| thinkphp反序列化漏洞 03 调用链详细分析 | |

| thinkphp反序列化漏洞 04 构造exp和详细分析调用链细节 | |

| thinkphp反序列化漏洞 05 构造exp call_user_func_array特性调用类方法 | |

| thinkphp反序列化漏洞 06 详细分析和构造最终的rce的利用难点 | |

| 渗透测试30 项目4 scaner 从外网到内网域渗透 | 项目4 scaner 从外网到内网域渗透 01 环境的搭建和配置 |

| 项目4 scaner 从外网到内网域渗透 02 信息收集 网站漏洞分析 | |

| 项目4 scaner 从外网到内网域渗透 03 PhpStorm设置动态调用和分析代码中的加密和解密 | |

| 项目4 scaner 从外网到内网域渗透 04 基于thinkphp3.2.3 内核 xyhcms反序列化pop链分析 | |

| 项目4 scaner 从外网到内网域渗透 05 thinkphp3.2.3 发序列化pop链详细分析2 | |

| 项目4 scaner 从外网到内网域渗透 06 thinkphp3.2.3 反序列化 pop链 exp详细分析 | |

| 项目4 scaner 从外网到内网域渗透 07 thinkphp3.2.3 框架 xycms 构造pop链登陆后台 和 网站gethsell | |

| 项目4 scaner 从外网到内网域渗透 08 绕过linux 宝塔 disable_functions 执行命令 | |

| 项目4 scaner 从外网到内网域渗透 09 生成msf交互shell 提权ubuntu18 | |

| 项目4 scaner 从外网到内网域渗透 10 hashcat 破解 etc shadow 密文 | |

| 项目4 scaner 从外网到内网域渗透 11 cobalt strike 上线并提权服务器 | |

| 项目4 scaner 从外网到内网域渗透 12 xp_dirtree 利用Responder进行NTLMV哈希并破解 | |

| 项目4 scaner 从外网到内网域渗透 13 开启代理访问域控 ZeroLogon(CVE-2020-1472) 提权域控 | |

| 项目4 scaner 从外网到内网域渗透 14 恢复域控密码 和项目总结 | |

| 渗透测试 31 java安全 | java安全 反序列化漏洞基础 |

| java安全 基础反序列化02 URLDNS链 | |

| java安全 01 cc1调试环境配置 | |

| java安全 02 cc1分析 | |

| java安全 03 cc1分析 | |

| java安全 04 cc1 LazyMap反序列化 | |

| java安全 cc6分析 | |

| java安全 fastjson 1 漏洞原理 | |

| java安全 fastjson 2 漏洞验证 | |

| java安全 fastjson 3 linux windows getshell | |

| java安全 fastjson 4 不出网的利用 | |

| java安全 shiro 550 框架漏洞 | |

| java安全 shiro 721 框架漏洞 | |

| java安全 1 Apache log4j2 rce jdni rmi ldap协议 | |

| java安全 01 spring Framework RCE CVE-2022-22965 | |

| java安全 02 Spring Cloud Gateway RCE CVE-2022-22947 | |

| java安全 2 Apache log4j2 rce getshell | |

| java安全01 java 反射 | |

| java安全02 类的动态加载 | |

| java安全03 三种方式加载字节码 | |

| java安全10 MyBatis SQL 注入 | |

| java安全11 加载shellcode bypass 杀软 | |

| java安全12 01 jsp后门免杀反射处理 | |

| java安全12 02 jsp后门反射字符串反转 | |

| java安全12 03 jsp后门免杀 java 凯撒加密 | |

| java安全12 04 jsp后门免杀becl编码 | |

| java安全12 05 jsp后门免杀 自定义类加载器 | |

| java安全12 06 jsp后门免杀 Behinder后门 | |

| 渗透测试32 红队攻击篇 | 红队攻击第一篇 shiro AES_GCM 反序列化利用 |

| 红队攻击第二篇 实战 shiro 反序列化绕过360全家桶提权 | |

| 红队攻击第三篇 绕过360 安全卫士拦截执行 | |

| 红队攻击第四篇 thinkphp5框架 SQL注入反序列化写文件 thinkphp phar反序列化 | |

| 红队攻击第五篇 01 gophish EwoMail 邮件系统的搭建 | |

| 红队攻击第五篇 02 gophish使用和钓鱼网站制作 | |

| 红队攻击第五篇 03 frp gopfish ewomail反向代理部署在公网 | |

| 红队攻击第五篇 04 钓鱼邮件伪造发件人 | |

| 红队攻击第六篇 文件钓鱼攻击和免杀 | |

| 红队攻击第七篇用c#编写简单的远程控制过杀软 | |

| 渗透测试33 项目5 vsmoon 三层内网外网打点到内网域渗透 | 项目5 01 vsmoon 靶场环境搭建 |

| 项目5 02 信息收集和PhpStorm动态调试cms | |

| 项目5 03 后台登陆漏洞详细分析 | |

| 项目5 04 用pyrhon编写登陆绕过脚本 | |

| 项目5 05 登陆网站后台getshell | |

| 项目5 06 frp上线cs 得到web服务器权限并进行信息收集 | |

| 项目5 07 分析java 反序列化漏洞 | |

| 项目5 08 编写java exp获取data主机权限 | |

| 项目5 09 设置三层代理访问域控ad | |

| 项目5 10 cve获取域控权限并上线cs | |

| 项目5 11 项目5 靶场总结 |

如有侵权请联系:admin#unsafe.sh