一、目标来源现在手机端已经成为攻防、黑灰产必争之地,昨日笔者就收到一条短信,截图如下:图1 诈骗/色情信息二、信息分析在实际工作过程中,需要对事发现场的各种因素进行判断,比如作案对象,作案性质,作案手 2022-10-20 13:43:33 Author: Ms08067安全实验室(查看原文) 阅读量:32 收藏

一、目标来源

现在手机端已经成为攻防、黑灰产必争之地,昨日笔者就收到一条短信,截图如下:

图1 诈骗/色情信息

二、信息分析

在实际工作过程中,需要对事发现场的各种因素进行判断,比如作案对象,作案性质,作案手段,作案工具,方便后续开展渗透侦查工作,在本例中,我们可以获取以下信息:

(1)通过平台给手机发送信息,可能是群发,可能是精准发送,这意味着手机号码可能被泄露。

(2)获取该短信的发送端号码+0068045101528274

(3)短信内容判断为色情,诱惑。

(4)涉及到网站地址47000.cz

三、信息初步整理

1.对发送手机号码进行搜索

这里我们用到了搜索引擎,先对全号码进行搜索,搜索结果表明,该号码可能是诈骗,例如诱导空虚人员单击后进行裸聊诈骗。

2.对号码归属地进行查询

通过http://tools.2345.com/worldpost.htm网站对该电话号码归属地进行查询,获取该号码为境外号码。

3.对地址进行搜索

在百度等搜索引擎对网站地址47000.cz进行搜索,无信息,说明是小众网站,可能就是针对性的诈骗站点。

4.电脑端实际访问测试

注意:千万不要用手机端打开这些链接地址,通过电脑浏览器来观察这些url地址。打开后果然为色情apk下载地址。

通过该页面源代码及地址可以进一步获取一些信息:

(1)apk下载页面/下载地址(请勿下载)

https://2u4ye.com/250086267682817/andriod/1665966060117.apk(请勿下载)(2)客服系统及客服地址:

https://api06.monline6.com/standalone.html?appId=ed077d29132a41bfbfbf72e1fe58393e

四、信息的初步汇总

对上述信息进行初步的汇总:

1.境外号码:+00680451015282742.诱导网站地址:47000.cz,跳转地址:https://bvhfds.top/7rnp7yNf.html3.目的:诱导下载apk https://3ezeg.nvroebiua.com/9p0es4.apk地址:https://2u4ye.com/250086267682817/andriod/1665966060117.apk5.客服系统地址:https://api06.monline6.com/standalone.html?appId=ed077d29132a41bfbfbf72e1fe58393e

五、通过威胁情报平台进行分析

1.注册360威胁情报平台账号

https://ti.360.net/#/homepage

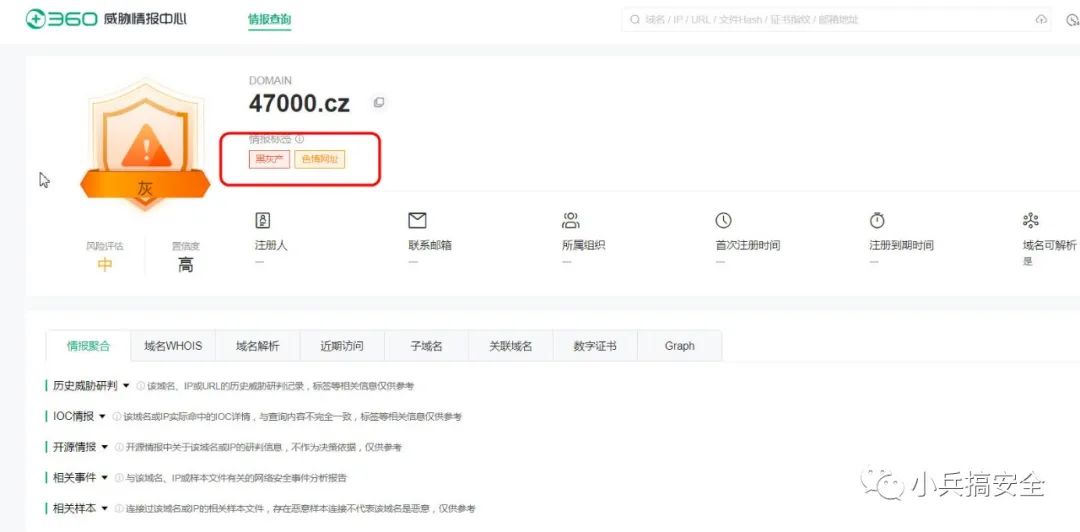

2.对47000.cz进行搜索

(1)基本信息

在输入框对目标地址进行搜索,可以获取基本信息。

(2)域名whois信息

单击标签页可以分别查看情报聚合/域名whois/域名解析/近期访问/子域名/关联域名/数字证书/Graph等功能。我们逐个对这些功能进行实际使用测试。

(3)域名解析地址

47000.cz的解析地址为154.85.42.188,服务器位于香港。

(4)近期访问/子域名/关联域名均无数据

(5)数字证书查询

通过数字证书查询可以获取一堆该团伙的引流url地址。

六、总结

通过以上的一些分析,我们获取了一些信息,通过这个信息,进行信息的拓展,发现该短信就是引流,引导受害者安装有害apk(色情),这些apk也可能是裸聊,刷单诈骗等,用户一旦安装这些apk,将会一步步走进骗子设定的圈套和陷阱中。通过对获取的信息进行分析,我们发现该apk采用加密隐藏,私聊直播等,更多的信息,请关注本公众号后续分析。

如有侵权请联系:admin#unsafe.sh