点击上方蓝字谈思实验室

获取更多汽车网络安全资讯

![]()

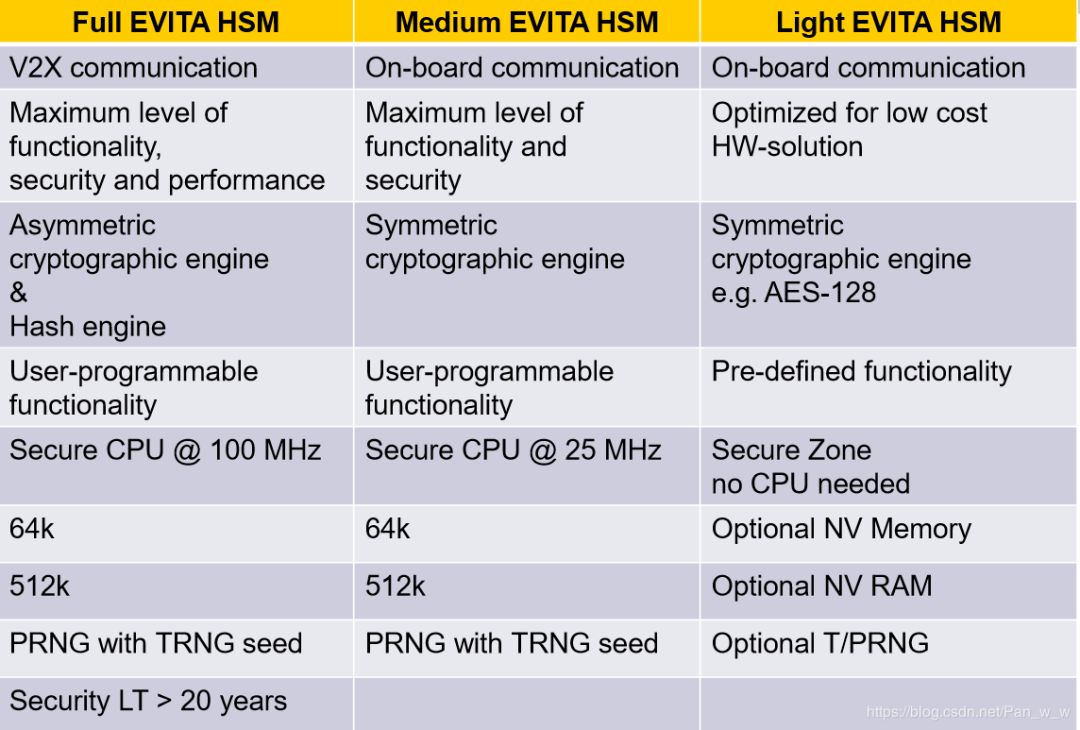

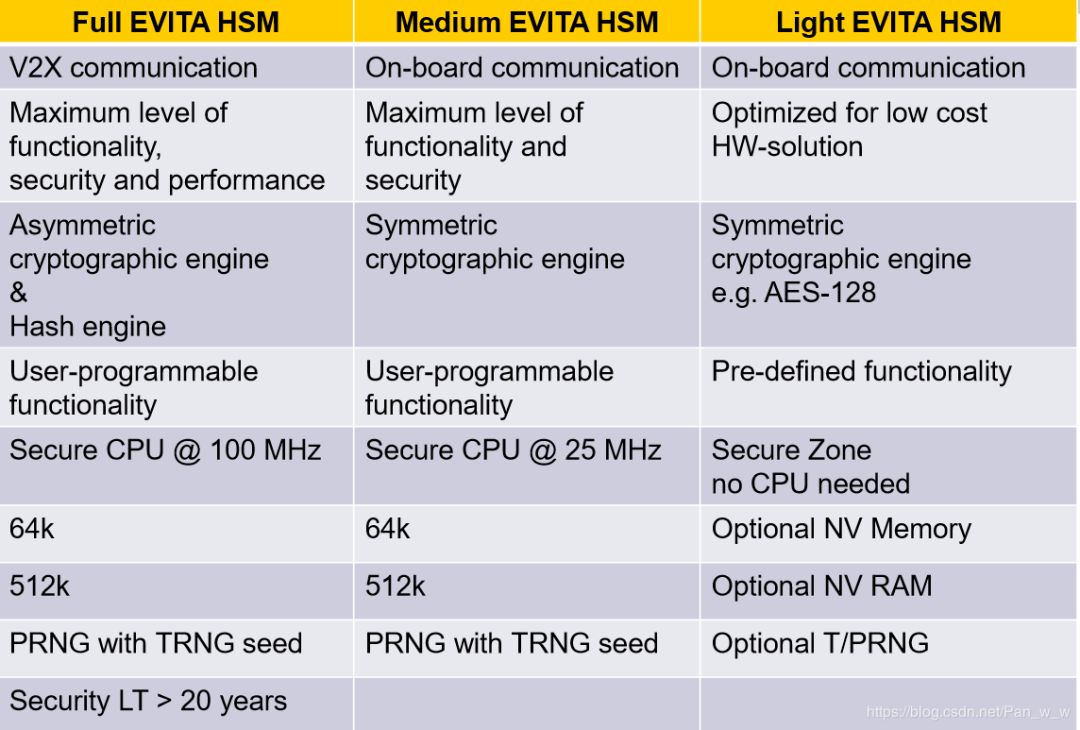

从汽车电子电器架构的角度来看,汽车就是由ECU(点)和总线(线)构成的一个结构体(对于无线传感,车内部很少用,把网关、T-BOX等也统称为ECU)。对汽车进行攻击,其实际就是针对不同的ECU进行攻击。ECU的攻击向量有哪些,如何攻击一个ECU,对于hacker来讲是最感兴趣的话题,对整车防御来讲也是首先要搞清楚的事情。拆开一个ECU,最直观来看,一个ECU可以分为两部分:芯片/PCB是被封装在金属外壳(电磁干扰)里的部分接口又可以分为两种:不隐藏的通信接口+隐藏的调试接口从操作系统的角度看ECU,是要了解固件是如何运行的,是为了破解ECU的固件;这个是汽车的控制器独有的一部分,从这个分类角度可以进一步明确针对ECU不同模块的具体攻击手法。先从这三个角度来看ECU,这三个角度涉及到硬件、操作系统/程序运行方法、汽车电子软件,细说起来每一个部分都很多,希望日后可以详细说一下。上一节说了汽车ECU是什么,从什么角度对其进行分层分类,从而在这一节得到攻击向量,以上三个角度可以统一在以下三层:固件(FLASH):固件的逆向(从第一、二、第三角度看)网络的攻击向量可以通过无线网络和有线网络;有线网络主要是CAN网络;CAN网络攻击可以分为对RAW帧的攻击和对协议报文的攻击;RAW帧的攻击主要是因为CAN本身的属性造成的:固件获取:固件获取的方法有很多种,也有很多的介绍;从第一角度来看,固件获取可以从FLASH直接提取,从调试口读取甚至可以动态调试固件分析:这个就要先从第二角度来看了,对于通用操作系统有自己的工具链,相对麻烦一些;对于操作系统和程序没有区分的可以直接用动静态分析工具去做。漏洞利用:对于通用的操作系统,其利用方法很多;对于另一种可以窃取一些数据,更改一些参数,但是持久化利用是一个问题。到了芯片这一级,就是一些物理攻击手段了,最典型的就是侧信道分析和故障注入。参考NXP的一张图。简单说一下保护。针对各种攻击都应有相应的保护手段。保护的根本还是基于密码学的,目前来看就是要保证硬件安全,建立可信体系,主要使用的就是硬件安全模块,如HSM、TPM。这个规范主要是讲基于对称加密(AES)的硬件安全模块,其密钥如何管理,如何使用,并介绍了安全启动等流程这个项目介绍了对于不同场景采用不同的安全等级设计,分为FULL Medium Light三种,并对报文安全等级也进行了一个划分介绍了一下ECU攻击的情况,其中有自己的思考和参考一些他人的思考,后面需要对每一种结合自己的实践进行一个更详细的介绍.汽车作为一种IoT设备,和普通IoT设备的漏洞挖掘有很多相似之处,但是也有很多不同,对以下四个问题需要进行进一步思考:来源:电控知识搬运工

谈思实验室专注智能汽车信息安全、预期功能安全、自动驾驶、以太网等汽车创新技术,为汽车行业提供最优质的学习交流服务,并依托强大的产业及专家资源,致力于打造汽车产业一流高效的商务平台。

每年谈思实验室举办数十场线上线下品牌活动,拥有数十个智能汽车创新技术的精品专题社群,覆盖BMW、Daimler、PSA、Audi、Volvo、Nissan、广汽、一汽、上汽、蔚来等近百家国内国际领先的汽车厂商专家,已经服务上万名智能汽车行业上下游产业链从业者。专属社群有:信息安全、功能安全、自动驾驶、TARA、渗透测试、SOTIF、WP.29、以太网、物联网安全等,现专题社群仍然开放,入满即止。

扫描二维码添加微信,根据提示,可以进入有意向的专题交流群,享受最新资讯及与业内专家互动机会。

文章来源: http://mp.weixin.qq.com/s?__biz=MzIzOTc2OTAxMg==&mid=2247514169&idx=2&sn=9bcf10a523b967bf0daa3b16e6c13cce&chksm=e927fce2de5075f40456f06ec96ceab0d704e5bf9b1eb6120018b9981ba85faa2f5cf8ce3120#rd

如有侵权请联系:admin#unsafe.sh