WFuzz: a Python developed Web security fuzzy testing tool

2022-10-7 00:3:18 Author: 猫因的安全(查看原文) 阅读量:20 收藏

2022-10-7 00:3:18 Author: 猫因的安全(查看原文) 阅读量:20 收藏

免责声明

本文档仅供学习和研究使用,请勿使用文中的技术源码用于非法用途,任何人造成的任何负面影响,与本人无关

官网

https://github.com/xmendez/wfuzz

教程 & Reference

史上最详[ZI]细[DUO]的wfuzz中文教程(一)——初识wfuzz

https://www.freebuf.com/column/163553.html

史上最详[ZI]细[DUO]的wfuzz中文教程(二)——wfuzz 基本用法

https://www.freebuf.com/column/163632.html

史上最详[ZI]细[DUO]的wfuzz中文教程(三)——wfuzz 高级用法

https://www.freebuf.com/column/163787.html

史上最详[ZI]细[DUO]的wfuzz中文教程(四)—— wfuzz 库

https://www.freebuf.com/column/164079.html

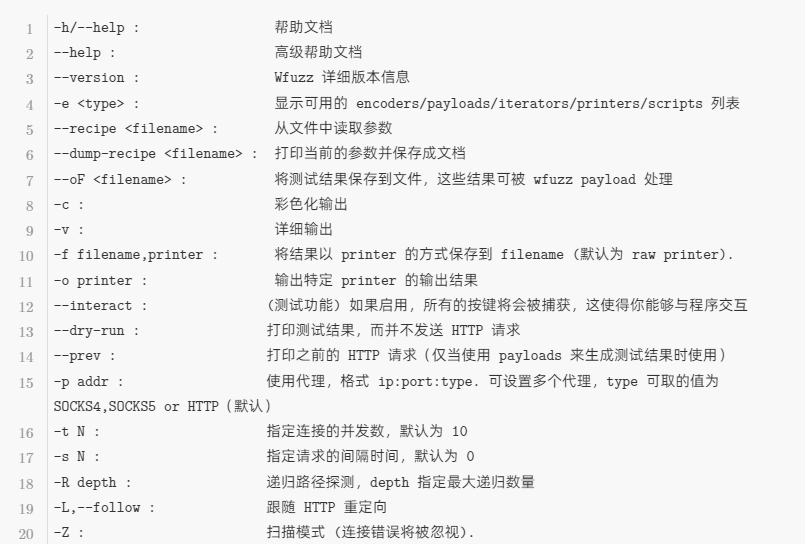

选项

爆破 URL 中参数

wfuzz -z range,0-10 --hl 97 http://testphp.vulnweb.com/listproducts.php?cat=FUZZwfuzz -w GET_params_Top99.txt -w LFI_Linux.txt --hh 851 -u http://192.168.141.139/thankyou.php?FUZZ=FUZ2Z

-w 指定一个 wordlist 文件

-hh 以指定的字符数作为判断条件隐藏返回结果

爆破指定账号密码

wfuzz -v -w test.txt -d "username=admin&password=FUZZ" --hh 206 -u http://192.168.141.137/login.php

测试 Cookies

在测试请求中加入自己设置的 cookies,可以使用 -b 参数指定,多个 cookies 使用多次。

wfuzz -z file,/usr/share/wfuzz/wordlist/general/common.txt -b cookie=value1 -b cookie2=value2 http://testphp.vulnweb.com/FUZZ

以上命令可生成如下的 HTTP 请求:

GET /attach HTTP/1.1

Host: testphp.vulnweb.com

Accept: */*

Content-Type: application/x-www-form-urlencoded

Cookie: cookie=value1; cookie2=value2

User-Agent: Wfuzz/2.2

Connection: close

也可以对 cookie fuzz

wfuzz -z file,/usr/share/wfuzz/wordlist/general/common.txt -b cookie=FUZZ http://testphp.vulnweb.com/

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjMyNDcxMg==&mid=2247496977&idx=1&sn=f81798d8df079ee26dfeb5ddafaa4d9f&chksm=c3056096f472e980a727f53f7f1d98be52597eb370b25787b24176eca277c6cc31e5d5205826#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh