实战|自动化批量挖edu漏洞

自动化批量挖漏洞原理是将目标资产让爬虫工具爬取,把数据通过burp发送给xray进行漏洞扫描。本文使用到的工具Fofa采集工具,文章用edu举例,大家可以根据自己的目标进行选择。Rad,浏览器爬取工具 2022-10-6 09:31:7 Author: 菜鸟学信安(查看原文) 阅读量:26 收藏

自动化批量挖漏洞原理是将目标资产让爬虫工具爬取,把数据通过burp发送给xray进行漏洞扫描。本文使用到的工具Fofa采集工具,文章用edu举例,大家可以根据自己的目标进行选择。Rad,浏览器爬取工具 2022-10-6 09:31:7 Author: 菜鸟学信安(查看原文) 阅读量:26 收藏

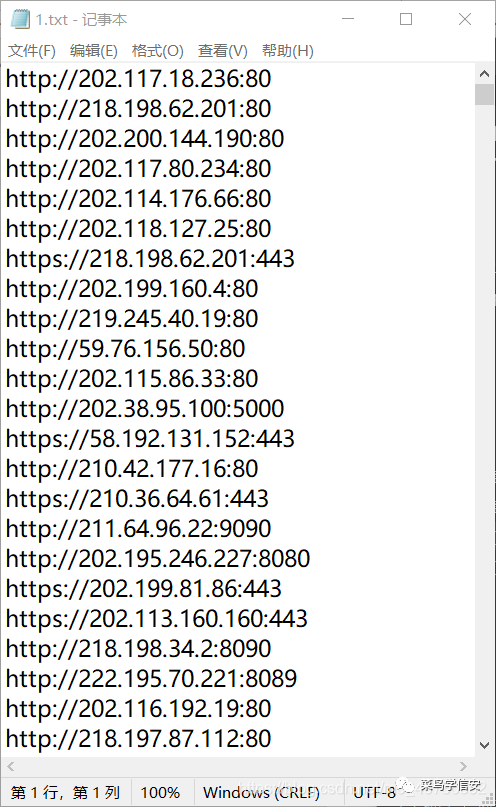

Fofa采集工具,文章用edu举例,大家可以根据自己的目标进行选择。

Rad,浏览器爬取工具,github地址: https://github.com/chaitin/rad

Chrome浏览器, Rad默认支持浏览器

Burp和Xray就不赘述了

作者:Y7ii 原文链接:https://blog.csdn.net/m0_46736332/article/details/118888256关注公众号后台回复数字 1126 获取 应急响应实战笔记,1127 - ctf工具集合,1230 - 内网工具,3924 - 弱口令爆破工具。

文章来源: http://mp.weixin.qq.com/s?__biz=MzU2NzY5MzI5Ng==&mid=2247492625&idx=1&sn=419744a955f24ec0ae632856be359679&chksm=fc9bfe8ecbec7798af591fcdefe5f959db25583994d9144ea6cba739da6774b18f2e518ba80f#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh