作者:lavon原文地址:https://xz.aliyun.com/t/10527

sql注入getshell失败

python sqlmap.py -u url --batch --tamper=space2comment.py –dbs

发现是dba权限:

python sqlmap.py -u url --batch --tamper=space2comment.py --is-dba

最后注意到操作系统是FreeBSD

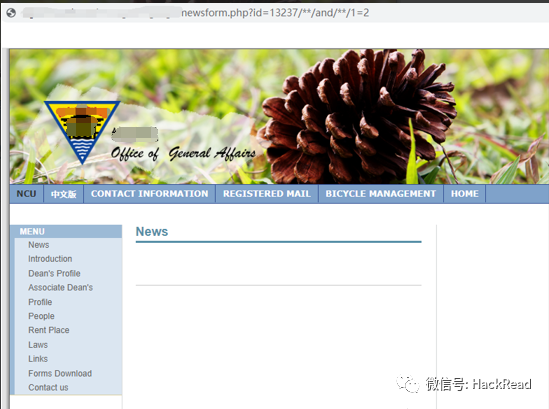

无意中看到这个

通过从根目录开始逐层遍历,最终找到网站根目录:

写入shell失败,转换成16进制规避单引号还是不行

从其它点继续尝试

根据泄露的数据库账号、密码尝试连接3306端口失败,估计绑定了本地ip

继续遍历目录,发现了mysql的登陆界面

查一下secure_file_priv,发现是空值,并没有限制

在线网站解密hash值得到明文

登录失败,读取一下源码

发现是加了盐的,于是加盐再解密得到正确密码

发现蚁剑连不上,估计waf拦截了流量。

修改antSword-master/modules/request.js和antSword-master/modules/update.js两个文件的User-Agent后成功连接,waf仅仅拦截了UA这一明显特征。

确认sh存在:

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247499205&idx=2&sn=da7240fcfd85331c2eb38e3d79f72ea0&chksm=c04d7afbf73af3ed0de5267b31c86fcbf9953ecb96894531bc1fc2d611a914af5c62304fb8ed#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh