0x01 前言

前一阵子某SRC平台发起了一次某省众测项目,我就随手一打,直接美滋滋了。

虽然过程很简单,不过还是想记录一下我为数不多的getshell,嘿嘿。

0x02 实战阶段

首先我开始去搜索某省的资产,这里我用的FOFA,随便点进去了一个站点,开始测试。

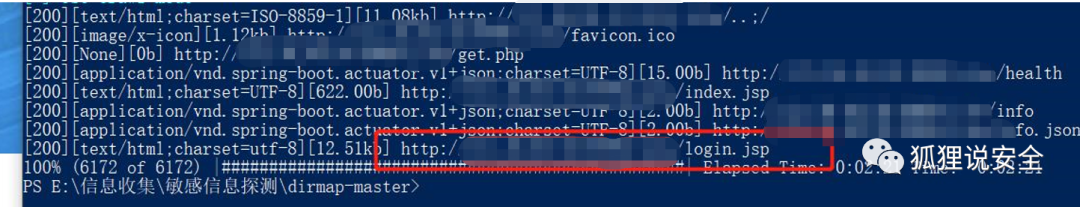

拿到ip之后我首先是进行了一次暴破敏感目录。

这里我使用的dirmap工具进行扫描的。

然后我看到有一条是login.jsp的路径,打开看了一下,果然是一个登录界面。

尝试弱口令无果,看到此系统是某省高速公路某收费系统我就想到既然和收费相关,遂生成特定的收费关键词的字典进行爆破账号

归根结底也就是利用网站的一些特定信息去生成爆破字典进行爆破的。

账号暴破出来之后开始再次抓包进行第二次爆破密码。

果然,出货了,美滋滋。

尝试使用暴破出来的账号密码进行登录。

登录成功,开始寻找上传点,我在新增追缴车辆->新增追缴处找到上传点,使用jsp尝试上传木马。

经过简单的判断,该上传点校验为MIME前端校验,将后缀改为.jpg抓包,将jpg删除,抓取响应包,然后放包即可。

这里我使用的冰蝎马进行上传的

抓取返回包。

开始连接冰蝎马。

连接成功,直接就是root权限,这岂不是美滋滋了嘛。

0x03 总结

首先我是先寻找了一波敏感目录,发现登录界面后对其尝试常用弱口令无果后,开始生成特定针对字典进行暴破,暴破成功后登录后台寻找上传点上传,直接拿下此站点,并且是root权限,没有进行其他点位的测试以及后渗透阶段的测试。

0x04 声明

此文章是狐狸说安全内部群成员“琴”所写文章,经过作者授权脱敏后发至本公众号,如有其他公众号要转载此文章的话,请联系“狐狸”进行加白处理方可转载。

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NDM2MTE5Mw==&mid=2247495232&idx=1&sn=6e0ca2980c7e68c98b8a4af5678f91d0&chksm=ce6821c6f91fa8d07f219cf9f01b635de3cbc51e5afe1c652af6d14ca4198296828a581254b9#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh