实战|一个有趣的任意密码重置

前言ASRC搞了个八周年庆,又来了一个交漏洞送衣服的活动。通过以前挖洞的经验,感觉某个业务细一点挖应该还是有洞的,就回去炒老饭了。正文登入处抓包,发现这里存在一个账号枚举,发现通过爆破不同的usern 2022-9-7 08:31:0 Author: 菜鸟学信安(查看原文) 阅读量:38 收藏

前言ASRC搞了个八周年庆,又来了一个交漏洞送衣服的活动。通过以前挖洞的经验,感觉某个业务细一点挖应该还是有洞的,就回去炒老饭了。正文登入处抓包,发现这里存在一个账号枚举,发现通过爆破不同的usern 2022-9-7 08:31:0 Author: 菜鸟学信安(查看原文) 阅读量:38 收藏

前言

ASRC搞了个八周年庆,又来了一个交漏洞送衣服的活动。通过以前挖洞的经验,感觉某个业务细一点挖应该还是有洞的,就回去炒老饭了。

正文

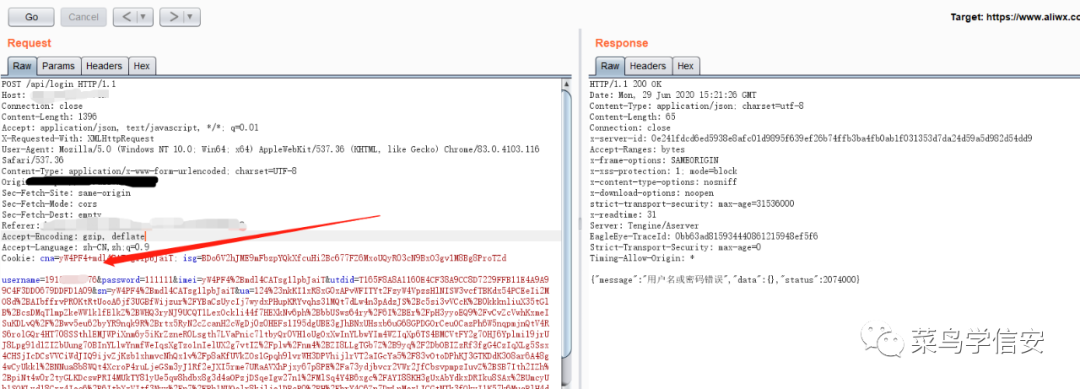

登入处抓包,发现这里存在一个账号枚举,发现通过爆破不同的username,即通过遍历手机号码得知该手机号码是否在该业务上注册过。

未注册时

注册过时

这个业务点还可以通过手机号码接收验证码登入,因为存在60s才能发送一次的限制所以没有短信轰炸,但是可以通过抓这个发送验证码的包,可以造成一个横向的短信轰炸。

(这里的测试是否可以通过xff头等绕过短信发送频率限制的插件是coolcat师傅写的burpFakeIP)

这里收到的验证码为4位数,然后每个验证码可以使用3次,还是存在一定爆破的可能性,相当于可以任意登入账户,或者先枚举一些用户,然后再批量随机爆破验证码。

一个burp intruder跑发送验证码的 比如一个跑1371234XXXX一个burp intruder跑验证验证码的 然后这个跑验证码为任意一个四位数的验证码 跟着上面跑理论上发一次包 跑出来的概率是万分之一

而且验证码可以重复使用

登入进去查看信息,看burp里面的包”registerTime”:”2020-06-30应该就是刚刚爆破的时候创建的账号,默认在没有创建过账号的情况下,爆破成功验证码就会自动创建账号,

总结

以前倒是遇到过不少四位数验证码爆破的,但是这种可以结合短信遍历,一个短信验证码只能验证三次的,最后能成功利用的还是第一次遇到,关键还是这里不存在图片验证码或者行为验证码可操作性强了很多。

作者:lego,文章转自lego's blog,见原文链接

文章来源: http://mp.weixin.qq.com/s?__biz=MzU2NzY5MzI5Ng==&mid=2247491903&idx=1&sn=f9f8e454644a396713163e623ba5f99d&chksm=fc9bfba0cbec72b6975e91cd759e7a574f14e97972b2fd3ec1780a5d3666be8fe769c76e6cce#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh