漏洞测试:

下面,我们介绍如何把 JavaScript 嵌入到 PDF 文档之中。

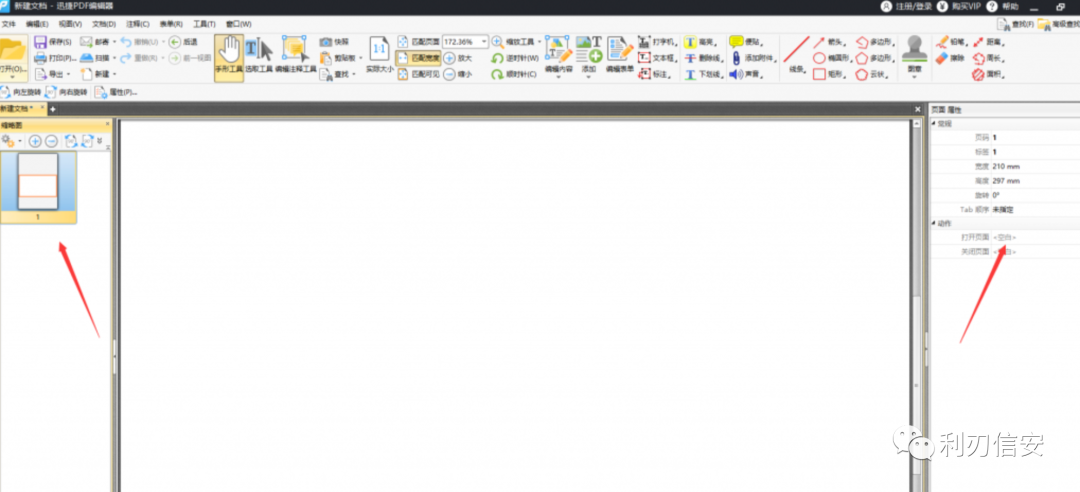

我使用的是迅捷 PDF 编辑器未注册版本

1、启动迅捷 PDF 编辑器打开一个 PDF 文件,或者使用“创建 PDF 文件”功能,通过将其他文档和资源转换为“可移植文档格式”来创建 PDF 文件。

2、单击左侧的“页面”标签,选择与之对应的页面缩略图,然后从选项下拉菜单中选择“页面属性”命令

选择“页面属性”命令

3、在“页面属性”对话框单击“动作”标签,再从“选择动作”下拉菜单中选择“运行 JavaScript”命令,然后单击【添加】按钮,弹出 JavaScript 编辑器对话框

填写 JavaScript 代码

4、在弹出的“JavaScript 编辑器”对话框中输入代码:

app.alert('XSS');单击【确定】按钮保存 PDF 文件。

这里需要注意的是:Adobe 支持自身的 JavaScript 对象模型,例如 alert(‘xss’)必须被 APP 对象调用,因此变成了 app.alert('xss')。这意味着,利用 JavaScript 进行攻击时只能使用 Adobe 所支持的功能。

5、关闭软件,直接打开刚才保存的 PDF 文件,JavaScript 代码即被执行。经过测试最新版本的 360 浏览器和谷歌浏览器支持

现在,尝试把 PDF 文件嵌入到网页中并试运行。创建一个 HTML 文档,代码如下:

<html><body><objectdata="test.pdf" width="100%" heigh="100%"type="application/pdf"></object></body></html>

修复方法

而作为网站管理员或开发者,可以选择强迫浏览器下载 PDF 文件,而不是提供在线浏览等,或修改 Web 服务器配置的 header 和相关属性。

可以使用第三方插件解析pdf,不用chrome自带的pdf解析就行,https://github.com/adobe-type-tools/cmap-resources

浏览器针对TXT/pdf等文件一般是直接打开,从而导致恶意的文件会被浏览器直接执行,因此解决方法就是告诉浏览器哪些类型的文件需要下载而不是直接打开.我们可以在nginx解析容器中通过反向代理可以直接过滤访问的url在指定的访问中添加header。

location /{if ($request_filename ~* ^.*?.(txt|doc|pdf|rar|gz|zip|docx|exe|xlsx|ppt|pptx)$){add_header Content-Disposition attachment;}}

点击后直接下载

参考链接:

https://www.t00ls.net/thread-48480-1-1.htmlhttps://blog.xss.lc/experience-sharing/71.htmlhttps://ahbbs.anhunsec.cn/thread-351.htm#628https://ahbbs.anhunsec.cn/thread-355.htm

学习更多技术,关注我:

如有侵权请联系:admin#unsafe.sh