免责声明

由于传播、利用本公众号李白你好所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号李白你好及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

01 背景

拥有2-3台主机权限,两台机器处于不同的网段且有隔离,通过使用第一台主机建立反向隧道,第二台机器建立正向隧道,打通多层网络。

了解常用的建立正反向隧道及代理链的方法,熟练在内网中借助隧道移动。

02 要求

拥有一台公网vps,2-3台虚拟机,第一台网卡为nat模式(s1),第二台为双网卡(s2),其中一张网卡为 nat模式,另一张为仅主机模式(第三台s3为仅主机模式)。

未搭建隧道时外网机器〈(例如vps)无法访问到s1,s2,(s3)的所有内网ip,s1无法访问到s2的仅主机网卡ip(也无法访问到s3的ip〉,通过搭建多级隧道使攻击机通过隧道可访问到s1,和s2的仅主机网卡(或s3服务器),打通多级网络。

03 实现

首先在公网vps上开启反向隧道服务端(配置文件例如下文,自行修改port,token,username,password等相关字段),赋予frps执行权限,并使用nohup后台执行服务端。

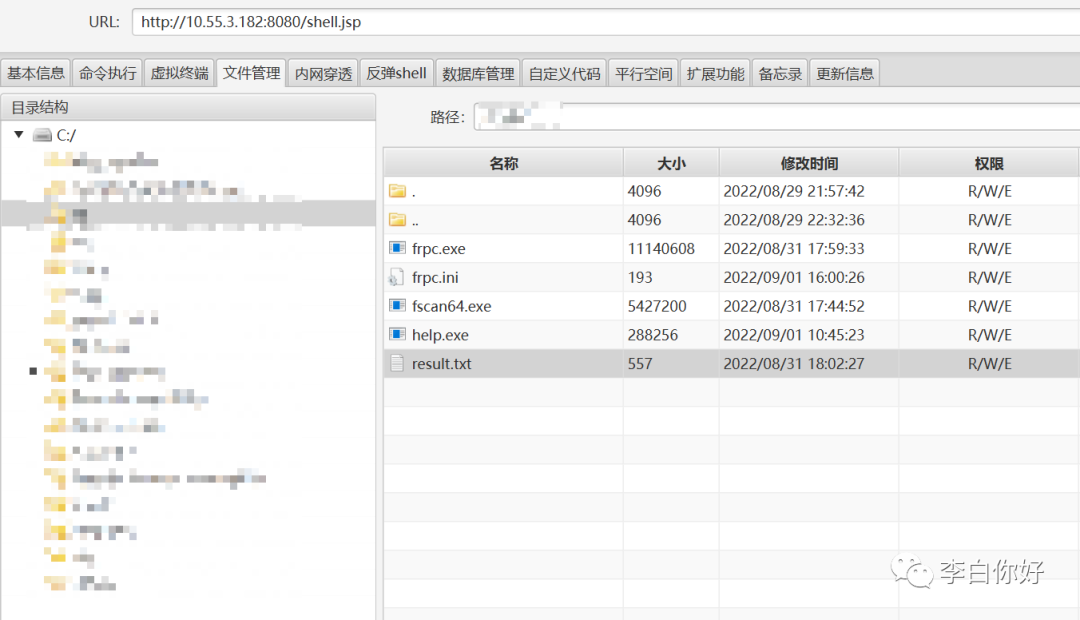

Getshell-Fscan-双网卡

Linux-Frps.ini

Windows主机-Frpc.ini

Proxifier

到此为止第一次代理搭建完成

[+] SSH:192.168.50.36:22:root 123456

上Fscan

搭建正向代理IOX

Proxifier搭建代理链

SSH:10.100.50.55:22:root 123456

至此代理链搭建完成

04 总结

平时多练手多实践

文章来源:网络安全情报攻防站

原文地址:https://t.zsxq.com/04NZbUZvR

如需转载本样式风格、字体版权,请保留出处:李白你好

粉丝朋友们请注意!!

2022-09-01

网安一哥和亚博体育合作了?

2022-08-30

Java web项目加密数据库配置文件中的用户名密码字段

2022-08-29

如有侵权请联系:admin#unsafe.sh