项目地址:

https://github.com/optiv/Registry-Recon0x01 描述

0x02 设置

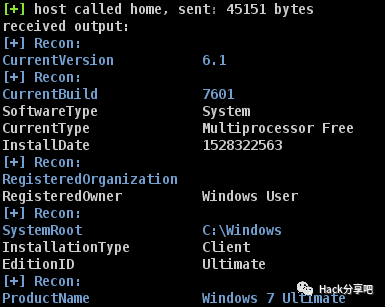

reg.cna -> Registry -> Recon -> regenum推荐阅读

查看更多精彩内容,还请关注橘猫学安全:

每日坚持学习与分享,觉得文章对你有帮助可在底部给点个“再看”

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247496201&idx=1&sn=6bd0daad51a9cf47d0e3c5b79f9888dc&chksm=c04d7537f73afc21082061bb95217e0c59f4f947f807659803a4b466f1b62ddda06f24688847#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh