最近想练一波内网渗透,于是就fofa批量了一波weblogic,挑了一个国外的机子

这里用工具发现存在漏洞CVE-2017-10271和CVE-2019-2725

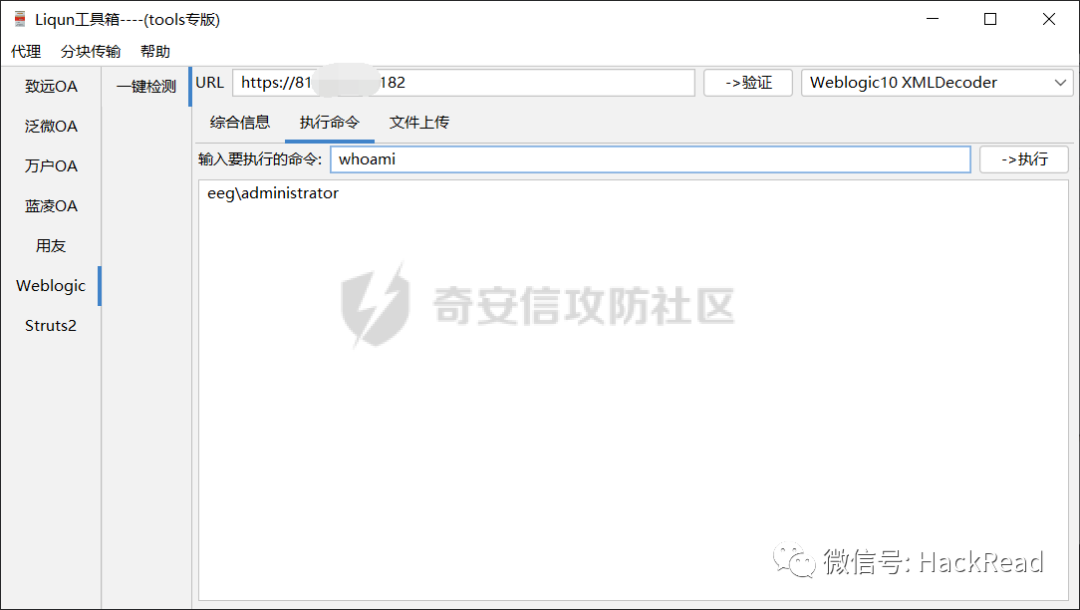

这里我选择了用CVE-2017-10271,先命令执行一波,发现是台Windows的机子

先传个冰蝎shell上去吧

冰蝎连接成功,先内网信息收集一波

一台winserver2008的机子,我们可以抓到明文密码,并且存在域,打了303个补丁(丧心病狂)

查看一下有无杀软

不存在杀软,那么Beacon就不需要免杀处理,我们可以直接上线CS(这里上线的Beacon配置了云函数,所以外网ip是一直变的)

上线首先做个进程迁移,选择一个常见的进程注入

、

这里我们进行内网信息收集

内网首先目标是打域控

好家伙,6个域控,之后查看域管

这么多域管,意味着我们只要能拿到一个域管的权限,这个内网就能漫游了

首先来看看能不能在当前机子进行提权,因为前面303个补丁,我感觉都提不动了

经过提权尝试后,发现常规的提权洞都打了补丁,没办法,当前机子是管理员权限,并且没有杀软,先来抓一波hash

接下来,使用CS自带的扫下内网存活

出现了两个域控,目标非常明确了,那么下面尝试用抓取到的hash进行psexec横向移动

经过多次尝试后,发现两个域控均不能横向,且其他机子无果

下面直接上内网大杀器MS17010!

使用Ladon快速探测存在MS17010的主机

初步探测两个域控均存在MS17010,这里使用Landon自带的exp,发现利用失败。既然这样,那么上线MSF吧

首先看了下,目标是出网机器

之后尝试使用frp,nps等常规代理想把流量代理出来,发现无果,猜测目标做了限制,那么我们直接用公网的msf吧。

CS4.3版本移除了foreign/reverse_tcp

所以我建立了一个foreign/reverse_http的listener,msf监听后,

CSspwan,成功获得一个meterpreter

下面我们添加路由

run get_local_subnets

run autoroute -s 10.0.10.0/24

run autoroute -p

那么对ip为10.0.10.1的域控用MS17010打一波

这里使用ms17_010_eternalblue这个exp一直打不成功

那么我们换个exp打

成功获得一个session!

下面我们把这个刚刚获得的session转发回CS

成功反弹

我们已经拿下一台域控了,那么其他5台就可以都拿了

我们先对这一台做个信息收集

老样子先进程迁移一下

抓下hash吧

好家伙,为空!!!!

那么直接试下横向呢

也不行!

回想在和MSF联动的时候,本地路由还有个26网段,那我们在基于当前域控再做一波内网探测

又发现一个DC

再试试横向一下,仍旧失败

后来尝试了ipc,wmi也不行

这时,我突然想到,既然已经拿到域控了,那么我自己创建个域管不就可以了吗

那么换域管登录,这里我尝试在拿到的域控切换,但是不行,那么我们就换那个跳板机吧

成功切换

那我们以域管身份的session进行横向

同样另一台域控

在第三台域控可以抓取全部hash

后面三台域控发现ping不到且探测不到,那么对已有的机子做个简单的权限维持后,本次内网渗透结束。

作者:ansdjkfasfbkas

原文地址:https://forum.butian.net/share/593

推荐阅读

如有侵权请联系:admin#unsafe.sh